Brezilya Federal Polisi ve siber güvenlik araştırmacıları, 2017’den bu yana İspanyolca konuşulan ülkeleri mali dolandırıcılıkla hedef alan Grandoreiro bankacılık kötü amaçlı yazılım operasyonunu sekteye uğrattı.

Operasyon ESET, Interpol, İspanya Ulusal Polisi ve Caixa Bank tarafından desteklendi ve bunların tümü, kötü amaçlı yazılımın altyapısını kontrol eden kişilerin belirlenmesine ve tutuklanmasına yol açan kritik veriler sağladı.

Brezilya federal polisi Sao Paulo, Santa Catarina, Para, Goias ve Mato Grosso’da beş tutuklama ve on üç arama ve el koyma eylemi duyurdu.

Brezilya polisi, makine çevirisiyle yapılan bir basın açıklamasında, “30 Ocak Salı günü, Federal Polis, elektronik bankacılık dolandırıcılığından sorumlu bir suç grubunun, Brezilya dışındaki kurbanlara yönelik bankacılık kötü amaçlı yazılımlarını kullanan faaliyetlerini araştırmak için Grandoreiro Operasyonunu başlattı.” dedi.

“Suç yapısının 2019’dan bu yana dolandırıcılık yoluyla en az 3,6 milyon avroyu taşıdığından şüpheleniliyor.”

Caixa Bank’ın kayıtlarına göre kötü amaçlı yazılım operatörleri, yaklaşık 120.000.000 ABD doları tutarında kayba neden olan dolandırıcılıkla bağlantılı.

Grandoreiro kötü amaçlı yazılımı

Grandoreiro, ilk olarak 2020 yılında ESET tarafından belgelenen bir Windows bankacılık truva atıdır ve 2017’de faaliyete geçmesinden bu yana İspanyolca konuşanlar için başlıca tehditlerden biri olmuştur.

Kötü amaçlı yazılım, ön plan penceresini aktif olarak izleyerek bankacılık faaliyetleriyle ilgili web tarayıcısı işlemlerini arıyor ve bir eşleşme olması durumunda komuta ve kontrol (C2) sunucularıyla iletişimi başlatıyor.

Saldırganların, finansal hırsızlık gerçekleştirmek için (doğru web enjeksiyonlarını yüklemek gibi) kötü amaçlı yazılımla manuel olarak etkileşime girmesi gerekir; bu, hedefe yönelik ve uygulamalı bir yaklaşımın göstergesidir.

Kötü amaçlı yazılım, kurbanlara kimlik bilgileri için kimlik avı yapan sahte açılır pencereler sunabilir, uzaktan gezinmeye yardımcı olmak için fare ve klavye girişini simüle edebilir, kurbanın ekranının canlı yayınını gönderebilir, tespit ve müdahaleyi engellemek için yerel görüntülemeyi engelleyebilir ve tuş vuruşlarını günlüğe kaydedebilir.

Grandoreiro geliştiricileri, yeni özellikler eklemek ve kötü amaçlı yazılımın yeteneklerini geliştirmek için sık sık güncellemeler yayınladı; bu da operatörlerin projeyi kullanmaya devam ettiğini gösteriyor.

Ağustos 2022’de bir Zscaler raporu, İspanya ve Meksika’daki yüksek değerli şirket çalışanlarını hedef alan bir Grandoreiro kampanyasını sundu.

Operasyonları ve kurbanları takip etme

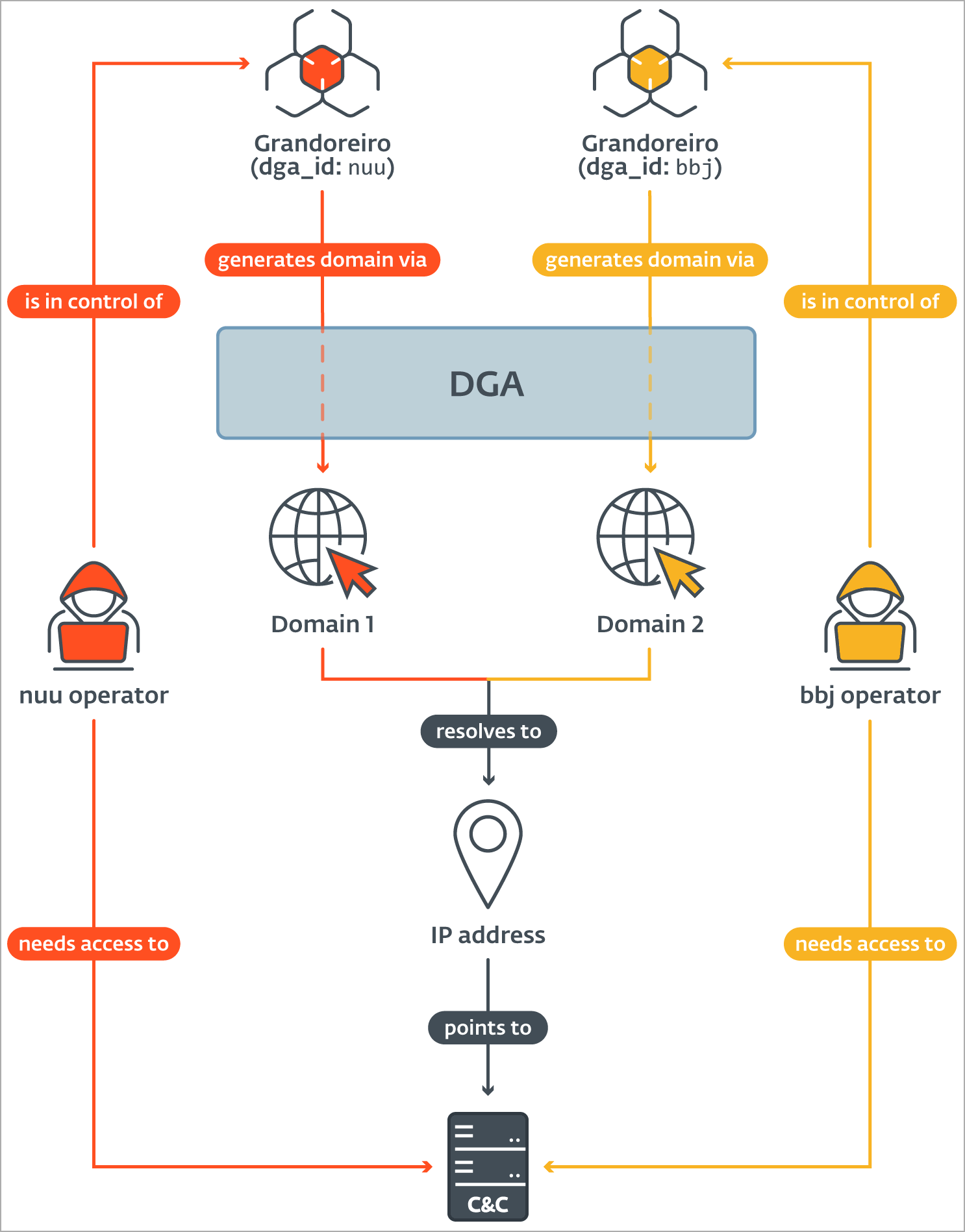

ESET, kötü amaçlı yazılımın Etki Alanı Oluşturma Algoritması (DGA) kullanmasına rağmen izleme ve analiz tekniklerinin bir kombinasyonu yoluyla Grandoreiro’nun sunucularını izleyebildi.

Araştırmacılar, her gün yeni bir alan adı oluşturan DGA mekanizmasını analiz ettiler ve mevcut tarihi ve sabit kodlu yapılandırmayı kullanarak gelecekteki alan adlarını tahmin etmelerine olanak tanıdığını buldular.

ESET, “ESET, bildiğimiz Grandoreiro örneklerinden toplam 105 farklı dga_id çıkardı” diye açıklıyor.

“Bu yapılandırmalardan 79’u, izleme sürecimiz sırasında en az bir kez aktif bir C&C sunucusunun IP adresine çözümlenen bir alan oluşturdu.”

Siber güvenlik firması, farklı DGA yapılandırmaları tarafından oluşturulan etki alanlarının aynı IP adreslerine çözümlendiği kalıpları gözlemledi; bu da birden fazla kurbanın aynı C2 sunucusuna bağlı olduğunu gösteriyor.

Kaynak: ESET

Bu ipucunu kullanarak Grandoreiro’nun altyapısı kümelendi ve ESET, operasyonun mağduriyeti ve hacmi hakkında bilgi edinebildi.

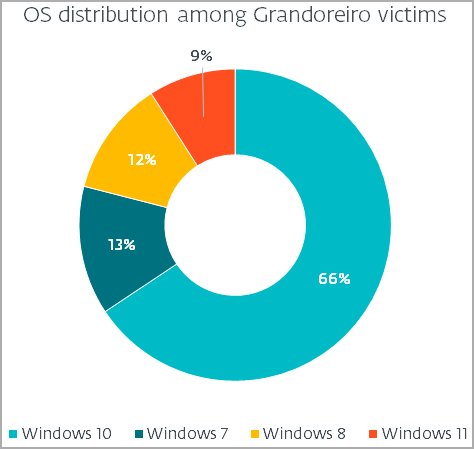

Kurbanların çoğu İspanya, Meksika ve Brezilya’da bulunurken, en çok etkilenen işletim sistemi Windows 10 ve ardından 7, 8 ve 11 oldu.

Kaynak: ESET

ESET, Grandoreiro’nun altyapısına her gün 551 benzersiz bağlantı görüldüğünü ve bunlardan 114’ünün “yeni günlük kurbanlar” olduğunu bildiriyor.

Bunu bir yıl boyunca tahmin edersek, Grandoreiro potansiyel olarak 41.000’den fazla yeni bilgisayara virüs bulaştırdı.

Şu anda, tutuklanan kişilerin operasyonda lider bir rol üstlenip üstlenmediği veya Grandoreiro’nun gelecekte yeni altyapıyı kullanarak geri dönme riskinin olup olmadığı belli değil.

Yine de son kesinti, kötü amaçlı yazılım operasyonlarını şimdilik tamamen durma noktasına getirdi.