Kod adı ‘Operation Endgame’ olan uluslararası bir kolluk kuvvetleri operasyonu, dünya çapında IcedID, Pikabot, Trickbot, Bumblebee, Smokeloader ve SystemBC dahil olmak üzere çok sayıda büyük kötü amaçlı yazılım yükleme operasyonu tarafından kullanılan 100’den fazla sunucuyu ele geçirdi.

27-29 Mayıs 2024 tarihleri arasında gerçekleştirilen eylem, Avrupa genelinde 16 lokasyon aramasını kapsadı ve biri Ermenistan’da, üçü Ukrayna’da olmak üzere dört kişinin tutuklanmasına yol açtı.

Ayrıca polis, kötü amaçlı yazılım operasyonlarıyla bağlantılı sekiz kaçağın kimliğini tespit etti ve bu kişiler bugün ilerleyen saatlerde Europol’ün ‘En Çok Arananlar’ listesine eklenecek.

Ele geçirilen altyapı, Avrupa ve Kuzey Amerika’ya yayılmış, yasa dışı hizmetleri kolaylaştıran 2.000’den fazla alana ev sahipliği yapıyordu ve artık tümü yetkililerin kontrolü altındaydı.

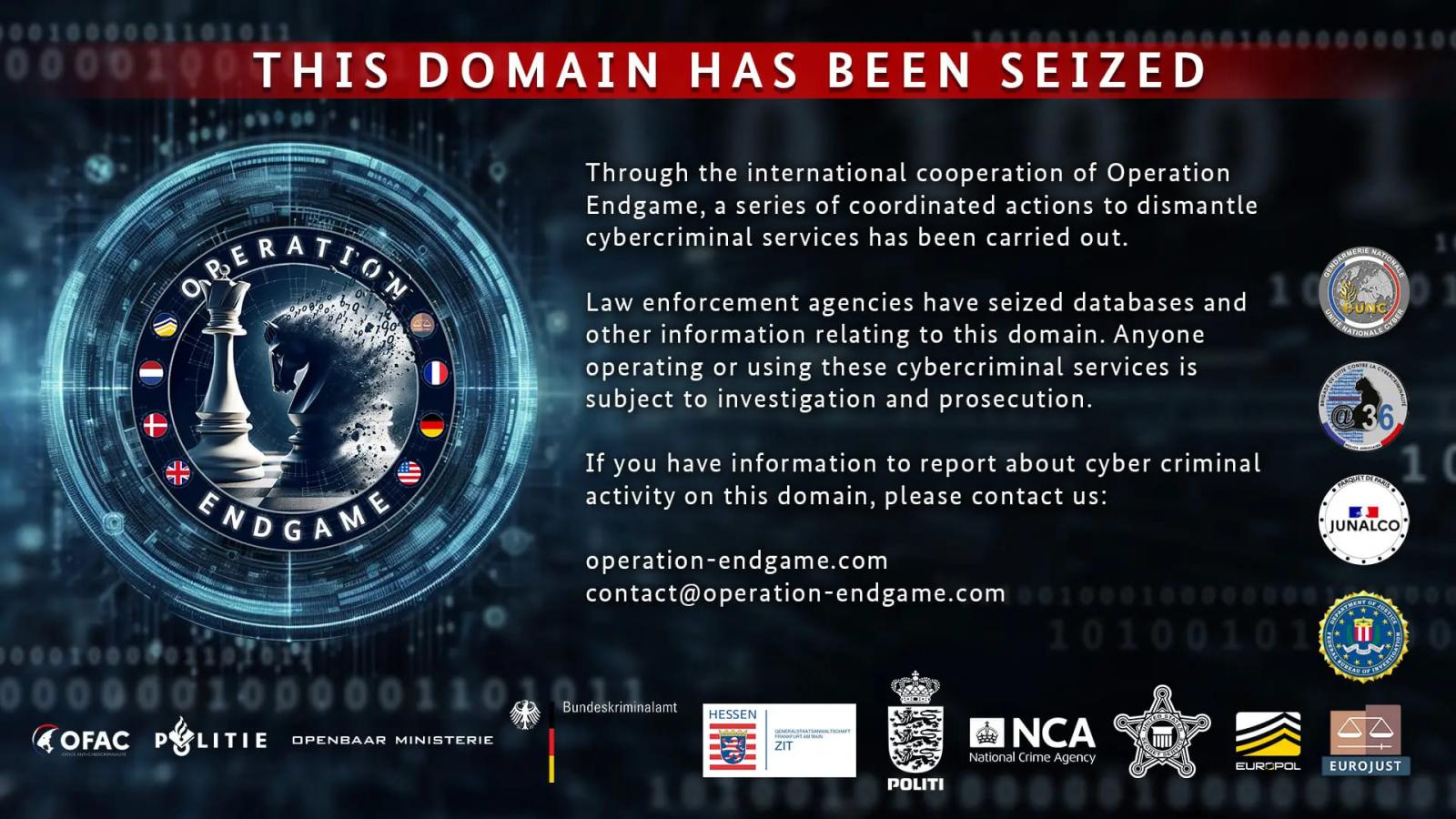

Endgame Operasyonu Almanya, ABD, Birleşik Krallık, Fransa, Danimarka ve Hollanda’dan polis güçlerini içeriyordu.

Operasyon, Bitdefender, Cryptolaemus, Sekoia, Shadowserver, Team Cymru, Prodaft, Proofpoint, NFIR, Computest, Northwave, Fox-IT, HaveIBeenPwned, Spamhaus ve DIVD uzmanları tarafından sağlanan istihbaratla desteklendi.

Milyonlarca bilgisayara virüs bulaştı

Kötü amaçlı yazılım düşürücüler, cihazlara ilk erişimi sağlamak için tasarlanmış özel araçlardır. Arkalarındaki siber suçlular genellikle kötü amaçlı yazılımları dağıtmak veya kötü amaçlı reklamlar veya torrentler aracılığıyla tanıtılan truva atı haline getirilmiş yükleyicilerdeki yükleri gizlemek için kötü amaçlı e-postalar gönderir.

Bu indiricilerin birçoğu bankacılık truva atları olarak başladı ve daha sonra ilk erişime odaklanacak şekilde gelişti, aynı zamanda operasyonlarını basitleştirdi ve tespit edilme olasılığını azaltmak için kötü amaçlı özellikleri ortadan kaldırdı.

Ağır kod gizleme ve meşru süreç kimliğine bürünme gibi genellikle hafızada kalan kaçamak taktikler kullanırlar.

Enfeksiyon oluştuktan sonra, ele geçirilen sisteme bilgi hırsızları ve fidye yazılımları gibi daha tehlikeli yükler getirirler.

Europol, hedeflenen kötü amaçlı yazılım operasyonlarından birine dahil olan ana şüphelilerden birinin, fidye yazılımı dağıtımı için altyapılarını kiralayarak 69 milyon Euro’nun (74,5 milyon $) üzerinde gelir elde ettiğini söyledi.

Europol’ün duyurusunda, “Şu ana kadar yapılan araştırmalar sonucunda, ana şüphelilerden birinin fidye yazılımı dağıtmak için suç altyapısı sitelerini kiralayarak en az 69 milyon Euro değerinde kripto para kazandığı ortaya çıktı” ifadesine yer verildi.

“Şüphelinin işlemleri sürekli izleniyor ve gelecekte yapılacak işlemlerde bu varlıklara el konulması için yasal izin zaten alınmış durumda.”

Şüpheliler ve kolluk kuvvetleri operasyonu hakkında daha fazla bilginin bugün ilerleyen saatlerde bu özel portalda yayınlanması planlanıyor.