Play ransomware grubu California, Oakland City’ye yapılan saldırının sorumluluğunu üstlendi.

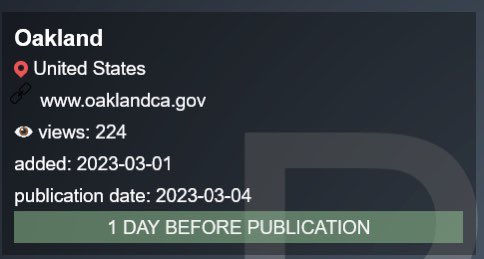

Fidye yazılımı grubunun sızıntı sitesindeki bir gönderiye göre, Oakland belediyesi 1 Mart’ta kurban olarak eklendi. Grup, fidye ödenmediği takdirde sızdırılan verileri 4 Mart’ta yayınlamakla tehdit ediyor. Gönderi, şehrin hükümet sistemlerinden sızan verilerin bir gün içinde halka sızdırılacağını ima eden “YAYINLANMADAN 1 GÜN ÖNCE” satırıyla sona erdi.

Şehrin BT sistemleri 8 Şubat’ta çöktü ve şehir yönetiminin bunun bir fidye yazılımı saldırısı olduğunu kabul etmesine neden oldu. Yönetim birkaç gün içinde 14 Şubat’ta yerel olağanüstü hal ilan etti.

Müdahale gecikmeleriyle ilgili olarak yerel polis departmanı tarafından dile getirilen endişelere rağmen, şehir sakinleri itfaiye ve 911 sevkıyatı gibi acil durum hizmetlerinin etkilenmediği konusunda güvence verdi.

Acil olmayan sorunları bildirmek için kullanıcılara çevrimiçi dosya raporlarını kullanmaları önerildi. Saldırı, telefon hizmetlerinden vergi ve ceza dosyalama sistemlerine kadar devlet hizmetlerini de etkiledi.

Sivil toplumdan gelen son güncellemeye göre, etkilenen kalan sistemleri test etmek ve canlandırmak için “sürekli çaba” gösteriyor.

City of Oakland fidye yazılımı saldırısı: Zaman Çizelgesi

10 Şubat

Sivil toplum kuruluşu, 8 Şubat’ta başlayan ağ kesintisinin gerçekten bir fidye yazılımı saldırısı olduğunu kabul etti. Açıklamada, “Bilgi Teknolojileri Departmanı, kolluk kuvvetleriyle koordineli çalışıyor ve sorunun kapsamını ve ciddiyetini aktif olarak araştırıyor” dedi.

13 Şubat

Şehir, saldırıyı kontrol altına almak için ağı çevrimdışına aldığından, birkaç sivil hizmet etkilendi. İdare, olay müdahalesi ve analizi için bir “önde gelen adli tıp firması” ve iyileştirme ve kurtarma için “ek siber güvenlik ve teknoloji firmaları” görevlendirdi.

14 Şubat

Geçici Şehir Yöneticisi G. Harold Duffey, Oakland şehir içindeki telefon hatları da dahil olmak üzere çeşitli hizmetleri kesintiye uğratan veya devre dışı bırakan ağ kesintisiyle boğuşurken yerel bir olağanüstü hal ilan etti.

15 Şubat

Ödemeleri toplama, raporları işleme koyma ve izin ve lisans verme tesisleri devre dışı kaldığından, şehir yönetimi birkaç ofis ve hizmet binasını kapattı. Yönetim, “Halkın, Şehir binalarına gelmeden önce ziyaret etmek istedikleri hizmet gişelerine e-posta göndermelerini teşvik ediyoruz” tavsiyesinde bulundu.

16 Şubat

Şehir idaresi, İşletme Vergisi Lisansının ödenmesi için 45 günlük bir uzatma ilan etti ve 17 Nisan’a kadar gecikme ücreti uygulamayacağının güvencesini verdi. Ancak, doğru bir şekilde yürütülen bu sürecin tamamlanması zaman alacak” dedi.

20 Şubat

BT Departmanı, şehir kütüphanelerinde halka açık bilgisayarlara ve tarama, yazdırma, kopyalama ve internet hizmetine ve yerel yönetim tesislerinde kablosuz internete erişimi geri yükleyebildi. Kritik Kamu Güvenliği hizmetleri de restore edildi.

22 Şubat

İşletme vergisi çevrimiçi ödemeleri, izin, sözleşme ve iş emri gibi kamuya açık sistemlerin eski haline getirilmesine yönelik çalışmalar devam etmektedir. Şehir telefon sistemi, Park Alıntı Yardım Merkezi, İşletme Vergi Lisansları, şehir izin izinleri başvurusu vb.

28 Şubat

Telefon hattı, sözleşme ve finansman sistemleri ve izin hizmetleri geri döndü, ancak Otopark Alıntı Yardım Merkezi ve işletme vergisi çevrimiçi ödeme sistemine hala erişilemiyor. İdare, “Mükelleflere 1 Mart vadesinden itibaren ceza, faiz ve gecikme zammı olmaksızın ödemeleri için 45 günlük bir ek süre tanınacak.”

Fidye yazılımı çetesinin başucu kitabı

Play fidye yazılımı çetesi, yerel yönetimleri ve sivil kuruluşları hedef almakla ünlüdür.

Belçika’nın Antwerp şehrine yapılan son saldırı, geleneksel olmayan şifreleme yöntemi nedeniyle siber güvenlik haberlerinde yer aldı. Antwerp’in BT yönetim şirketi Digipolis, Play’in kurbanı oldu ve şehrin e-posta, telefon ve BT hizmetlerinde kesintilere yol açtı.

Bunu kısa bir süre sonra Arjantin’in devlete ait telekomünikasyon şirketi ARSAT olarak bilinen Empresa Argentina de Soluciones Sateitales Sociedad Anónima’ya yönelik bir girişim izledi.

Trend Micro’nun değerlendirmesine göre Play Ransomware, Hive ve Nokoyawa’nın oyun kitaplarından ödünç alıyor ve onlarla benzerlikler paylaşıyor, bu da onların aynı grup insan tarafından işletildiklerini gösteriyor.

Fidye yazılımı, adını dosyaları şifreledikten sonra eklediği benzersiz ” .play” uzantısından alır. Ek olarak, fidye notlarında grubun e-posta kişisiyle birlikte “OYNAT” terimi bulunur. Son saldırıda ise başlık “HABER OYNA” şeklindeydi.

Hive ve Nokoyawa ile benzerliklerine rağmen Play Ransomware, Trend Micro tarafından bildirildiği üzere keşif sırasında Active Directory’den (AD) bilgi toplamak için bir komut satırı sorgulama aracı olan AdFind’i kullanır.