Siber güvenlik topluluğu yakın zamanda Microsoft Windows Defender SmartScreen’deki CVE-2023-36025 güvenlik açığından yararlanan karmaşık bir kötü amaçlı yazılım olan Phemedrone Stealer olarak bilinen yeni bir tehdit belirledi.

Bu kötü amaçlı yazılım, birden fazla platformdaki kimlik bilgileri ve kripto para birimi cüzdan bilgileri de dahil olmak üzere hassas verileri çalmak üzere tasarlandı.

Gelişmiş Veri Hırsızlığı Taktikleri

Phemedrone Stealer bir . NET tarafından derlenen Trojan Stealer, tespit edilmekten kaçınmak ve virüslü sistemlerden veri toplamak için gelişmiş taktikler kullanır.

Birden fazla örneği önlemek için bir muteks denetleyicisi kullanır. Bir sanal makine ortamını veya Bağımsız Devletler Topluluğu (CIS) ile ilişkili belirli dilleri tespit etmesi durumunda işlemleri sonlandırarak analizden kaçınmak için yöntemler uygular.

Kripto Para Cüzdanlarını Hedefleme

Phemedrone Stealer’ın en endişe verici yeteneklerinden biri kripto para cüzdanlarına odaklanmasıdır.

Armory, Atomic, Bytecoin, Coinomi, Jaxx, Electrum, Exodus ve Guarda gibi cüzdanları hedef alarak işlem kayıtlarını, hesap bilgilerini ve kriptografik anahtarları saklayan belirli dizinlerden hassas verileri çıkarmaya çalışıyor.

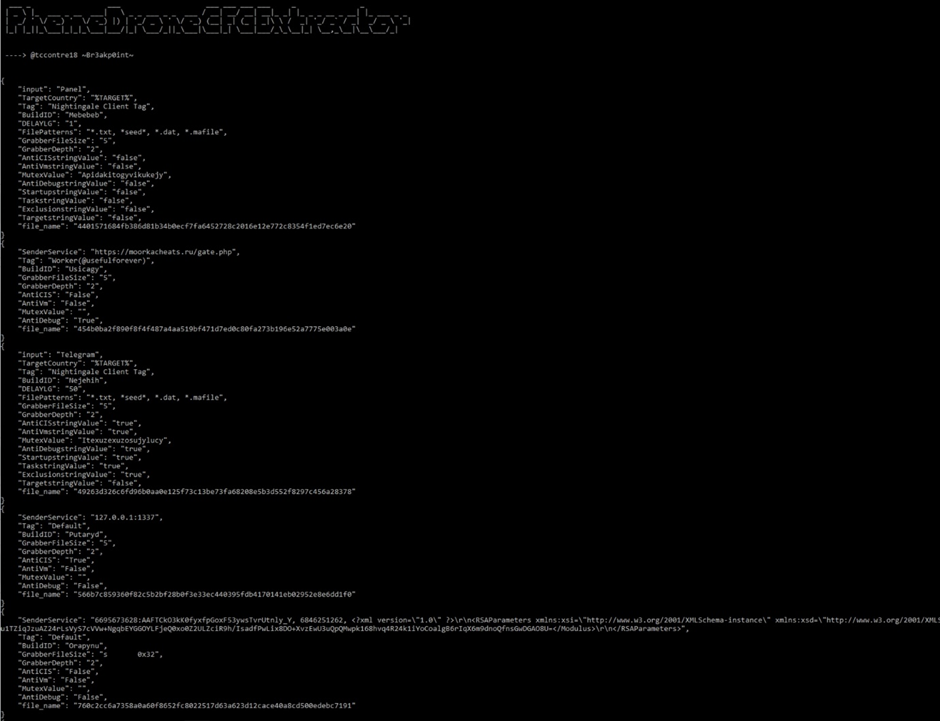

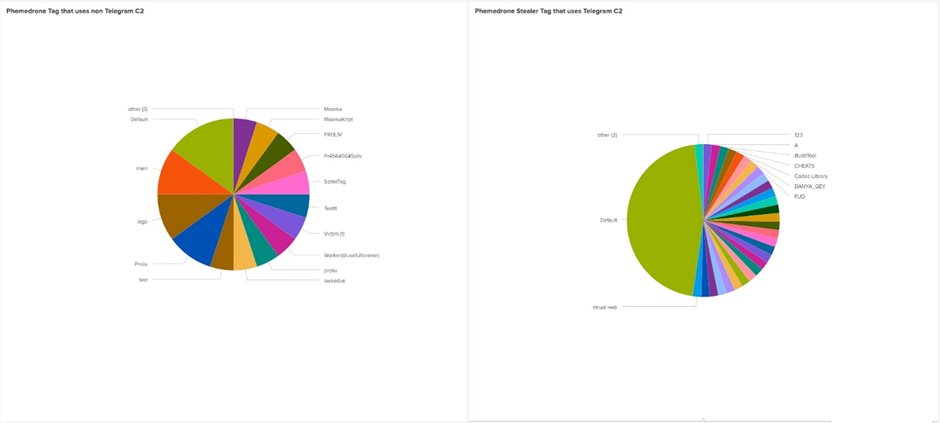

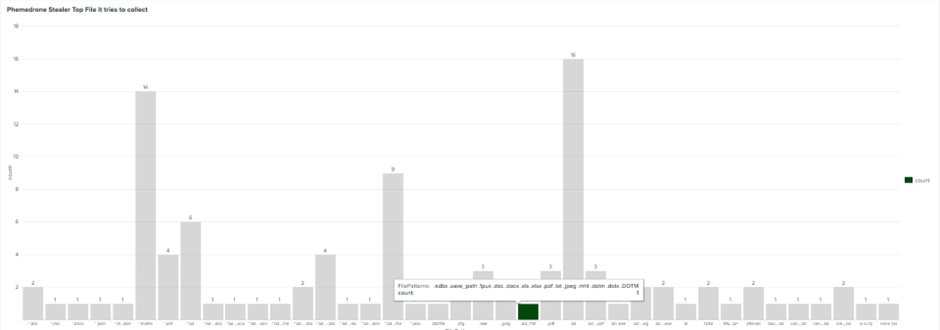

Splunk Tehdit Araştırma Ekibi, Phemedrone Stealer’ı inceleyerek yapılandırma ayarlarına ve operasyonel modellerine ilişkin bilgiler sağladı.

Komuta ve Kontrol Operasyonları

Verileri topladıktan sonra Phemedrone Stealer, kurbanın IP adresini ve aktif kullanıcı adını içeren belirli bir formatta adlandırılmış bir zip dosyası halinde düzenleyerek saldırganların çalınan bilgileri sıralamasını kolaylaştırıyor.

C2 sunucusu daha sonra ekran görüntüleri, sistem bilgileri ve hassas dosyalar dahil olmak üzere bu organize verileri ele geçirilen ana bilgisayardan alır.

Kaçınma ve Sistem Bilgisi Keşfi

Phemedrone Stealer’ın kaçınma teknikleri özellikle endişe verici. Sanal makine tanımlayıcılarını kontrol eder ve bulunursa sonlandırılır.

| Sistem bilgisi | Teknik |

| AV Ürünü Yüklü Bilgilerini Alın | “root\\SecurityCenter2”, “AntivirusProduct’tan * SEÇİN” |

| CPU Bilgilerini Alın | “Win32_Processor’dan * SEÇİN” |

| Coğrafi Bilgi Alma | hxxp[://]ip-api[.]com/json/?fields=11827 |

| GPU’yu edinin | “Win32_VideoController’DAN * SEÇİN” |

| Donanım Bilgilerini Alın | “Win32_Processor’dan * SEÇİN” “Win32_DiskDrive’dan * SEÇİN” |

| Toplam RAM’i Alın | “Win32_ComputerSystem’den * SEÇİN” |

| pencereler | “HKEY_LOCAL_MACHINE\\SOFTWARE\\Microsoft\\Windows NT\\CurrentVersion” , “ÜrünAdı” |

Ek olarak, WMI komutlarını ve kayıt defteri ayrıştırmayı kullanarak, virüs bulaşmış ana bilgisayardan yüklü antivirüs ürünleri, CPU, GPU ve donanım bilgilerinin yanı sıra toplam RAM ve Windows ürün adları da dahil olmak üzere ayrıntılı sistem bilgilerini toplar.

Discord, Steam ve Tarayıcılardan Veri Toplama

Kötü amaçlı yazılım ayrıca Discord ve Steam gibi uygulamalardaki verileri de hedef alarak belirli kayıt defteri anahtarlarını ve dosya adlarını sorgulayarak hesap verilerini ve etkinliklerini çıkarıyor.

Saklanan şifrelerin ve diğer hassas bilgilerin şifresini çözmek ve çıkarmak için kritik dosyaları bulduğu, başta Chrome olmak üzere web tarayıcılarından veri çıkarmak için özel bir sınıfa sahiptir.

Artı İşaretindeki Chrome Uzantıları

Phemedrone Stealer, ikinci faktör kimlik doğrulaması, kripto para birimi yönetimi ve şifre yönetimi ile ilgili belirli Chrome uzantılarını hedefler.

Bu uzantılardan bilgi toplar ve bunları C2 sunucusuna geri göndererek hassas kullanıcı verilerini tehlikeye atabilir.

Göstergeler ve Tespit Olanakları

Splunk Tehdit Araştırma Ekibi, Phemedrone Stealer’ı inceleyerek yapılandırma ayarlarına ve operasyonel modellerine ilişkin bilgiler sağladı.

Ayrıca bir Python betiği geliştirdiler. phemdrone_extractor_s.pykötü amaçlı yazılımdan yapılandırma verilerini ayıklamak ve kampanyasıyla ilgili 150’den fazla yapılandırma ayarı tespit etmek için.

Phemedrone Stealer, Windows SmartScreen kusurundan ve gelişmiş veri hırsızlığı tekniklerinden yararlanma yeteneği nedeniyle önemli bir tehdittir.

Kaçırma taktikleri, hedefli veri toplama ve organize sızma yöntemleri, onu siber güvenlik savunmaları için zorlu bir zorluk haline getiriyor.

Siber güvenlik topluluğu bu tehdidi anlamak ve azaltmak için aktif olarak çalışıyor ancak kullanıcılar ve kuruluşlar dikkatli olmalı ve sistemlerinin bu tür karmaşık saldırılara karşı yeterince korunmasını sağlamalıdır.

Truva atları, fidye yazılımları, casus yazılımlar, rootkitler, solucanlar ve sıfır gün açıklarından yararlanmalar dahil olmak üzere kötü amaçlı yazılımları engelleyebilirsiniz. Perimeter81 kötü amaçlı yazılım koruması. Hepsi son derece zararlıdır, ortalığı kasıp kavurabilir ve ağınıza zarar verebilir.

Siber Güvenlik haberleri, Teknik İncelemeler ve İnfografiklerden haberdar olun. Bizi LinkedIn’de takip edin & heyecan.