Palo Alto Network GlobalProtect Giriş Portallarını hedefleyen tarama etkinliğinde önemli bir artış gözlenmiştir, araştırmacılar yaklaşan bir saldırı veya kusurdan yararlanmanın bir başlangıç olabileceğinden endişe duyuyorlar.

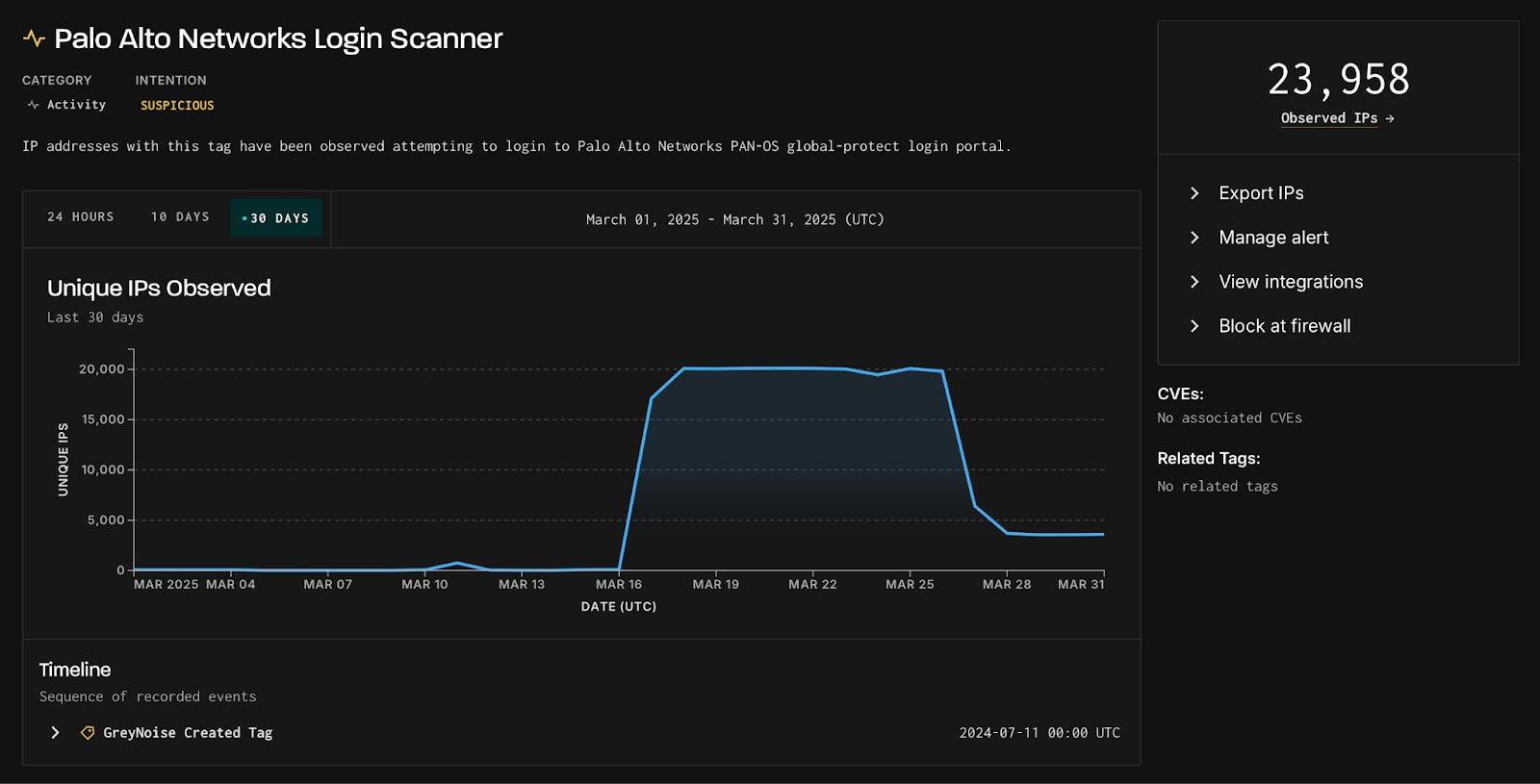

Etkinliği bildiren Geynoise’e göre, tarama etkinliği 24.000’den fazla benzersiz kaynak IP adresi içerir. Etkinlik, 17 Mart 2025’te günde 20.000 benzersiz IP adresine zirve yaptı ve 26 Mart’a kadar bu ölçekte devam etti.

Bu IP’lerin 23.800’ü “şüpheli” olarak sınıflandırılırken, 154, tehdit izleme firması tarafından “kötü niyetli” olarak doğrulanmış ve etkinliğin gerçek niyetleri hakkında çok az şüphe bırakarak doğrulanmıştır.

Tarama girişimlerinin çoğu ABD ve Kanada’dan kaynaklanmaktadır. Hedeflenen sistemlerin çoğu Amerika Birleşik Devletleri’ne dayanmaktadır, ancak diğer ülkeler de hedeflenmektedir.

Kaynak: Geynoise

Geynoise, geçmişte, ağ taramasındaki bu tür ani artışların hazırlık keşifleriyle bağlantılı olduğunu ve sonunda iki ila dört hafta sonra kusurların ifşa edilmesi izledi.

Greynoise Veri Bilimi Başkan Yardımcısı Bob Rudis, “Son 18 ila 24 ay boyunca, Greynoise Veri Bilimi Başkan Yardımcısı Bob Rudis,” Son 18 ila 24 ay boyunca, eski güvenlik açıklarının veya belirli teknolojilere karşı iyi giyilen saldırı ve keşif girişimlerinin kasıtlı bir şekilde hedeflenmesi için tutarlı bir model gözlemledik. “

“Bu kalıplar genellikle 2 ila 4 hafta sonra ortaya çıkan yeni güvenlik açıklarıyla çakışıyor.”

Grinnoise, tarama faaliyetinin nasıl gerçekleştirildiğine dair tutarlılığın altını çizerek, hedeflenen sömürü denemeden önce ağ savunmalarını test etme çabasının bir parçası olabileceğini düşündürmektedir.

Araştırmacılar ayrıca, 26 Mart 2025’te de taramalarında 2.580 IP’leri içeren bir PAN-OS taraması ile ilgili olarak, son zamanlarda gözlemledikleri başka bir etkinliğe bir bağlantı buldular.

Greynoise, faaliyetin kabaca bir yıl önce ‘Arcanedoor’ bilgisayar korsanlarına atfedilen casusluk kampanyasını Cisco Talos’u anımsattığını ve kenar cihazlarını hedef aldığını belirtti.

Şu anda, bu büyük ölçekli faaliyetin kesin doğası ve hedefleri bulanık olmaya devam ediyor, ancak internete maruz kalan Palo Alto ağ sistemlerinin yöneticileri için paket servisi, problama ve potansiyel sömürü girişimlerine karşı uyanıklıklarını yükseltmek olmalıdır.

Geynoise, hedeflenip hedeflenmediğinizi değerlendirmek, uzlaşma belirtileri avı, sert giriş portalları ve bilinen kötü niyetli IP’leri engellemek için günlüklerin gözden geçirilmesini önerir (raporda paylaşılır).

BleepingComputer, Geynoise’in gördüğü etkinlik hakkında bir yorum için Palo Alto Networks ile temasa geçti ve bu yayını duyduğumuzda güncelleyeceğiz.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.