Hükümet ve telekomünikasyon kuruluşları, Çin bağlantılı bir tehdit aktörünün yeni bir saldırı dalgasına maruz kaldı. tomurcuk kurdu güncellenmiş bir kötü amaçlı yazılım araç seti kullanarak.

Broadcom’un bir parçası olan Symantec Tehdit Avcısı Ekibi, The Hacker ile paylaşılan bir raporda, Orta Doğu’daki bir telekomünikasyon kuruluşunu ve bir Asya hükümetini hedef alan saldırıların Ağustos 2023’te gerçekleştiğini ve saldırganın SysUpdate araç kitinin geliştirilmiş bir versiyonunu kullandığını söyledi. Haberler.

APT27, Bronze Union, Emissary Panda, Iron Tiger, Lucky Mouse ve Red Phoenix isimleriyle de anılan Budworm’un en az 2013’ten beri aktif olduğu ve istihbarat toplama hedeflerinin peşinde geniş bir sektör yelpazesini hedef aldığı biliniyor. .

Ulus devlet grubu, yüksek değerli bilgileri sızdırmak ve uzun bir süre boyunca hassas sistemlere erişimi sürdürmek için China Chopper web kabuğu, Gh0st RAT, HyperBro, PlugX, SysUpdate ve ZXShell gibi çeşitli araçlardan yararlanıyor.

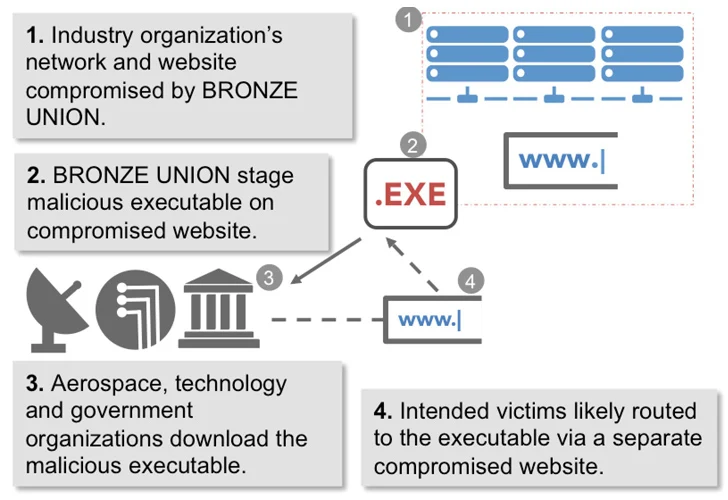

SecureWorks’ün 2017’deki bir önceki raporu, saldırganın dünya çapındaki kuruluşlardan savunma, güvenlik ve siyasi istihbarat toplama konusundaki tutkusunu ortaya çıkardı ve bunu zorlu bir tehdit olarak nitelendirdi.

Ayrıca hedeflenen ağlara erişim sağlamak için internete yönelik savunmasız hizmetlerden yararlanıldığı da gözlemlendi. Bu Mart ayının başlarında Trend Micro, SysUpdate’in güvenlik yazılımlarını atlatacak ve tersine mühendisliğe direnecek yeteneklere sahip Linux sürümüne ışık tuttu.

Arka kapı, ekran görüntüleri yakalamayı, rastgele işlemleri sonlandırmayı, dosya işlemlerini yürütmeyi, sürücü bilgilerini almayı ve komutları yürütmeyi mümkün kılan zengin özelliklere sahiptir.

Symantec, “Budworm, özel kötü amaçlı yazılımlarının yanı sıra, bu saldırılarda arazi dışında yaşayan ve kamuya açık çeşitli araçları da kullandı.” dedi. “Görünüşe göre grubun faaliyetleri, saldırı zincirinin başlarında durdurulmuş olabilir, zira virüs bulaşmış makinelerde görülen tek kötü amaçlı faaliyet, kimlik bilgilerinin toplanmasıdır.”

Yapay Zeka ile Yapay Zekayla Mücadele Edin — Yeni Nesil Yapay Zeka Araçlarıyla Siber Tehditlerle Mücadele Edin

Yapay zekanın yönlendirdiği yeni siber güvenlik zorluklarının üstesinden gelmeye hazır mısınız? Siber güvenlikte artan üretken yapay zeka tehdidini ele almak için Zscaler ile kapsamlı web seminerimize katılın.

Becerilerinizi Güçlendirin

En son gelişmeyle Budworm, ShroudedSnooper ve Sandman olarak adlandırılan daha önce belgelenmemiş kümeler de dahil olmak üzere Orta Doğu’daki telekomünikasyon sektörüne odaklanan, giderek büyüyen tehdit aktörleri listesine yeni eklenen bir isim oldu.

“SysUpdate, Budworm tarafından en az 2020’den beri kullanılıyor ve saldırganlar, yeteneklerini geliştirmek ve tespit edilmekten kaçınmak için aracı sürekli olarak geliştiriyor gibi görünüyor.”

“Budworm’un, daha önce bu amaç için kullandığı bir uygulamayı kullanarak DLL yan yüklemesi gibi tercih ettiği bilinen tekniklerin yanı sıra bilinen bir kötü amaçlı yazılım (SysUpdate) kullanmaya devam etmesi, grubun bu kötü amaçlı yazılıma sahip olma konusunda fazla endişe duymadığını gösteriyor. keşfedilirse onunla ilişkili aktivite.”