Oracle, Oracle Cloud Federated SSO Giriş Sunucularının ihlalini ve 6 milyon kişinin hesap verilerinin çalınmasını reddetmesine rağmen, BleepingComputer, tehdit oyuncusu tarafından paylaşılan veri örneklerini ilişkilendiren birden fazla şirketle onayladı.

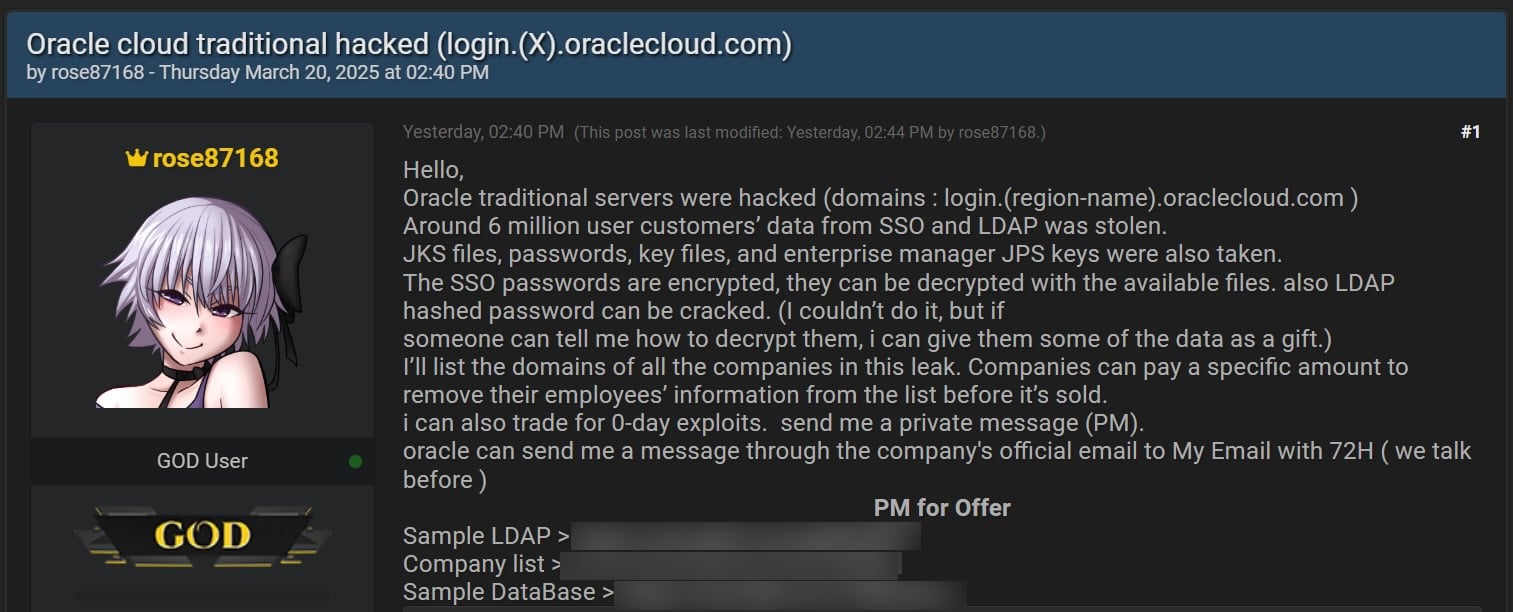

Geçen hafta, ‘Rose87168’ adlı bir kişi Oracle Cloud sunucularını ihlal ettiğini iddia etti ve iddia edilen kimlik doğrulama verilerini ve 6 milyon kullanıcının şifreli şifrelerini satmaya başladı. Tehdit oyuncusu ayrıca çalınan SSO ve LDAP şifrelerinin çalınan dosyalardaki bilgiler kullanılarak şifre çözülebileceğini ve bazı verileri kurtarmaya yardımcı olabilecek herhangi biriyle paylaşmayı teklif ettiğini söyledi.

Tehdit oyuncusu, bir veritabanı, LDAP verileri ve ihlalden etkilendiği iddia edilen şirketlerin 140.621 alanından oluşan birden fazla metin dosyası yayınladı. Bazı şirket alanlarının testlere benzediğine ve şirket başına birden fazla alan bulunduğuna dikkat edilmelidir.

Kaynak: BleepingComputer

Verilere ek olarak, Rose87168, e -posta adreslerini içeren “login.us2.oraclecloud.com” sunucusunda barındırılan bir metin dosyası için BleepingComputer ile bir archive.org URL’sini paylaştı. Bu dosya, tehdit oyuncusunun Oracle’ın sunucusunda gerçek bir ihlali gösteren dosyalar oluşturabileceğini gösterir.

Ancak Oracle, Oracle Cloud’u ihlal ettiğini ve olayla ilgili başka sorulara cevap vermeyi reddettiğini reddetti.

Şirket geçen Cuma günü BleepingComputer’a verdiği demeçte, “Oracle Cloud’u ihlal etmedi. Yayınlanan kimlik bilgileri Oracle Cloud için değil. Oracle Cloud müşterileri hiçbir ihlal yaşamadı veya herhangi bir veri kaybetmedi.”

Ancak bu inkar, tehdit aktöründen sızdırılan verilerin ek örneklerini alan ve ilgili şirketlerle temasa geçen BleepingComputer’ın bulgularıyla çelişiyor.

Anonimlik vaadi altında verileri onaylamayı kabul eden bu şirketlerden temsilciler, bilgilerin gerçekliğini doğruladı. Şirketler, ilişkili LDAP görüntülerinin adlarının, e -posta adreslerinin, adların verildiği ve diğer tanımlayıcı bilgilerin hepsinin doğru olduğunu ve bunlara ait olduğunu belirtti.

Tehdit oyuncusu ayrıca e -postaları BleepingComputer ile paylaştı ve aralarında bir değişimin parçası olduğunu iddia etti.

Bir e -posta, Sunucuları hacklediklerini bildirmek için Oracle’ın güvenlik e -postasıyla ([email protected]) iletişim kuran tehdit oyuncusu gösteriliyor.

BleepingComputer tarafından görülen e -postayı, “Bulut panosu altyapınıza girdim ve bana 6 milyon kullanıcı hakkında bilgiye tam erişim sağlayan büyük bir güvenlik açığı buldum.”

BleepingComputer ile paylaşılan başka bir e -posta iş parçacığı, tehdit oyuncusu ile Oracle’dan geldiğini iddia eden bir protonmail e -posta adresi kullanan biri arasında bir değişim gösterir. BleepingComputer, kimliklerini veya e -posta iş parçacığının doğruluğunu doğrulayamadığımız için bu kişinin e -posta adresini düzeltti.

Bu e -posta değişiminde, tehdit oyuncusu Oracle’dan bir @proton.me e -posta adresini kullanarak birisinin “e -postalarınızı aldık. Bundan sonra tüm iletişim için bu e -postayı kullanalım. Bunu ne zaman aldığınızı bana bildirin.”

Siber güvenlik firması CloudSek ayrıca “login.us2.oraclecloud.com” sunucusunun 17 Şubat 2025 itibariyle Oracle Fusion Middleware 11G’yi çalıştırdığını gösteren bir archive.org URL’si buldu. Oracle, iddia edilen ihlalin haberleri bildirildikten sonra bu sunucuyu çevrimdışı aldı.

Yazılımın bu sürümü, kimlik doğrulanmamış saldırganların Oracle Access Manager’ı tehlikeye atmasına izin veren CVE-2021-35587 olarak izlenen bir güvenlik açığından etkilendi. Tehdit oyuncusu, bu güvenlik açığının Oracle’ın sunucularının ihlali iddiasında kullanıldığını iddia etti.

BleepingComputer, Oracle’a bu bilgiler hakkında defalarca e -posta gönderdi, ancak herhangi bir yanıt almadı.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.