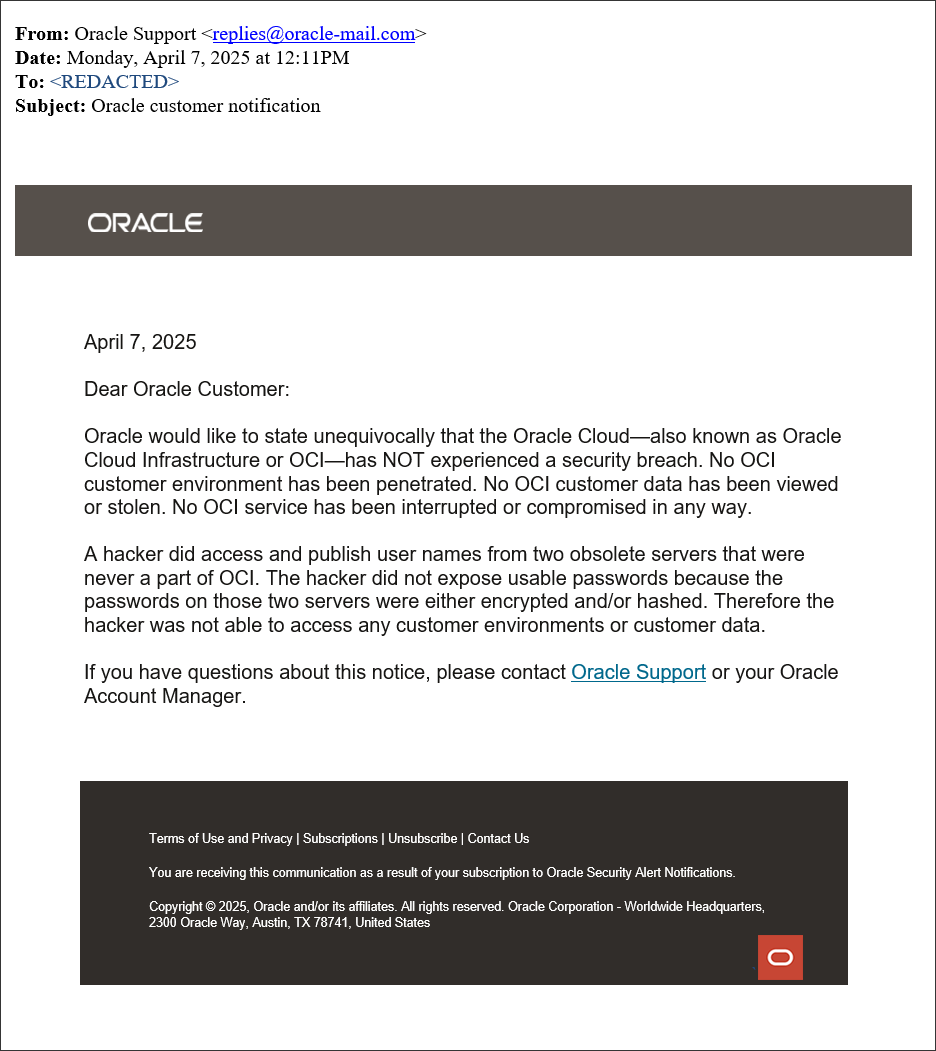

Oracle nihayet, bir hacker çaldığını ve “iki eski sunucu” olarak tanımladığı şeyden çalınan kimlik bilgilerini çaldığını ve sızdırdığını e -posta bildirimlerinde doğruladı.

Ancak şirket, Oracle Cloud sunucularının tehlikeye atılmadığını ve bu olayın müşteri verilerini ve bulut hizmetlerini etkilemediğini de sözlerine ekledi.

Oracle, “Oracle, Oracle Cloud altyapısı veya OCI olarak da bilinen Oracle Cloud’un bir güvenlik ihlali yaşamadığını açıkça belirtmek istiyor.”

“OCI müşteri ortamı nüfuz edilmedi. OCI müşteri verileri görüntülenmedi veya çalınmadı. Hiçbir OCI hizmeti herhangi bir şekilde kesintiye uğramadı veya tehlikeye atılmadı.”

“Bir hacker, asla OCI’nın bir parçası olmayan iki eski sunucudan kullanıcı adlarına erişti ve yayınladı. Hacker kullanılabilir şifreleri açığa çıkarmadı çünkü bu iki sunucudaki şifreler şifrelendi ve/veya hashed. Bu nedenle bilgisayar korsanı herhangi bir müşteri ortamına veya müşteri verilerine erişemedi.”

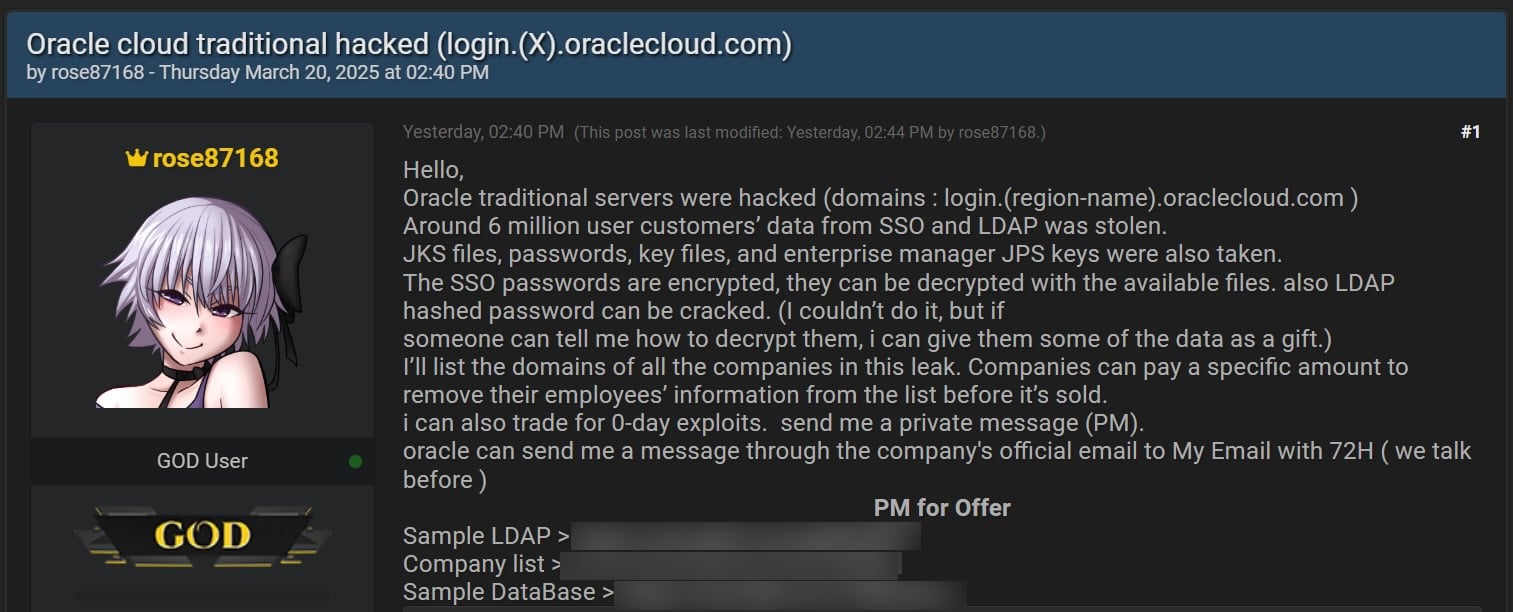

Olay Mart ayında ortaya çıktığından, bir tehdit oyuncusu (Rose87168) Breachforums’ta satılık 6 milyon veri kaydı koyduğunda, Oracle basınla paylaşılan ifadelerde bir Oracle bulut ihlali raporlarını sürekli olarak reddetti. Bu, Oracle’ın müşterilere söylediği şeyle eşleştiği için doğru olsa da – ihlalin eski bir platformu etkilediğini, Oracle Cloud Classic – bu siber güvenlik uzmanı Kevin Beaumont’un söylediği gibi, sadece sözcükler.

Beaumont, “Oracle eski Oracle Cloud Services’i Oracle Classic olarak yeniden başlattı. Oracle Classic güvenlik olayına sahip.” Dedi. “Oracle bu kapsamı kullanarak ‘Oracle Cloud’da inkar ediyor – ama yine de Oracle’ın yönettiği Oracle Cloud hizmetleri. Bu kelime oyununun bir parçası.”

BleepingComputer, bu bildirimlerin meşru olup olmadığını ve tehdit oyuncusu veya başka bir üçüncü taraf tarafından gönderilmediğini doğrulamak için Oracle ile iletişime geçti, ancak bir yanıt almadık. Oracle, ihlal edilen sunucuların Oracle Cloud Classic’in veya başka bir platformun bir parçası olup olmadığını henüz açıklığa kavuşturmadı.

İhlal olmayan ihlal

Bu şirketten sonra geliyor Bir hafta önce bazı müşterileriyle yapılan çağrılarda, saldırganların 2017’de en son kullanılan “eski bir ortam” ı ihlal ettikten sonra eski müşteri kimlik bilgilerini çaldıklarını özel olarak kabul etti.

Bununla birlikte, Oracle müşterilere bunun duyarlı olmayan eski eski veriler olduğunu söylerken, ihlalin arkasındaki tehdit oyuncusu 2024’ün sonundan itibaren bipingcomputer ile paylaştı ve daha sonra 2025’ten Breachforums’ta daha yeni kayıtlar yayınladı.

BleepingComputer, birden fazla Oracle müşterisi ile sızdırılan verilerin örneklerinin (ilişkili LDAP ekran adları, verilen isimler ve diğer tanımlayıcı bilgiler dahil), Oracle’ın BlewingComputer’a “Oracle Cloud’un ihlali olmadığını” söyledikten sonra geçerli olduklarını, Oracle Cloud’un herhangi bir Kayıp Cloud’un yok.

Siber güvenlik firması Cybelangel ilk hafta geçen hafta Oracle’ın bir saldırganın Ocak 2025’e kadar Ocak’ın Gen 1 (Oracle Cloud Classic olarak da bilinir) sunucularına bir web kabuğu ve ek kötü amaçlı yazılım kullandığını söyledi. İhlal, Şubat ayı sonlarında tespit edilene kadar, tehdit aktörünün kullanıcı e -postalarından (IDM) veritabinden verileri, Hasnes dahil olmak üzere, verileri iddia ettiğini iddia etti.

Geçen ay, BleepingComputer ilk olarak Oracle’ın müşterilere, Amerika Birleşik Devletleri’ndeki birden fazla sağlık kuruluşunda ve hastanelerde hasta verilerini etkileyen Oracle Health (daha önce Cerner olarak bilinen bir yazılım (SaaS) şirketi (SAAS) şirketi) ‘de başka bir Ocak ihlalini bildirdiğini bildirdi.

Kaynaklar, BleepingComputer’a, henüz bir gasp veya fidye yazılımı operasyonu ile bağlantı talep etmeyen “Andrew” adlı bir tehdit oyuncunun, şimdi ihlal edilen hastaneleri zorla, çalınan verileri satmaması veya sızdırmaması için milyonlarca dolar talep ettiğini söyledi.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.