ABD ve Avrupa’daki emniyet teşkilatları bugün duyurdu Oyunsonu Operasyonu, fidye yazılımı ve veri hırsızlığı yapan kötü amaçlı yazılım dağıtmak için en popüler siber suç platformlarından bazılarına karşı koordineli bir eylem. “Botnet’lere karşı şimdiye kadarki en büyük operasyon” olarak adlandırılan uluslararası çaba, gelişmiş kötü amaçlı yazılım “damlalıklarını” veya “yükleyicilerini” hedef alan devam eden bir kampanyanın açılış salvosu olarak ilan ediliyor. Buzlu Kimlik, Duman yükleyici Ve Hile robotu.

Endgame Operasyonu ile bağlantılı olarak bugün yayınlanan üç animasyonlu videodan birinden bir kare.

Endgame Operasyonu, kötü amaçlı yazılımları hedef sisteme gizlice yüklemek için tasarlanmış küçük, özel yapım programları tanımlamak için kullanılan argo terimler olan, düşürücüleri/yükleyicileri destekleyen siber suç ekosistemini hedefliyor. Damlalıklar genellikle bir ihlalin ilk aşamalarında kullanılır ve siber suçluların güvenlik önlemlerini atlamasına ve virüsler, fidye yazılımları veya casus yazılımlar dahil olmak üzere ek zararlı programları dağıtmasına olanak tanır.

IcedID gibi indiriciler çoğunlukla e-posta ekleri, saldırıya uğramış web siteleri aracılığıyla veya meşru yazılımlarla birlikte dağıtılır. Örneğin siber suçlular, insanları Microsoft Teams, Adobe Reader ve Discord gibi popüler ücretsiz yazılım görünümünde görünen kötü amaçlı yazılımları yüklemeleri için kandırmak amacıyla uzun süredir Google’daki ücretli reklamları kullanıyor. Bu durumlarda, damlalık, kötü amaçlı yazılımı kullanıcının sistemine sessizce yükleyen meşru yazılımla birlikte gelen gizli bileşendir.

Dropper’lar neredeyse tüm büyük siber suç kuruluşlarının o kadar kritik, insan yoğun bir bileşeni olmaya devam ediyor ki en popülerleri kendi başına tam teşekküllü siber suç hizmetlerine dönüştü. Yetkililer, damlatma hizmetlerini ve bunların destekleyici altyapısını geliştiren ve sürdüren bireyleri hedef alarak, aynı anda birden fazla siber suç operasyonunu engellemeyi umuyor.

Avrupa polis teşkilatından yapılan açıklamaya göre Europol27 Mayıs ile 29 Mayıs 2024 tarihleri arasında yetkililer dört şüpheliyi (biri Ermenistan’da ve üçü Ukrayna’da) tutukladı ve Bulgaristan, Kanada, Almanya, Litvanya, Hollanda, Romanya, İsviçre ve Almanya’da 100’den fazla İnternet sunucusunu kesintiye uğrattı veya devre dışı bıraktı. Birleşik Krallık, Amerika Birleşik Devletleri ve Ukrayna. Yetkililer ayrıca çevrimiçi dropper altyapısını destekleyen 2.000’den fazla alan adına da el konulduğunu söylüyor.

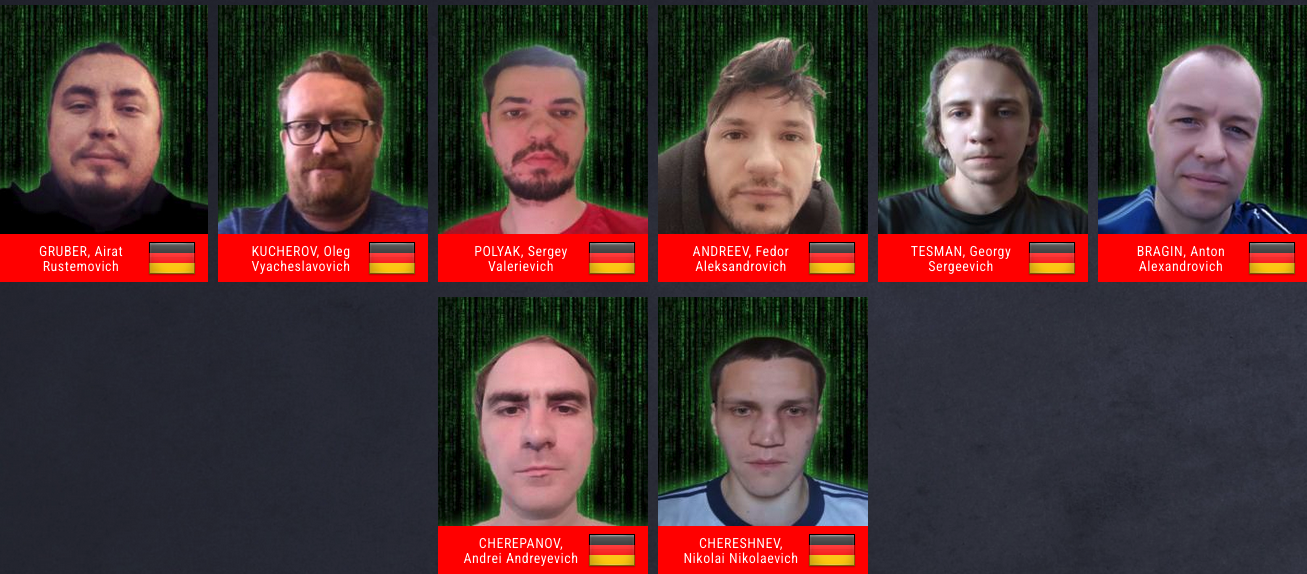

Ayrıca Europol, damlatma hizmetlerine karıştığından şüphelenilen ve Almanya tarafından aranan sekiz kaçak hakkında bilgi yayınladı; isimleri ve fotoğrafları 30 Mayıs 2024’te Avrupa’nın “En Çok Arananlar” listesine eklendi.

Almanya tarafından aranan ve şu anda Europol’ün “En Çok Arananlar” listesinde yer alan sekiz şüphelinin isim ve fotoğraflarının yer aldığı “aranıyor” posteri.

Europol, “Şu ana kadar yapılan araştırmalar sonucunda, ana şüphelilerden birinin fidye yazılımı dağıtmak için suç altyapısı sitelerini kiralayarak en az 69 milyon Euro kripto para kazandığı ortaya çıktı” diye yazdı. “Şüphelinin işlemleri sürekli izleniyor ve gelecekte yapılacak işlemlerde bu varlıklara el konulması için yasal izin zaten alınmış durumda.”

Geçmişte bu tür koordineli kötü amaçlı yazılımları ortadan kaldırma çabaları olmuştur, ancak çoğu zaman kolluk kuvvetleri ile ilgili siber güvenlik firmaları arasında gerekli olan önemli miktardaki koordinasyon, ilk kesinti ve/veya tutuklamalardan sonra sürdürülememektedir.

Ancak bugünkü eylemi ayrıntılarıyla anlatmak için kurulan yeni bir web sitesi (operation-endgame.com) bu sefer farklı olduğunu ve daha fazla tutuklama ve tutuklamanın geleceğini ortaya koyuyor. Site, “Operasyon Endgame bugün sona ermiyor” sözünü veriyor. “Yeni eylemler bu web sitesinde duyurulacaktır.”

Operation-endgame.com’daki bir mesaj, daha fazla yasa uygulama ve aksaklık eylemi vaat ediyor.

Belki de günümüzün en büyük siber suçlularının birçoğunun, uluslararası kolluk kuvvetlerinin etkili bir şekilde ulaşamayacağı ülkelerde ikamet ettiği dikkate alındığında, Endgame Operasyonu gibi eylemler giderek daha fazla akıl oyunlarına, yani bilgisayar korsanlarını trollemeye odaklanıyor gibi görünüyor.

Bu ayki sayımızda yazıyor kablolu, Matt Burgess Batılı kolluk kuvvetleri yetkililerinin, Rus bilgisayar korsanlarını yavaşlatmanın ve geniş kapsamlı siber suç ekosisteminin kalbini kesmenin ek bir yolu olarak psikolojik önlemlere yöneldiğini ortaya koyuyor.

Burgess, “Bu yeni ortaya çıkan psikopatlar, suçluların birbirlerine olan sınırlı güvenini aşındırmaya, kırılgan hacker egoları arasında ince ayrımlar oluşturmaya ve suçlulara izlendiklerini gösteren kişiselleştirilmiş mesajlar göndermeye yönelik çabaları içeriyor” diye yazdı.

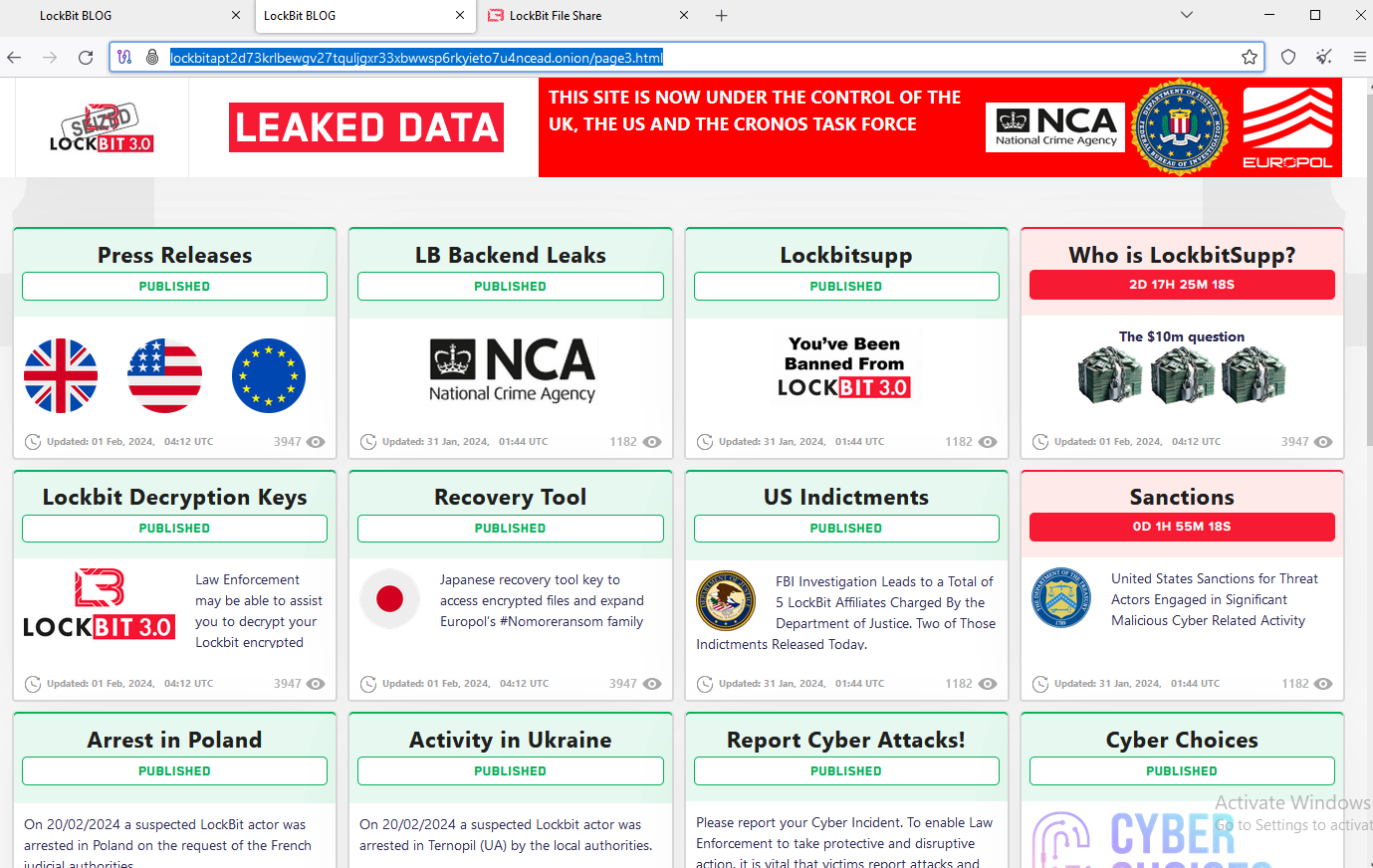

ABD ve İngiltere’deki yetkililer Şubat 2024’te kötü şöhretli yazılımların kullandığı altyapıya sızdıklarını ve ele geçirdiklerini açıkladıklarında Kilit Biti Fidye yazılımı çetesi, LockBit’in kurbanları utandıran web sitesinin mevcut tasarımını, bunun yerine yayından kaldırmayla ilgili basın bültenlerine bağlantı vermek için ödünç aldılar ve sonunda LockBit’in iddia edilen liderinin kişisel ayrıntılarıyla değiştirilen bir geri sayım sayacı eklediler.

Federaller, basın bültenleri ve ücretsiz şifre çözme araçlarını öne çıkarmak için LockBit’in kurbanları utandıran web sitesindeki mevcut tasarımı kullandı.

Operation Endgame web sitesinde ayrıca, yerleşik siber suçluların hizmetlerini çevrimiçi olarak tanıtmak için sıklıkla ürettikleri aynı türden gösterişli, kısa reklamları taklit eden çeşitli animasyonlu videoların yayınlanmasına yardımcı olan bir geri sayım sayacı da bulunuyor. Videolardan en az ikisinde önemli miktarda Rusça yazılmış metin yer alıyor.

Koordineli yayından kaldırma, FBI direktörünün “muhtemelen dünyanın şimdiye kadarki en büyük botnet’i” olarak adlandırdığı şeye karşı bu hafta başka bir kolluk kuvveti eyleminin hemen ardından geldi. Çarşamba günü ABD Adalet Bakanlığı (DOJ) tutuklandığını duyurdu Yun He Wangon yıllık çevrimiçi anonimlik hizmetinin sözde operatörü 911 S5. Hükümet ayrıca, çeşitli “ücretsiz VPN” ürünlerini çalıştıran bilgisayarları, milyarlarca dolarlık çevrimiçi dolandırıcılık ve siber suça olanak sağlayan İnternet trafiği aktarıcılarına dönüştürdüğü iddia edilen 911 S5’in etki alanlarına ve çevrimiçi altyapısına da el koydu.