SleepyDuck adı verilen ve Open VSX açık kaynak kayıt defterinde iyi bilinen Solidity uzantısı olarak gizlenen bir uzaktan erişim truva atı, saldırganla bir iletişim kanalı oluşturmak için bir Ethereum akıllı sözleşmesi kullanıyor.

Open VSX, Cursor ve Windsurf gibi yapay zeka destekli entegre geliştirme ortamlarında (IDE’ler) popüler olan VS Code ile uyumlu uzantılara yönelik topluluk odaklı bir kayıt defteridir.

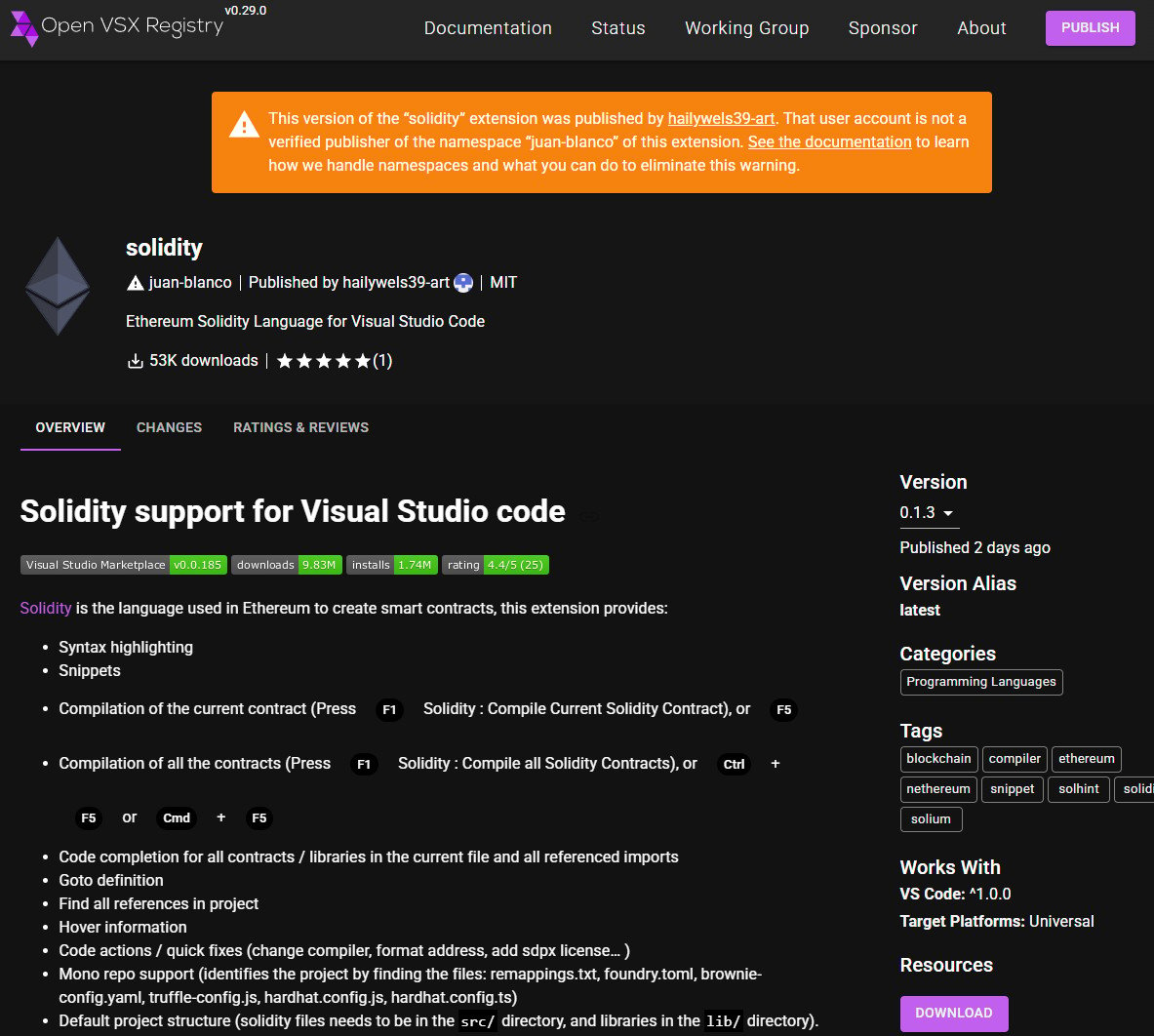

Uzantı, platformdan gelen bir uyarıya rağmen hala Open VSX’te ‘juan-bianco.solidity-vlang’ olarak mevcut ve 53.000’den fazla indirildi.

İlk olarak 31 Ekim’de gönderildiğinde, uzantı zararsızdı ve indirme sayısının 14.000’e ulaştığı ertesi gün yapılan bir güncellemeyle kötü amaçlı özellikler kazandı.

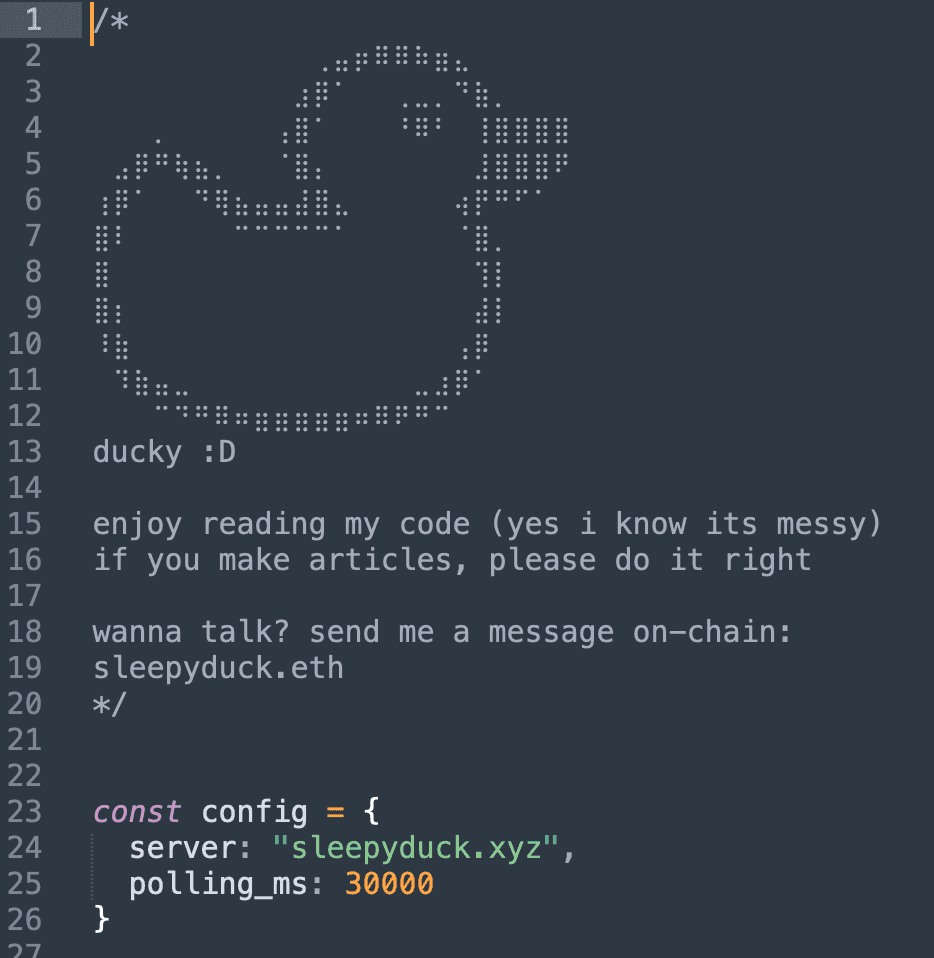

Uzantı güvenliği platformu Secure Annex’in bir raporuna göre, SleepyDuck’ın dikkate değer bir özelliği, komuta ve kontrol (C2) sunucu adresini güncellemek ve uzun vadeli kalıcılık elde etmek için Ethereum sözleşmelerinin kullanılmasıdır.

Varsayılan C2 sunucusu olsa bile uykucu[.]xyz Kaldırıldığında, Ethereum blok zincirindeki sözleşme, kötü amaçlı yazılımın işlevsel kalmasına izin veriyor.

Open VSX’e 0.0.7 sürümüyle sunulmasından bu yana ve 2 Kasım’da yayınlanan 0.1.3 sürümüne kadar, juan-bianco.solidity-vlang paket 53.439 kez indirildi ve yazarından yalnızca bir kez 5 yıldız aldı.

Kaynak: BleepingComputer

Şunu belirtmek gerekir ki malik’in yazarı

Kötü amaçlı kod, editör başlatıldığında, bir Solidity dosyası açıldığında veya kullanıcı Solidity derleme komutunu çalıştırdığında etkinleşir.

Etkinleştirme sonrasında, ana bilgisayar başına bir kez çalıştırılacak bir kilit dosyası oluşturur ve yasal görünmesini sağlamak için ‘extension.js’den sahte bir ‘webpack.init()’ işlevini çağırır, ancak gerçekte kötü amaçlı bir yük yükler.

Kaynak: Güvenli Ek

Secure Annex’e göre, SleepyDuck’taki kötü amaçlı bileşen sistem verilerini (ana bilgisayar adı, kullanıcı adı, MAC adresi ve saat dilimi) topluyor ve bir komut yürütme sanal alanı oluşturuyor.

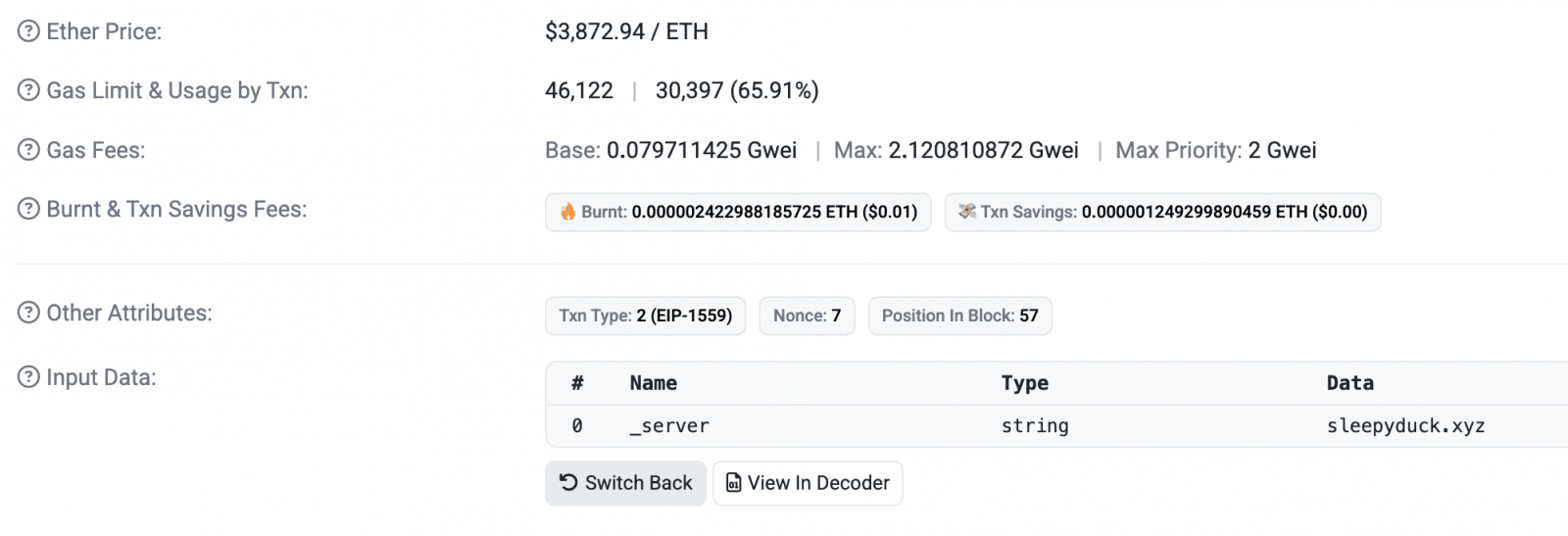

Araştırmacılar, kötü amaçlı yazılımın başlatıldığında C2 bilgileriyle akıllı sözleşmeyi okumak için en hızlı Ethereum RPC sağlayıcısını bulduğunu, bir uyku örneği başlattığını, geçerli geçerli bir yapılandırmayla güncelleme yaptığını ve bir yoklama döngüsü başlattığını söylüyor.

Ethereum blok zinciri, C2 yedekliliği için kullanılır; dolayısıyla, birincil komut sunucusu çevrimdışı olursa, kötü amaçlı yazılım, yeni bir C2 sunucu adresi veya değiştirilmiş iletişim aralıkları da dahil olmak üzere güncellenmiş talimatları doğrudan blok zincirden okur.

Kaynak: Güvenli Anex

Araştırmacılar ayrıca yoklama fonksiyonunun bir POST isteğinde sistem hakkında veri göndereceğini ve “yanıttan yürütülecek bir komut arayacağını” söylüyor.

Open VSX’in artan popülaritesi onu bilgisayar korsanlarının radarına yerleştirdi ve şüphelenmeyen geliştiricileri hedef alan çok sayıda kötü amaçlı gönderim aldı.

Son zamanlarda platform, kullanıcıları için daha güvenli hale getirmek amacıyla, token yaşam sürelerinin kısaltılması, sızdırılan kimlik bilgilerinin hızlı bir şekilde iptal edilmesi, otomatik taramalar ve ortaya çıkan tehditler hakkında VS Code ile önemli bilgilerin paylaşılması da dahil olmak üzere bir dizi güvenlik geliştirmesini duyurdu.

Yazılım geliştiricileri, VS Code uzantılarını indirirken dikkatli olmalı ve yalnızca saygın yayıncılara ve onların resmi depolarına güvenmelidir.

İster eski anahtarları temizliyor ister yapay zeka tarafından oluşturulan kod için korkuluklar kuruyor olun, bu kılavuz ekibinizin en başından itibaren güvenli bir şekilde geliştirme yapmasına yardımcı olur.

Hile sayfasını alın ve sır yönetimindeki tahminleri ortadan kaldırın.