OnePlus’tan Android tabanlı işletim sistemi olan OxyGenos’un birden çok sürümünde bir güvenlik açığı, yüklü herhangi bir uygulamanın izin veya kullanıcı etkileşimi gerektirmeden SMS verilerine ve meta verilere erişmesine izin verir.

OPPO’nun bir yan kuruluşu olan OnePlus, rekabetçi fiyatlandırmada üst düzey akıllı telefonlar geliştirdiği bilinen Shenzhen merkezli bir tüketici elektronik üreticisidir. Huawei ve Xiaomi gibi diğer büyük Çinli markalar ABD’de mevcut olmasa da, OnePlus cihazları ülkede resmi olarak mevcuttur.

CVE-2025-10184 olarak izlenen ve Rapid7 araştırmacıları tarafından keşfedilen kusur şu anda açılmamış ve sömürülemez. Çin OEM, Rapid7’nin açıklamalarına bugüne kadar yanıt veremedi ve siber güvenlik şirketi teknik detayları bir kavram kanıtı (POC) istismarıyla birlikte yayınladı.

Sorunun kaynağı

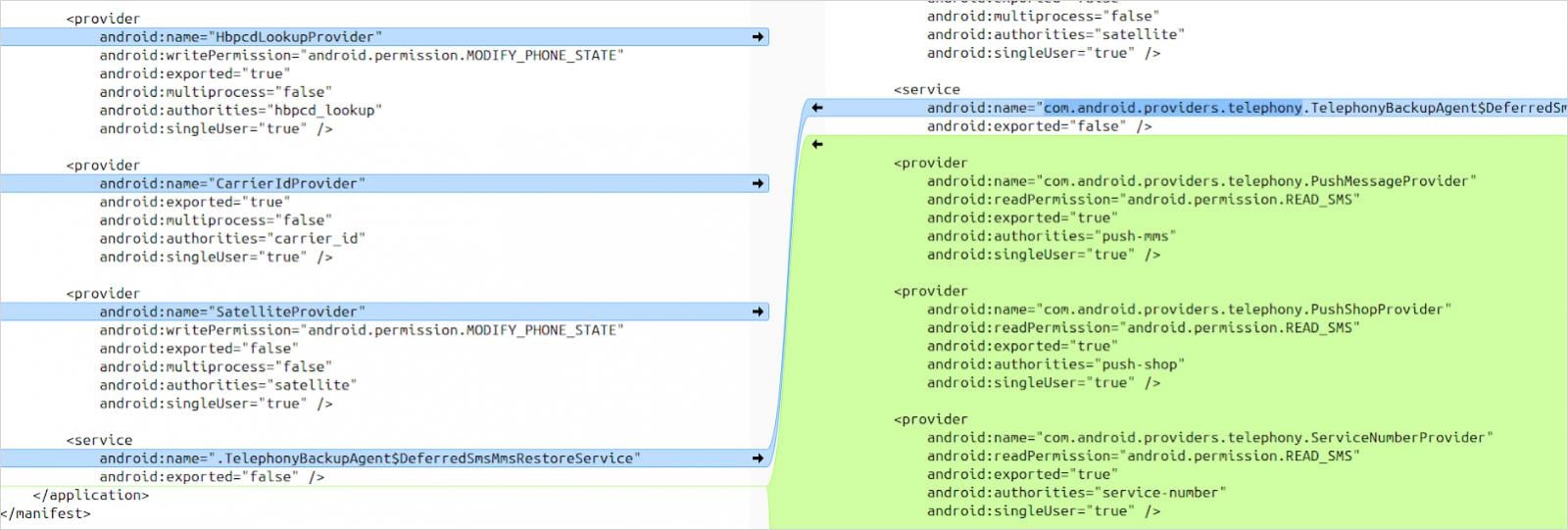

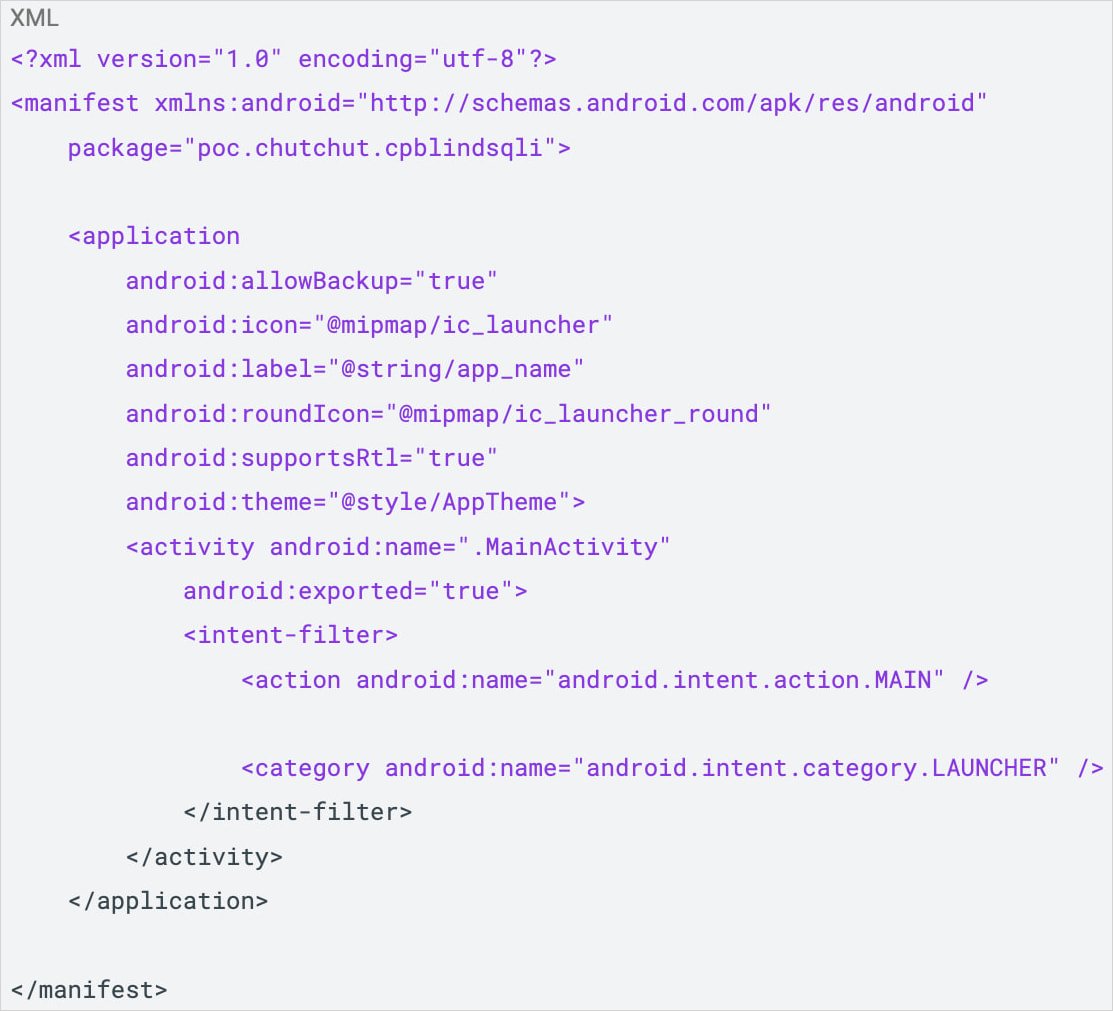

Sorun, OnePlus’un PushMessageProvider, Pushshopprovider ve ServiceNumberProvider gibi ek dış ihraç edilen içerik sağlayıcılarını tanıtmak için stok Android telefon paketini değiştirmesinden kaynaklanıyor.

Bu sağlayıcıların tezahürü, ‘Read_SMS’ için bir yazma izni beyan etmez, varsayılan olarak, SMS izinleri olmayanlar bile herhangi bir uygulamaya açık bırakır.

Kaynak: Rapid7

Daha da kötüsü, istemci tarafından sağlanan girdiler sterilize edilmez, bu da SMS içeriğini cihaz veritabanından yeniden yapılandırabilecek ve her seferinde bir karakteri kabartılabilen “kör SQL enjeksiyonuna” izin verir.

RAPID7 RAPID7, “Alt sorgunun döndürdüğü her bir satır için bu işlemi tekrarlamak için bir algoritma kullanarak, veritabanı içeriğini güncelleme yönteminden döndürme değerini doğru/yanlış bir gösterge olarak kullanarak dışarı atmak mümkündür”.

Bu nedenle, SMS için okuma izni doğru bir şekilde ayarlanırken, yazma izni değil, belirli önkoşullar karşılandığında SMS içeriğinin çıkarımına izin vermez:

- Maruz kalan tablo zaten en az bir satır içermelidir, bu nedenle update () sıfır olmayan bir “satır değiştir” sonucunu döndürebilir.

- Sağlayıcı insert () ‘i izin vermelidir, böylece bir saldırganın tablo boşsa çalışması için kukla bir satır oluşturabilmiştir.

- Enjekte edilen alt sorunun referans verebilmesi gerektiğinden SMS tablosu aynı SQLite veritabanı dosyasında olmalıdır.

Kaynak: Rapid7

Etki ve Yanıt

Sorun, Oxygenos’un tüm versiyonlarını 12’den en sonuncuya etkiliyor, bu da en son olan 15, Android 15’in üzerine inşa ediliyor.

Rapid7 araştırmacıları, çeşitli oksijenos versiyonları ve telefon paket numaraları çalıştırarak OnePlus 8T ve 10 Pro’da güvenlik açığını test etti ve doğruladı, ancak listelerinin neredeyse kesinlikle kapsamlı olmadığını belirtti.

“Yukarıdaki yapı numaraları [on the table] Test cihazlarına özgüdür, sorun Android’in temel bir bileşenini etkilediğinden, bu güvenlik açığının Oxygenos’un yukarıdaki sürümlerini çalıştıran diğer OnePlus cihazlarını etkilemesini bekliyoruz, yani donanıma özgü bir sorun gibi görünmüyor ”diye açıkladı Rapid7.

| Cihaz / Model | Paket versiyonu | Oxygenos Versiyonu | Yapı numarası |

| OnePlus 8T / KB2003 | 3.4.135 | 12 | KB2003_11_C.3 |

| OnePlus 10 Pro 5G / Ne2213 | 14.10.30 | 14 | Ne2213_14.0.0.700 (Ex01) |

| OnePlus 10 Pro 5G / Ne2213 | 15.30.5 | 15 | Ne2213_15.0.0.502 (Ex01) |

| OnePlus 10 Pro 5G / Ne2213 | 15.30.10 | 15 | Ne2213_15.0.0.700 (Ex01) |

| OnePlus 10 Pro 5G / Ne2213 | 15.40. | 15 | Ne2213_15.0.0.901 (Ex01) |

Araştırmacılar, 1 Mayıs’ta bulgularını paylaşmak için OnePlus ile iletişime geçmeye çalıştılar ve 16 Ağustos’a kadar birçok kez alternatif e -posta adreslerini takip ettiler.

Yedi ayrı iletişim denemesine yanıt verilmedikten sonra, güvenlik firması CVE-2025-10184 ayrıntılarını halka açık bir şekilde açıkladı.

Rapid7’nin raporunun yayınlanmasından kısa bir süre sonra OnePlus açıklamayı kabul etti ve sorunla ilgili bir soruşturma başlattıklarını söyledi.

BleepingComputer bir yorum istemek için OnePlus ile temasa geçti, ancak yine de bir yanıt bekliyoruz.

Bir yama sunulana kadar, OnePlus cihazınızdaki yüklü uygulamaların sayısını minimumda tutmanız ve yalnızca saygın yayıncılara güvenmeniz ve SMS tabanlı iki faktörlü kimlik doğrulamadan Google Authenticator gibi OTP uygulamalarına geçiş yapmanız önerilir.

SMS OnePlus cihazlarında düzgün bir şekilde izole edilmediğinden, hassas iletişim yalnızca uçtan uca şifreli uygulamalarda gerçekleşmelidir.

Ortamların% 46’sı şifreleri çatladı, geçen yıl neredeyse% 25’ten iki katına çıktı.

Önleme, algılama ve veri açığa çıkma eğilimleri hakkında daha fazla bulgua kapsamlı bir bakış için Picus Blue Report 2025’i şimdi alın.