NVIDIA Container Toolkit’teki kritik bir güvenlik açığı, bulut veya şirket içi ortamda GPU kaynaklarına erişmek için ona güvenen tüm yapay zeka uygulamalarını etkiliyor.

Güvenlik sorunu CVE-2024-0132 olarak izleniyor ve saldırganın konteynerden kaçış saldırıları gerçekleştirmesine ve komutları yürütebileceği veya hassas bilgileri sızdırabileceği ana bilgisayar sistemine tam erişim sağlamasına olanak tanıyor.

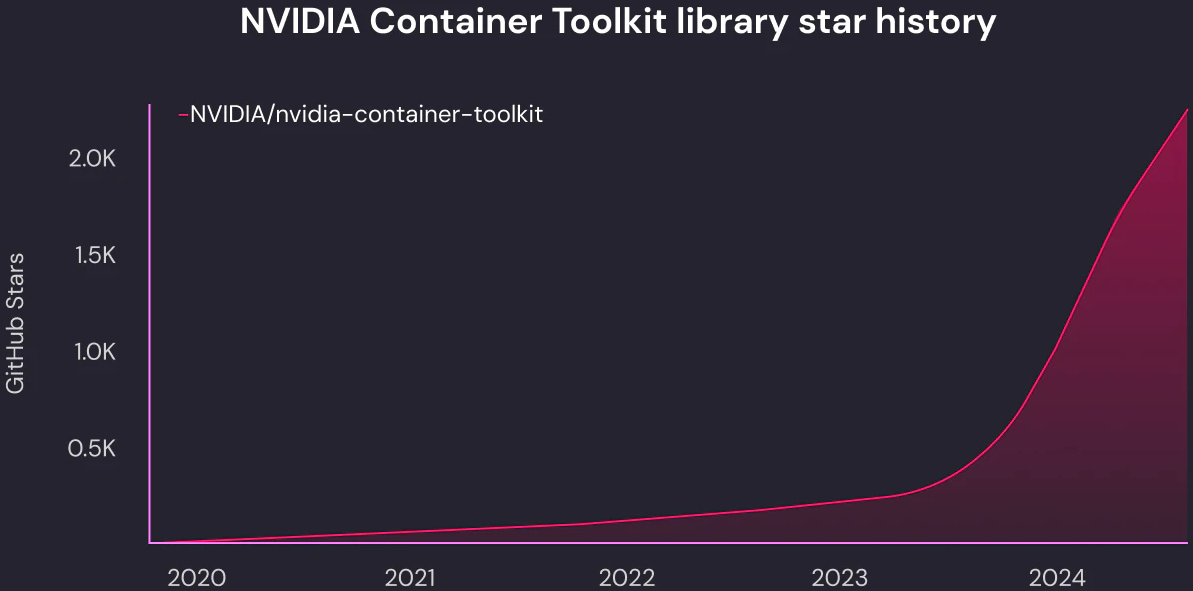

Belirli kitaplık, birçok yapay zeka odaklı platformda ve sanal makine görüntüsünde önceden yüklenmiş olarak gelir ve NVIDIA donanımı söz konusu olduğunda GPU erişimi için standart araçtır.

Wiz Research’e göre bulut ortamlarının %35’inden fazlası bu güvenlik açığından yararlanan saldırı riskiyle karşı karşıya.

Kaynak: Wiz

Konteyner kaçış kusuru

CVE-2024-0132 güvenlik sorunu 9,0 kritik önem puanı aldı. NVIDIA Container Toolkit 1.16.1 ve önceki sürümlerini ve GPU Operatörü 24.6.1 ve önceki sürümlerini etkileyen bir konteyner kaçış sorunudur.

Sorun, kapsayıcıya alınmış GPU’nun ana bilgisayardan güvenli bir şekilde yalıtılmaması, kapsayıcıların ana bilgisayar dosya sisteminin hassas bölümlerini bağlamasına veya işlemler arası iletişim için Unix soketleri gibi çalışma zamanı kaynaklarına erişmesine izin vermemesidir.

Çoğu dosya sistemi “salt okunur” izinlerle bağlanırken, ‘docker.sock’ ve ‘containerd.sock’ gibi belirli Unix soketleri yazılabilir kalır ve komut yürütme de dahil olmak üzere ana bilgisayarla doğrudan etkileşime izin verir.

Saldırgan, özel hazırlanmış bir konteyner görüntüsü aracılığıyla bu ihmalden yararlanabilir ve yürütüldüğünde ana bilgisayara ulaşabilir.

Wiz, böyle bir saldırının doğrudan paylaşılan GPU kaynakları aracılığıyla ya da hedefin kötü bir kaynaktan indirilen bir görüntüyü çalıştırması yoluyla dolaylı olarak gerçekleştirilebileceğini söylüyor.

Wiz araştırmacıları güvenlik açığını keşfetti ve 1 Eylül’de bunu NVIDIA’ya bildirdi. GPU üreticisi raporu birkaç gün sonra kabul etti ve 26 Eylül’de bir düzeltme yayınladı.

Etkilenen kullanıcıların NVIDIA Container Toolkit sürüm 1.16.2’ye ve NVIDIA GPU Operator 24.6.2’ye yükseltmeleri önerilir.

Etkilenen kuruluşlara kendi ortamlarındaki sorunu hafifletmeleri için zaman tanımak amacıyla güvenlik sorunundan yararlanmaya ilişkin teknik ayrıntılar şimdilik gizli kalıyor. Ancak araştırmacılar daha fazla teknik bilgi yayınlamayı planlıyor.