NoName hacker grubunun İsveç’e, özellikle İsviçre Parlamentosu ve İsveç şirketi SSG Standard Solutions Group’un web sitelerine siber saldırı düzenlediği iddia edildi.

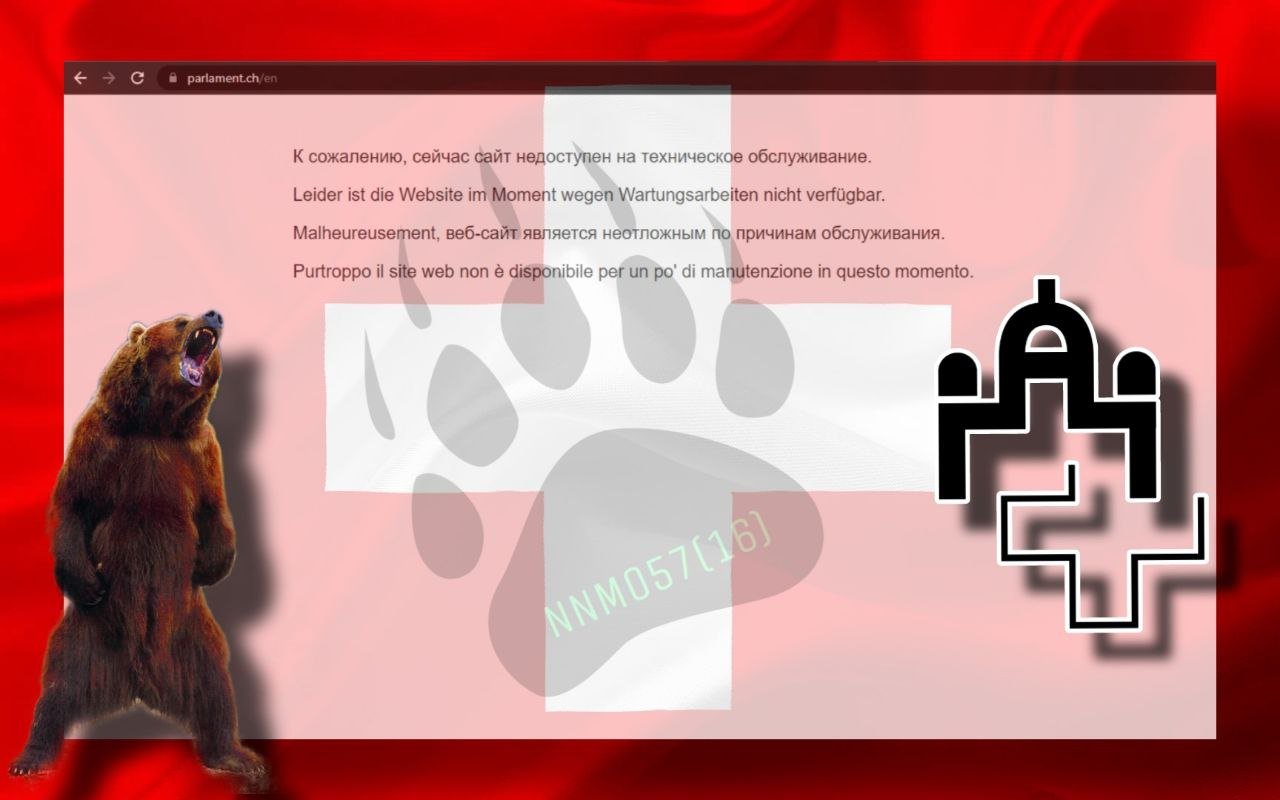

Tehdit istihbarat servisinden raporlar Şahin Yemi Kurban web sitelerinin erişilemez olduğunu gösteren iki resimle birlikte hacker grubunun saldırıların sorumluluğunu üstlendiğini öne sürüyor.

İsviçre Parlamentosu ve SSG’nin web sitelerinin etkilendiği ve kullanılamamasıyla sonuçlandığı doğrulandı. ve hata mesajlarının görüntülenmesi “ERR_CONNECTION_TIMED_OUT” ve “HTTP Hatası 503” gibi.

Cyber Express, bu iddiaların gerçekliğini doğrulamak için İsviçre Parlamentosu ve SSG’ye ulaştı. Yanıtlarını aldığımızda raporu güncelleyeceğiz.

İsveç’e siber saldırı: Kurbanlar artmaya devam ediyor

İsveç parlamentosuna ve SSG’ye yapılan son saldırı, İsveç’teki jeopolitik hack olayları listesinin sonuncusu.

3 Haziran’da İsviçre makamları, İsveç’e yönelik başka bir siber saldırıyı soruşturdu ve bu saldırıda tehdit grupları, müşterisi olarak devlet dairelerine hizmet veren BT şirketi Xplain’i hedef aldı.

PLAY fidye yazılımı grubu bu saldırının sorumluluğunu üstlendi ve Xplain’i olayı bildirmeye ve hasarı azaltmak için Ulusal Siber Güvenlik Merkezi ile işbirliği yapmaya sevk etti.

Tehdit aktörüne fidye ödenmedi ve ihlalin tam boyutu belirsizliğini koruyor. Xplain’in uygulamaları ve verileri saklamadığını ve Federal Gümrük ve Sınır Güvenliği Dairesi’nin verilerinin saldırıdan etkilenmediğini doğruladığını belirtmekte fayda var.

Kötü şöhretli fidye yazılımı çetesi, İsveç’e çok sayıda siber saldırı başlatmanın yanı sıra, Danimarka Parlamentosu’na yönelik bir siber saldırının sorumluluğunu üstlendi.

İsveç’e yönelik siber saldırıyı anlamak

NoName bilgisayar korsanı grubu, bilgisayar korsanlarını hedefleriyle uyumlu hale getirmek için yeni yöntemler geliştiriyor. Potansiyel gönüllülere ulaşmak için Telegram kanallarını kullanarak onları faaliyetlerine katılmaya çağırdılar.

Bu faaliyetlerin birincil odak noktası, Rusya’nın Ukrayna’yı işgalinde kritik öneme sahip kuruluşlara Dağıtılmış Hizmet Reddi (DDoS) saldırıları gerçekleştirmeyi içerir.

NoName’in “DDosia” kampanyasındaki gönüllülere, başarıyla gerçekleştirilen saldırılar için kripto para cinsinden 80.000 Ruble’ye (yaklaşık 1.200 $) kadar tazminat sözü verildi.

Bu işe alma taktiği, grubun bireyleri çekmek ve bilgisayar korsanlarını işe almak için sosyal medya platformlarından yararlanma konusundaki gelişen stratejilerini vurgulamaktadır.

Rusya ve Ukrayna arasında devam eden çatışma, her iki tarafta da çevrimiçi aktivizmi körükledi.

Önde gelen bir siber güvenlik şirketi olan Avast, sosyal medya platformlarının, başkalarını DDoS araçlarını indirmeye ve Ukrayna’yı destekleyen Rus web sitelerine saldırılar başlatmaya teşvik eden kişiler için üreme alanı haline geldiğini keşfetti.

Çatışma başladığından beri, Kanada ve Almanya gibi ülkelerdeki kullanıcılar, bilgisayarlarındaki kötü amaçlı yazılımdan koruma yazılımı istisnalarını atlayarak DDoS saldırıları gerçekleştirmeyi amaçlayarak DDosia yürütülebilir dosyasını indirmeye çalıştı.

Ortaya çıkan bu eğilim, siber savaşın küresel doğasını vurguluyor ve kritik çevrimiçi altyapının korunmasında daha fazla ihtiyatlı olunması gerektiğinin altını çiziyor.

Medya Sorumluluk Reddi: Bu rapor, çeşitli yollarla elde edilen dahili ve harici araştırmalara dayanmaktadır. Sağlanan bilgiler yalnızca referans amaçlıdır ve kullanıcılar, bu bilgilere güvendikleri için tüm sorumluluğu üstlenirler. Cyber Express, bu bilgilerin kullanılmasının doğruluğu veya sonuçları için hiçbir sorumluluk kabul etmez.