Nike, World Leaks fidye yazılımı çetesinin spor giyim devinden çalındığı iddia edilen 1,4 TB’lık dosyayı sızdırmasının ardından “potansiyel siber güvenlik olayı” olarak tanımladığı olayı araştırıyor.

Şirket, BleepingComputer’a bir e-posta açıklamasında “Tüketici gizliliğini ve veri güvenliğini her zaman çok ciddiye alıyoruz” dedi. “Potansiyel bir siber güvenlik olayını araştırıyoruz ve durumu aktif olarak değerlendiriyoruz.”

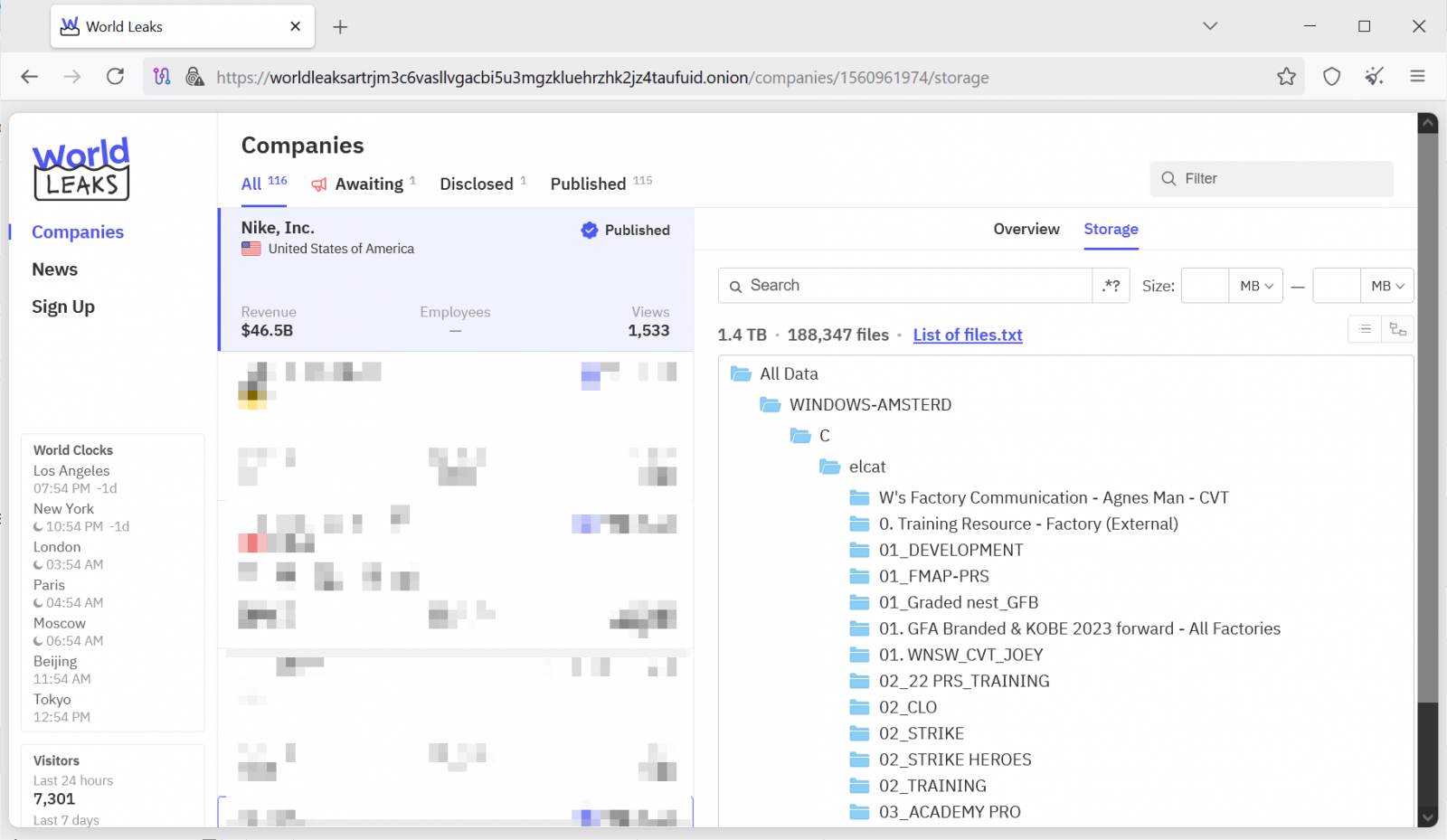

Bu, şantaj grubunun Nike’ı karanlık web veri sızıntısı sitesine eklemesinin ardından geldi ve Nike’ın iş operasyonları hakkında bilgi sağlayan kurumsal verileri içeren yaklaşık 190.000 dosyayı çaldığını iddia etti.

Bu makale yayınlanmadan önce World Leaks, Nike girişini sızıntısından çıkararak şirketle pazarlık yapıyor olabileceğini veya Nike’ın çalındığı iddia edilen belgeleri kaldırmak için zaten fidye ödemiş olabileceğini öne sürdü.

Ancak Nike, gasp çetesinin veri hırsızlığı iddialarını henüz doğrulamadı ve BleepingComputer, sızdırılan dosyaların yasal veriler içerip içermediğini bağımsız olarak doğrulayamadı.

World Leaks’in, Ocak 2025’te dosya şifrelemeden veri hırsızlığına ve yalnızca gasp amaçlı saldırılara geçişi takiben, fidye yazılımı operasyonlarının çok riskli hale geldiği ve artık kârlı olmadığı yönündeki endişeleri gerekçe göstererek Hunters International fidye yazılımının yeniden markalandığına inanılıyor.

Hunters International, 2023’ün sonlarında ortaya çıktı ve 280’den fazla saldırının sorumluluğunu üstlendikten sonra kod benzerlikleri nedeniyle olası bir Hive fidye yazılımı yeniden markalaması olarak işaretlendi.

Kurbanların listesi ABD Polis Teşkilatı’nı da içeriyor. Hintli çokuluslu teknoloji devi Tata Technologies, Japon optik devi Hoya, Kuzey Amerika otomobil bayiliği AutoCanada ve ABD Deniz Kuvvetleri yüklenicisi Austal USA.

Ortaya çıktığından beri World Leaks, dünya çapındaki düzinelerce kuruluştan çalınan verileri de veri sızıntısı sitesinde yayınladı.

Temmuz ayında World Leaks bağlı kuruluşları, Dell’in ürün tanıtım platformlarından birinin ihlali ve kullanım ömrü sona eren SonicWall SMA 100 cihazlarının, güvenliği ihlal edilmiş sistemlere özel OVERSTEP rootkit kötü amaçlı yazılım yüklemek için kullanılmasıyla ilişkilendirildi.

MCP (Model Bağlam Protokolü), LLM’leri araçlara ve verilere bağlamak için standart haline geldikçe, güvenlik ekipleri bu yeni hizmetleri güvende tutmak için hızla hareket ediyor.

Bu ücretsiz yardımcı sayfa, bugün kullanmaya başlayabileceğiniz en iyi 7 uygulamayı özetlemektedir.