.webp?w=696&resize=696,0&ssl=1)

NCSC, şu anda vahşi doğada sömürülen Oracle E-Business Suite (EBS) ‘de kritik bir sıfır gün kusuru hakkında acil bir uyarı yayınladı.

CVE-2025-61882 olarak izlenen güvenlik açığı, Oracle eşzamanlı işlemenin BI yayıncı entegrasyon bileşeninde bulunur ve kimlik doğrulanmamış uzaktan kod yürütülmesine izin verir.

EBS sürümlerini yöneten kuruluşlar 12.2.3 ila 12.2.14 – özellikle internete maruz kalanlar en yüksek risk altındadır.

Oracle Bi Publisher Kusur (CVE-2025-61882)

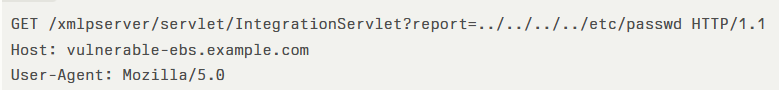

Oracle’ın Güvenlik Uyarısı, bir saldırganın BI Publisher Entegrasyon sunucu uygulamasına önceden kimlik doğrulaması yapmadan özel olarak hazırlanmış HTTP istekleri gönderebileceğini ve tam sistem uzlaşmasına ulaşabileceğini doğrular.

Kullanıcı etkileşimi gerekmez. Konsept Kanıtı HTTP istek modeli aşağıdakilere benziyor:

Başarılı sömürü, Oracle EBS Uygulama Hesabı kapsamında keyfi komut yürütmesine izin verebilir ve potansiyel olarak kurumsal ağ boyunca veri açığa çıkmasına, sistem devralmasına veya yanal harekete yol açar.

Oracle’ın danışmanlığında yayınlanan uzlaşma göstergeleri (IOCS) arasında anormal sunucu uygulaması URI’leri, $ XBPSRV tarafından ortaya çıkan beklenmedik çocuk süreçleri ve standart olmayan bağlantı noktalarında şüpheli giden bağlantılar bulunmaktadır.

NCSC olay raporlarını yakından izliyor ve İngiltere kuruluşlarına karşı birden fazla sömürü denemesi gözlemledi.

Kamu internetteki maruz kalan EBS örnekleri birincil hedeftir, ancak uygun segmentasyondan yoksun dahili ağlar, ilk dayanak kazanan tehdit aktörlerine karşı da savunmasız olabilir.

| Risk faktörleri | Detaylar |

| Etkilenen ürünler | Oracle E-Business Suite (EBS) 12.2.3-12.2.14; Oracle eşzamanlı işlemenin BI yayıncı entegrasyon bileşeni |

| Darbe | Uzak Kod Yürütme (RCE) |

| Önkoşuldan istismar | Maruz kalan BI yayıncı entegrasyon uç noktasına ağ erişimi; Kimlik doğrulama veya kullanıcı etkileşimi gerekmez |

| CVSS 3.1 puanı | 9.8 (kritik) |

Azaltma

CVE-2025-61882’yi ele almak için NCSC, İngiltere kuruluşlarını derinlemesine bir savunma yaklaşımı benimsemeye çağırıyor.

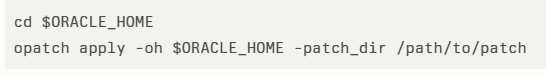

Oracle’ın Ekim 2023 kritik yama güncellemesini uygulayın ve ardından CVE-2025-61882 için özel EBS yaması izleyin. Oracle’ın danışmanlığı ayrıntılı kurulum talimatları sağlar.

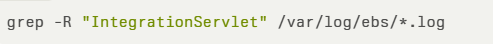

Yayınlanan IOC’leri, sömürü belirtileri için günlükleri, web erişim kayıtlarını ve işlem listelerini taramak için kullanın. GREP ve SIEM kuralları gibi araçlar şu tanımlamaya yardımcı olabilir:

Oracle EBS bileşenlerinin kamuya maruz kalmasını sınırlayın. İnternet erişiminin kaçınılmaz olduğu durumlarda, Web Uygulaması Güvenlik Duvarları (WAFS), Sıkı Erişim Kontrol Listeleri (ACL’ler) ve NCSC tarafından belirtilen ağ çevre yönergelerini uygulayın.

EDR ajanlarını uygulama sunucularına dağıtın ve anormal çocuk süreçlerini veya olağandışı giden trafiği tespit etmek için davranışsal analiz yapın.

Uzlaşma şüpheleniliyorsa, Oracle PSIRT ile iletişime geçin ve çevrimiçi portalı aracılığıyla NCSC’ye rapor verin. Erken bildirim, yanıt ve tehdit istihbarat paylaşımını koordine etmeye yardımcı olabilir.

Ek ücretsiz NCSC kaynakları, güvenlik açığı yönetimi, yanal hareketin önlenmesi ve gerçek zamanlı uyarılar için erken uyarı hizmeti hakkında rehberlik içerir.

Bu önlemleri alarak, Oracle E-Business Suite esnekliği şimdiki ve yaklaşan güvenlik açıklarına karşı güçlendirilecektir.

Günlük siber güvenlik güncellemeleri için bizi Google News, LinkedIn ve X’te takip edin. Hikayelerinizi öne çıkarmak için bizimle iletişime geçin.