Siber suçlular, karmaşık kimlik avı saldırılarını kolaylaştırmak için kötü amaçlı bir WordPress eklentisi olan PhishWP’yi geliştirdi. Bu eklenti, saldırganların ele geçirilen veya sahte WordPress web sitelerinde Stripe gibi meşru ödeme ağ geçitlerinin ikna edici kopyalarını oluşturmasına olanak tanıyor.

PhishWP, Telegram ile sorunsuz bir şekilde entegre olarak, kredi kartı bilgileri, kişisel bilgiler ve hatta 3DS kimlik doğrulama kodları dahil olmak üzere gerçek zamanlı veri sızdırmayı kolaylaştırır.

Bu, saldırganların güvenlik önlemlerini atlamalarına ve sahte işlemleri artan verimlilikle yürütmelerine olanak tanıyarak hem çevrimiçi kullanıcılar hem de işletmeler için önemli bir tehdit oluşturur.

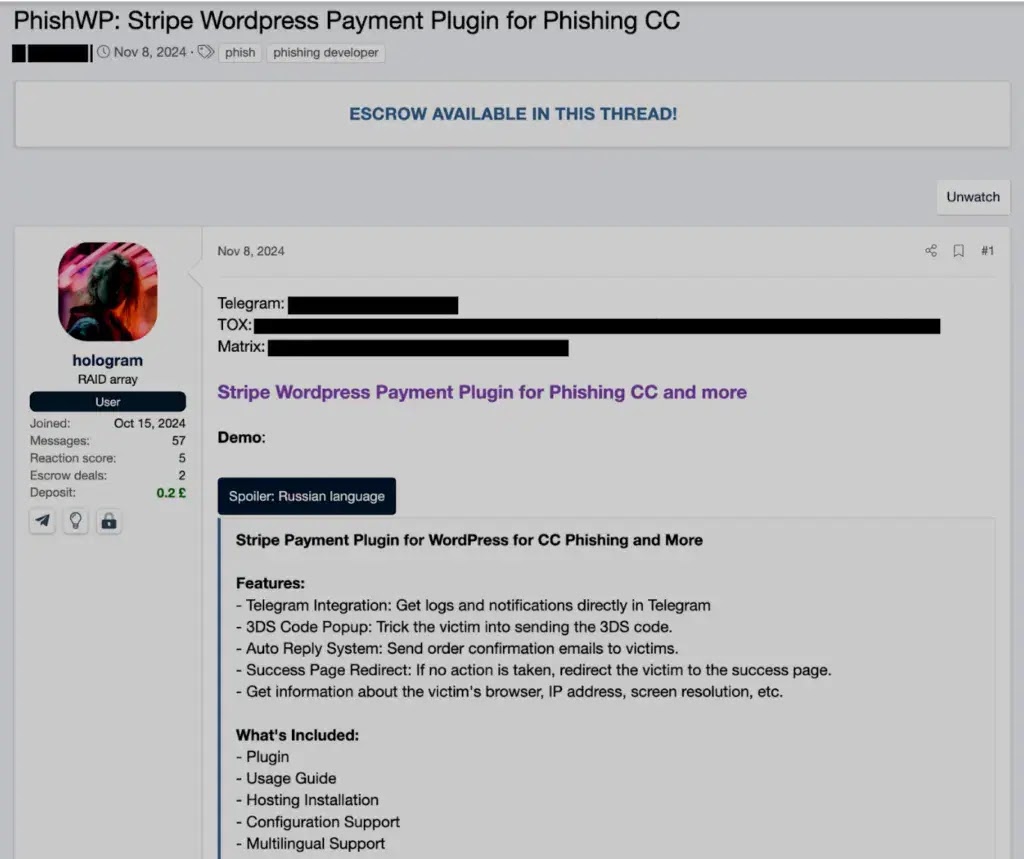

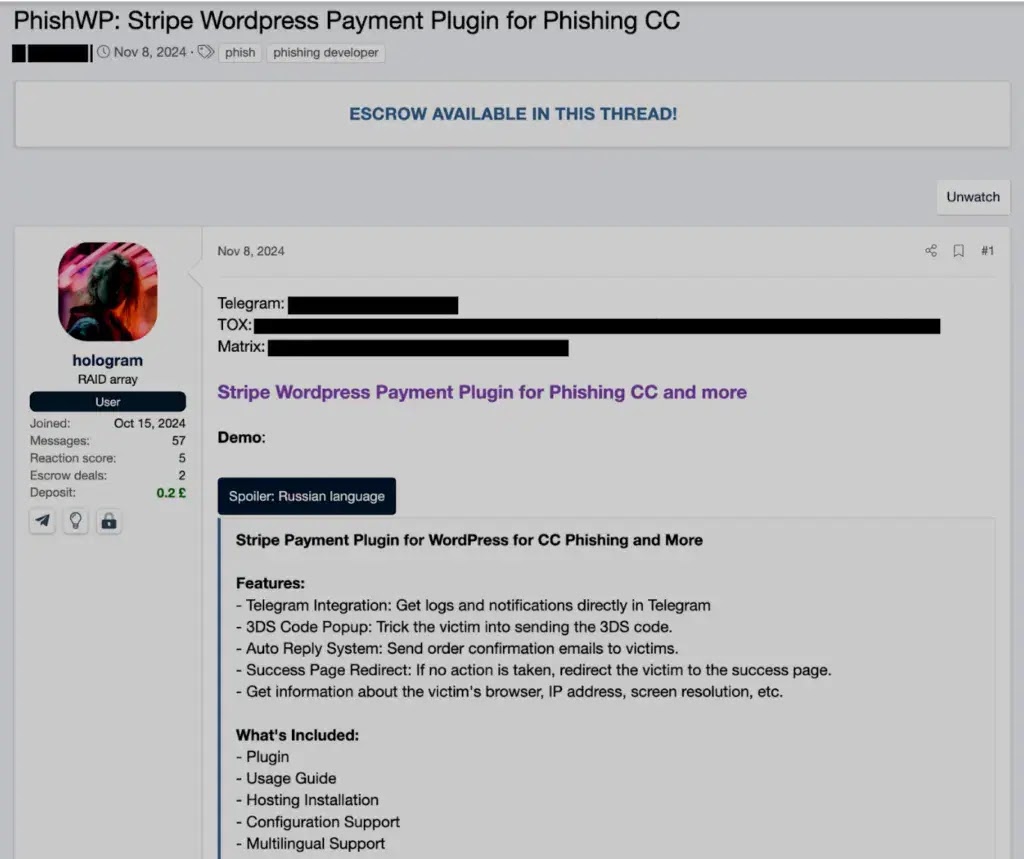

PhishWP olarak bilinen kötü amaçlı bir WordPress eklentisi, çevrimiçi işlemler sırasında kullanıcı bilgilerini çalmak için çeşitli aldatıcı stratejiler kullanır.

Meşru ödeme ağ geçitlerini taklit ederek, ikna edici arayüzler aracılığıyla kart ayrıntılarını ve 3DS kodlarını toplar. Telegram ile entegre olarak çalınan bilgileri saldırganlara anında iletir.

Ayrıca kullanıcı ortamlarının profilini çıkarıyor ve mağdurları sahte bir güvenlik duygusuna kaptırmak için otomatik onay e-postaları gönderiyor.

Çoklu dil desteği ve gizleme seçenekleri, çok yönlülüğünü ve gizliliğini artırarak, yaygın ve karmaşık kimlik avı kampanyalarına olanak tanır.

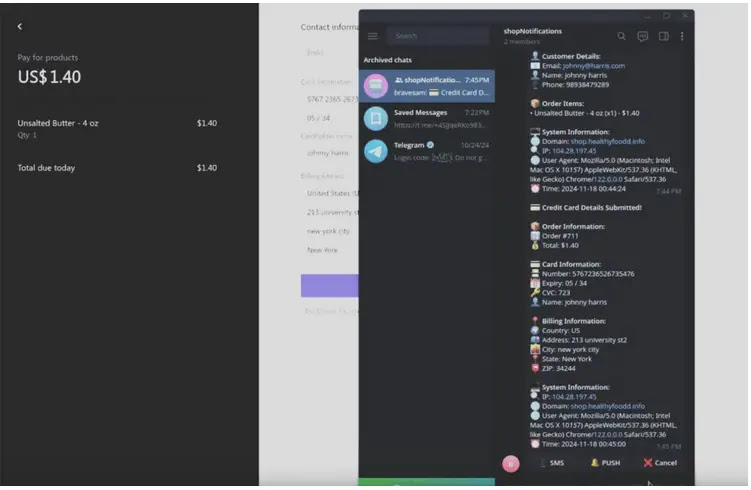

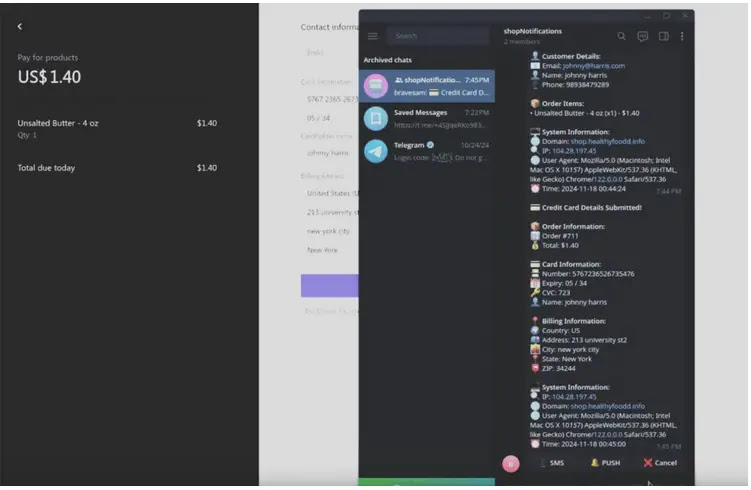

SlashNext’e göre bir saldırgan, 3DS kimlik doğrulama açılır pencereleri de dahil olmak üzere Stripe ödeme sayfalarını kopyalayan, indirimli ürünler sunan sahte bir e-ticaret sitesi oluşturmak için PhishWP’den yararlanıyor.

Kullanıcılar farkında olmadan ödeme ve kişisel bilgilerini girdiğinde eklenti, tek kullanımlık şifreler de dahil olmak üzere bu hassas verileri gizlice saldırganın Telegram hesabına gönderiyor.

Bu gerçek zamanlı veri akışı, saldırganın hızlı bir şekilde yetkisiz işlemler başlatmasına veya çalınan bilgileri karanlık ağda satmasına olanak tanıyarak kurbanlara ve işletmelere önemli mali ve itibarsal zararlar verir.

Saldırganlar, mevcut siteleri ihlal ederek veya sahte kopyalar oluşturarak WordPress sitelerini tehlikeye atmak için PhishWP’yi kullanıyor.

Bu replikalar, Stripe gibi meşru ödeme ağ geçitlerini taklit ederek görsel tasarımlarını ve dillerini kopyalayacak şekilde tasarlanmıştır.

Kurbanlar, hedefli kimlik avı kampanyaları yoluyla bu aldatıcı siteleri ziyaret etmeleri için kandırılıyor ve bu da onların hassas finansal ve kişisel bilgilerini bilmeden sahte ödeme sayfalarına girmelerine yol açıyor.

PhishWP, kredi kartı bilgileri ve güvenlik kodları gibi kritik verileri yakalayıp Telegram gibi kanallar aracılığıyla anında saldırgana aktarıyor.

Başarılı bir işlem olduğu yanılsamasını sürdürmek için, kurbanlar sahte onay e-postaları alırken, saldırganlar da yasadışı çevrimiçi pazarlarda çalınan verilerden yararlanıyor veya bu verilerden para kazanıyor.

ANY.RUN Threat Intelligence Lookup - Extract Millions of IOC's for Interactive Malware Analysis: Try for Free