Mobile Security Framework’te (MobSF), saldırganların sisteme kötü amaçlı komut dosyaları yerleştirmesine olanak tanıyan kritik bir güvenlik açığı belirlendi.

Bu güvenlik açığı, CVE-2024-53999, “Diff or Compare” işlevinde bulunan ve komut dosyası yüklü dosya adlarıyla dosya yüklemelerinin hatalı işlenmesi nedeniyle ortaya çıkan bir Depolanmış Siteler Arası Komut Dosyası (XSS) hatasıdır.

Güvenlik Açığı Ayrıntıları

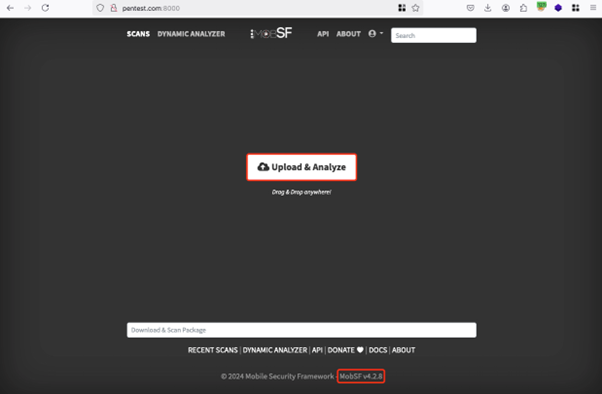

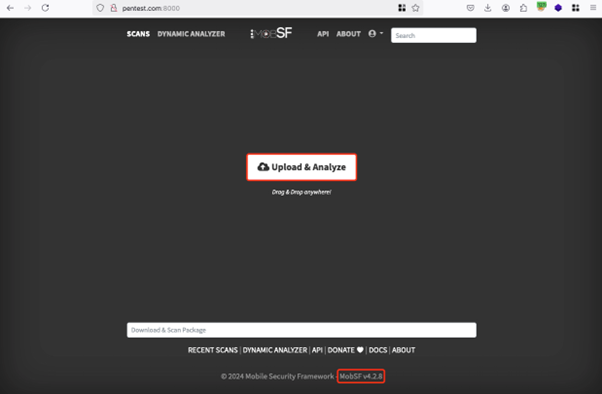

Güvenlik açığı, Github’daki MobSF 4.2.8 sürümünde keşfedildi; burada uygulama, kullanıcıların dosya adı parametresine gömülü komut dosyalarıyla dosya yüklemesine olanak tanıyor.

Sorun özellikle yükleme özelliğinin aşağıdaki gibi özel karakterler içeren dosya adlarına izin vermesi nedeniyle ortaya çıkar: <, >/, Ve “. Bu tür gözetimler, kötü niyetli bir kullanıcının bir komut dosyası yüklemesine ve adını, sunucunun doğrulama olmadan kabul edeceği bir komut dosyası değerine ayarlamasına olanak tanır.

KOBİ ve MSP Siber Güvenlik Liderleri için 2024 MITRE ATT&CK Sonuçlarından Yararlanma – Ücretsiz Web Seminerine Katılın

Bu gözetim, daha sıkı dosya adı doğrulaması uygulanarak potansiyel olarak azaltılabilir. Dosya yüklemelerini yalnızca beyaz listeye alınmış karakterleri (AZ, 0-9 gibi) ve iş gereksinimlerinin izin verdiği veya _ gibi belirli özel karakterleri içeren dosya adlarıyla sınırlayarak bu risk önemli ölçüde azaltılabilir.

Kavram Kanıtı (PoC)

Bu güvenlik açığını göstermek için aşağıdaki adımlardan oluşan bir kavram kanıtı oluşturuldu:

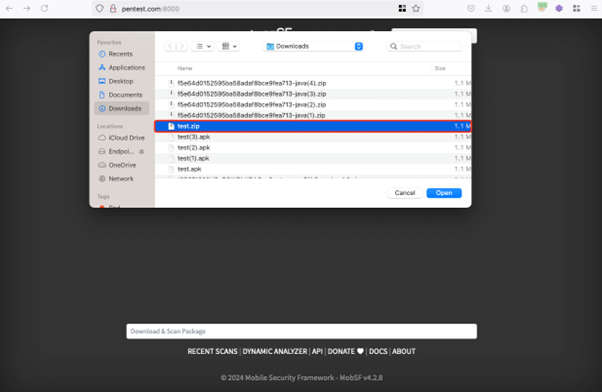

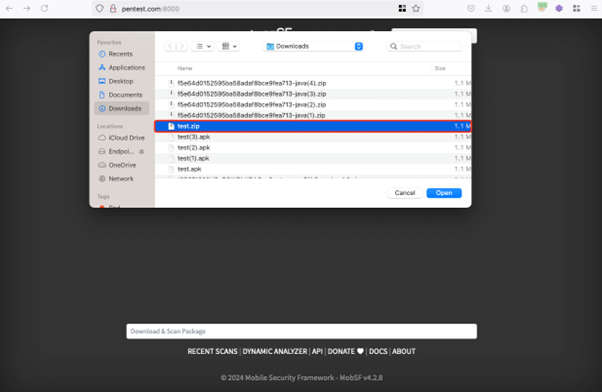

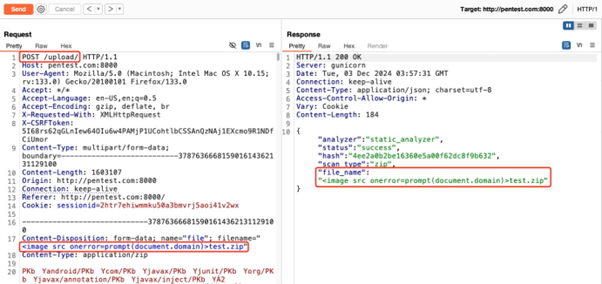

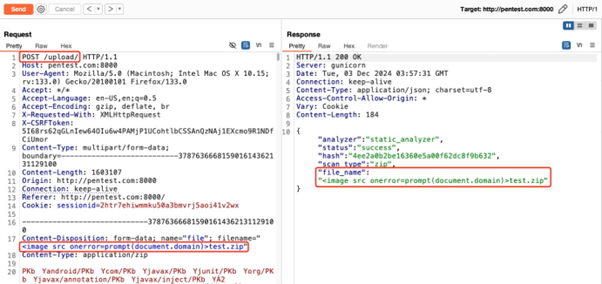

- Ele Geçirme Proxy’sinin Kullanımı: MobSF 4.2.8 sürümünde “Boşalt & Analiz Et” butonuna basılarak test.zip isimli dosya yüklenmiştir. Bu işlem sırasında, dosya adı parametresinin değerini test.zip’ten değiştirmek için bir müdahale proxy aracı kullanıldı.

test.zip.zip

- Başarılı Yükleme: Değiştirilen dosya adı sunucu tarafından kabul edildi ve dosya başarıyla yüklendi.

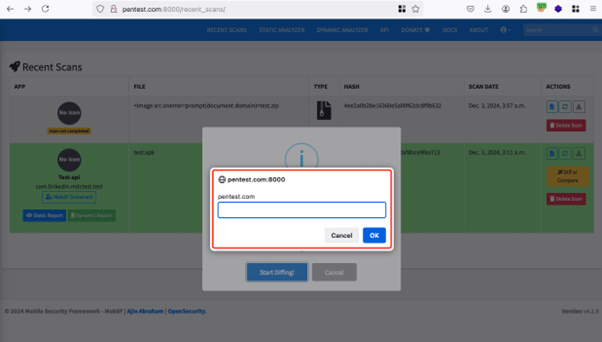

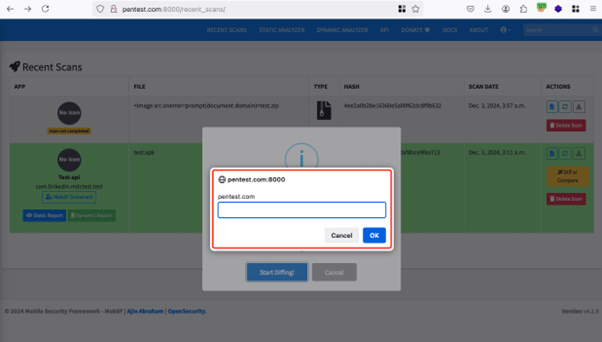

- Komut Dosyası Yürütme: /recent_scans/ dosyasına erişildiğinde, dosya

test.zip listede göründü. “Farklılaştır veya Karşılaştır” düğmesine tıklamak ve bu dosyayı seçmek, web tarayıcısında dosya adına gömülü JavaScript’in yürütülmesine yol açtı.

Bu güvenlik açığının etkisi önemlidir. Dosya adı parametresi aracılığıyla kötü amaçlı bir betiğin sistemde saklanmasına izin verilerek saldırganlar, karşılaştırma işlemi sırasında diğer kullanıcılara veya yöneticilere ait hassas bilgilere erişebilir.

Bu kusur yalnızca veri gizliliğini tehlikeye atmakla kalmıyor, aynı zamanda enjekte edilen betiğin sistemde saklanması nedeniyle kalıcı bir tehdit oluşturuyor.

MobSF ekibinin, bu tür güvenlik açıklarını önlemek için dosya adı girişlerini doğrulayıp temizleyerek acil düzeltmeler uygulaması isteniyor.

Bu arada, kullanıcıların bu güvenlik risklerini azaltmak için dikkatli olmaları ve MobSF geliştiricileri tarafından yayınlanan yamaları veya güncellemeleri uygulamaları tavsiye edilir.

Analyse Advanced Malware & Phishing Analysis With ANY.RUN Black Friday Deals : Get up to 3 Free Licenses.