Güvenlik araştırmacıları, e-posta güvenlik uzmanları arasında büyük ölçüde bilinmeyen bir taktik olan, MIME kodlamasını kullanarak e-posta konu satırlarına gömülü görünmez Unicode karakterlerini silah haline getiren karmaşık bir kimlik avı tekniği keşfettiler.

Bu keşif, saldırganların son kullanıcılar için tam okunabilirliği korurken, otomatik filtreleme sistemlerini atlatmak için kaçınma yöntemlerini nasıl geliştirdiklerini ortaya koyuyor.

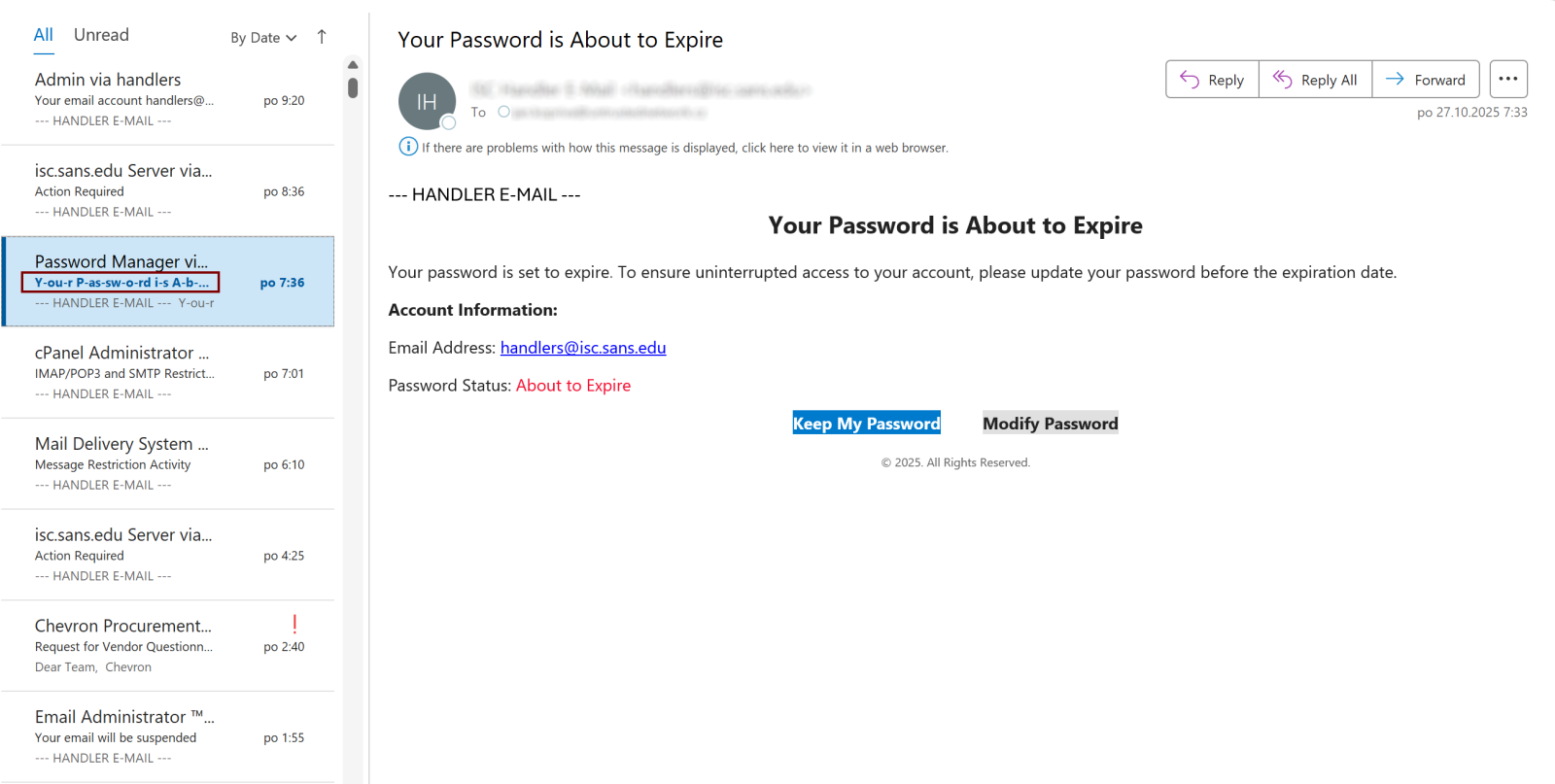

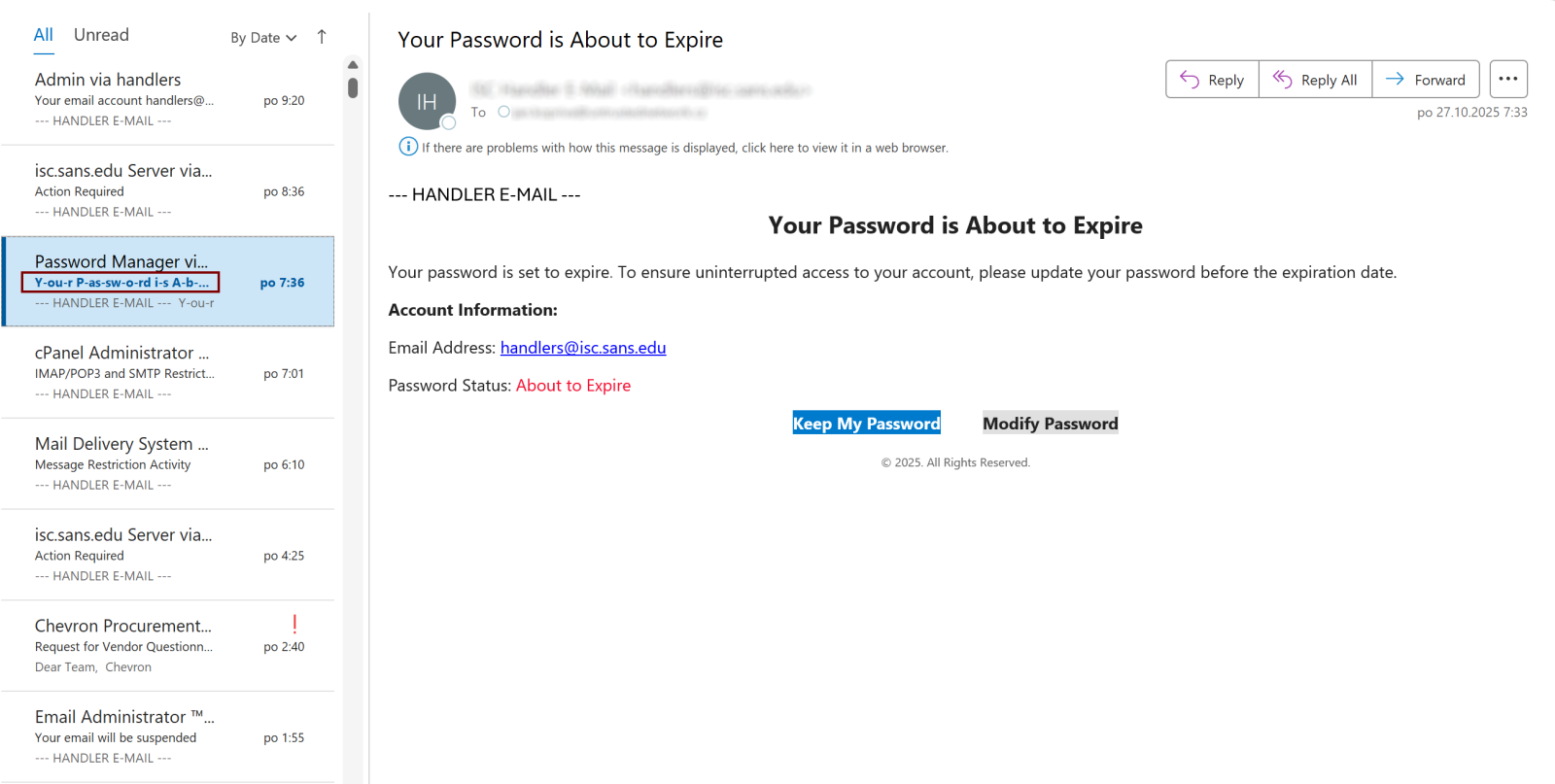

Güvenlik analistleri, son günlerde ele geçirilen mesajların rutin kötü amaçlı yazılım analizi sırasında, konu satırı Outlook’ta açıldığında normal şekilde görüntülenen, ancak mesaj listesi görünümünde incelendiğinde gizli anormallikler içeren tuhaf bir kimlik avı e-postası gözlemledi.

İlk inceleme, e-posta başlığı incelemesinin hızla doğruladığı bir hipotez olan görünmez karakterlerin varlığını öne sürdü.

Gizli Tehdidin Kodunu Çözmek

E-posta konusu, e-posta başlıklarında ASCII olmayan metinleri iletmek için standart bir mekanizma olan RFC 2047 MIME kodlu sözcük biçimlendirmesini kullanıyordu.

Kötü niyetli kişi, her biri Base64 kodlaması yoluyla işlenen UTF-8 karakter seti verilerini içeren iki ayrı kodlanmış kelime bölümünden oluşuyordu.

Kodu çözüldüğünde dizeler, metin boyunca stratejik olarak serpiştirilmiş yumuşak tire karakterinin (Unicode kod noktası U+00AD) birden çok örneğini ortaya çıkardı.

Daha yaygın olarak HTML olarak tanınan yumuşak tire varlık, tireleme noktalarını kontrol etmek için belge biçimlendirmesinde meşru amaçlara hizmet eder.

Bununla birlikte, Outlook da dahil olmak üzere çoğu e-posta istemcisi, yumuşak kısa çizgileri görünmez karakterler olarak oluşturarak, teknik olarak mesaj yapısında mevcut kalırken bunları insan okuyucular tarafından algılanamaz hale getirir. Bu, tespit mekanizmalarından kaçmak isteyen tehdit aktörleri için ideal bir gizleme vektörü oluşturdu.

Saldırganlar, MIME kodlamasını birden fazla kodlanmış kelime segmentine yumuşak tire eklemeyle birleştirerek çift katmanlı bir kaçınma stratejisi kullandı.

Bu yaklaşım, potansiyel olarak kötü amaçlı anahtar kelimeleri, bilinen kimlik avı göstergelerini algılamak için tasarlanmış imza tabanlı filtreleme kurallarını atlayan, görsel olarak tanınamayan kalıplara böler.

Konu satırı, güvenlik sistemleri tarafından algoritmik olarak bozulmuş gibi görünürken, alıcılar için mükemmel bir şekilde okunabilir durumda kaldı.

Eksik Bildirilen Bir Güvenlik Açığı

Bu kampanyayı farklı kılan şey, özellikle e-posta konu satırlarına alışılmadık şekilde görünmez karakter gizleme uygulaması uygulanmasıdır.

Microsoft Tehdit İstihbaratı, 2021’de saldırganların bir kaçırma tekniği olarak ara sıra e-posta gövdelerine ve konu satırlarına görünmez Unicode karakterler eklediğini belgelese de, bu yöntem, gözlemlenen kimlik avı kampanyalarında oldukça nadir görülen bir yöntem olmaya devam ediyor.

Daha geniş güvenlik topluluğu öncelikle konu satırı başlıklarından ziyade mesaj içeriğindeki görünmez karakterleri tespit etmeye odaklandı.

Bu, mevcut e-posta güvenliği uygulamalarında dikkate değer bir kör noktayı temsil etmektedir. İçerik odaklı filtreleme çözümlerinin çoğu mesaj gövdelerini, URL’leri ve ekleri analiz etmeye odaklanırken konu satırı incelemesi genellikle daha az ayrıntılı incelemeye tabi tutulur.

Saldırganlar, gözden kaçan bu vektörü silah haline getirerek, tüm e-posta bileşenlerinde kapsamlı Unicode karakter filtreleme uygulayamayan çözümlerden potansiyel olarak kaçabilir.

Kampanya Detayları ve Öneriler

Ele geçirilen kampanyada, yalnızca konu satırında değil, aynı zamanda e-posta gövdesinin tamamında yumuşak kısa çizgiler belirdi ve tek tek sözcükleri parçalayarak anlamı daha da belirsiz hale getirdi.

Kimlik avı mesajı, alıcıları, güvenliği ihlal edilmiş bir alanda barındırılan kimlik bilgileri toplayan bir web sayfasına, özellikle de kimlik doğrulama bilgilerini yakalamak için tasarlanmış genel bir web postası oturum açma portalına yönlendirdi.

Kuruluşlar, hem konu satırlarında hem de mesaj gövdelerinde kapsamlı Unicode karakter algılamayı uygulamak için e-posta filtreleme politikalarını derhal gözden geçirmelidir.

Güvenlik yöneticilerinin, şüpheli karakter kalıpları açısından MIME kodlu başlıkları incelemeleri ve geleneksel anahtar kelime eşleştirmenin ötesinde gizleme tekniklerini tanımlayabilen daha gelişmiş içerik analiz sistemlerini kullanmayı düşünmeleri tavsiye edilir.

Tehdit aktörleri kaçınma yöntemlerini geliştirmeye devam ederken, savunma stratejilerinin de aynı derecede karmaşıklıkla gelişmesi gerekiyor.

Anında Güncellemeler Almak ve GBH’yi Google’da Tercih Edilen Kaynak Olarak Ayarlamak için bizi Google Haberler, LinkedIn ve X’te takip edin.