Güvenlik üzerine çalışan uzmanlara göre, son birkaç gün içinde popüler bir WordPress eklentisine girmek için bir milyondan fazla farklı girişimde bulunuldu.

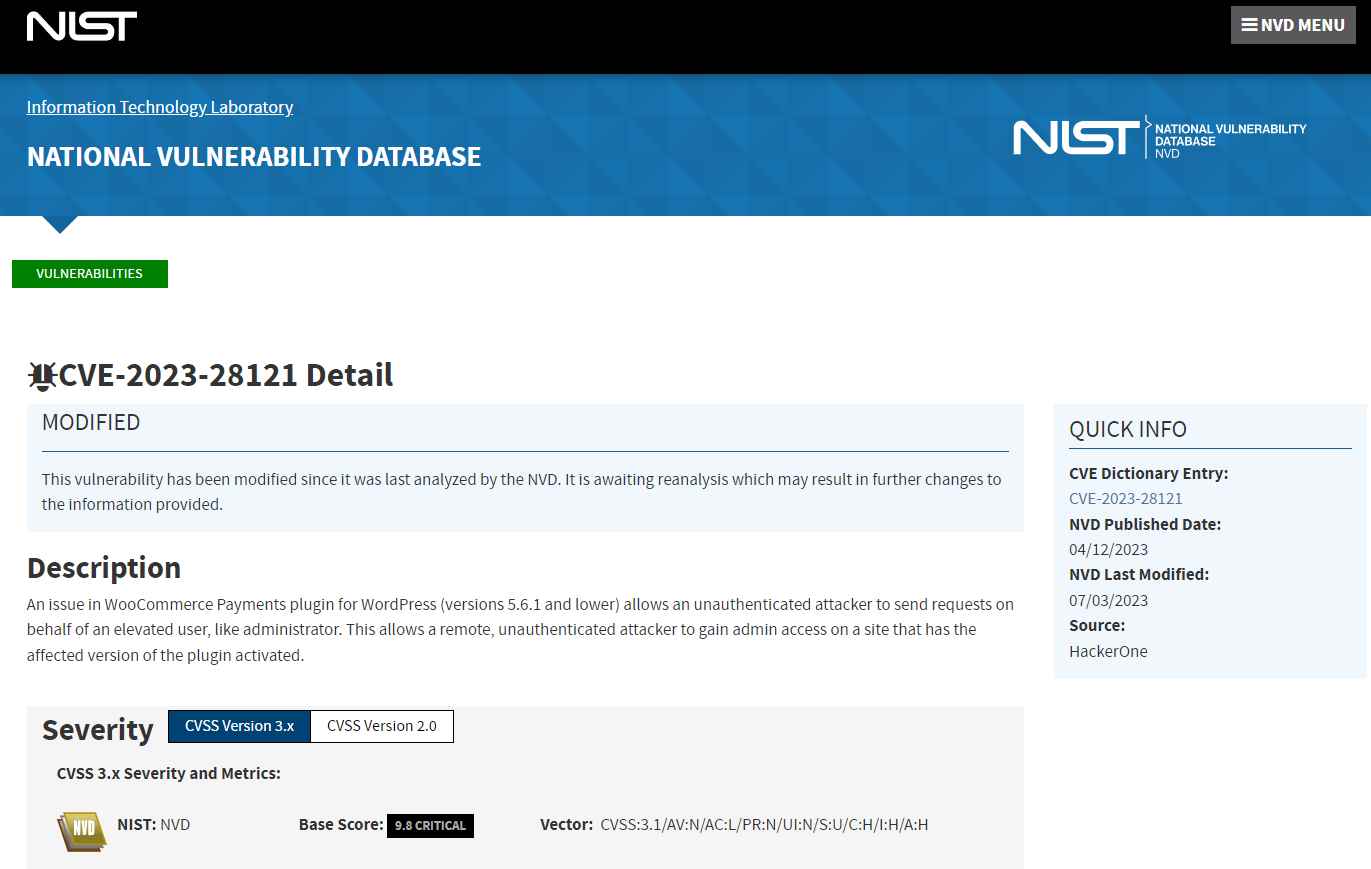

Wordfence’e göre saldırılar 14 Temmuz’da başladı ve hafta sonu boyunca devam etti ve 157.000 siteye yönelik 1,3 milyon saldırıyla 16 Temmuz’da zirveye ulaştı. Güvenlik tedarikçisi tarafından sağlanan bilgilere göre saldırılar, CVSS puanı 9.8 olan WooCommerce Payments eklentisindeki (CVE-2023-28121) büyük bir güvenlik açığından yararlandı.

Müşterilere WooCommerce tarafından desteklenen çevrimiçi işletmelerde kredi kartı ödemeleri alma olanağı sağlayan WooCommerce Payments eklentisinin yaklaşık 600.000 kurulumu olduğu tahmin edilmektedir.

Bu güvenlik açığından yararlanılırsa, uzaktaki bir saldırganın bir yöneticinin kimliğine bürünmesi ve sorundan etkilenen bir WordPress sitesinin denetimini ele geçirmesi mümkün olacaktır. Wordfence’e göre tehdit aktörlerinin, güvenliği ihlal edilmiş web sitelerine WP Console eklentisini uzaktan yüklemek için yönetici haklarını istismar etmeye çalıştıkları görüldü.

23 Mart’ta WooCommerce Payments eklentisinin yapımcıları, keşfedilen bir güvenlik açığını düzelten 5.6.2 sürümünü yayınladı. 4.8.0 ve sonraki sürümler bu sorundan etkilenir.

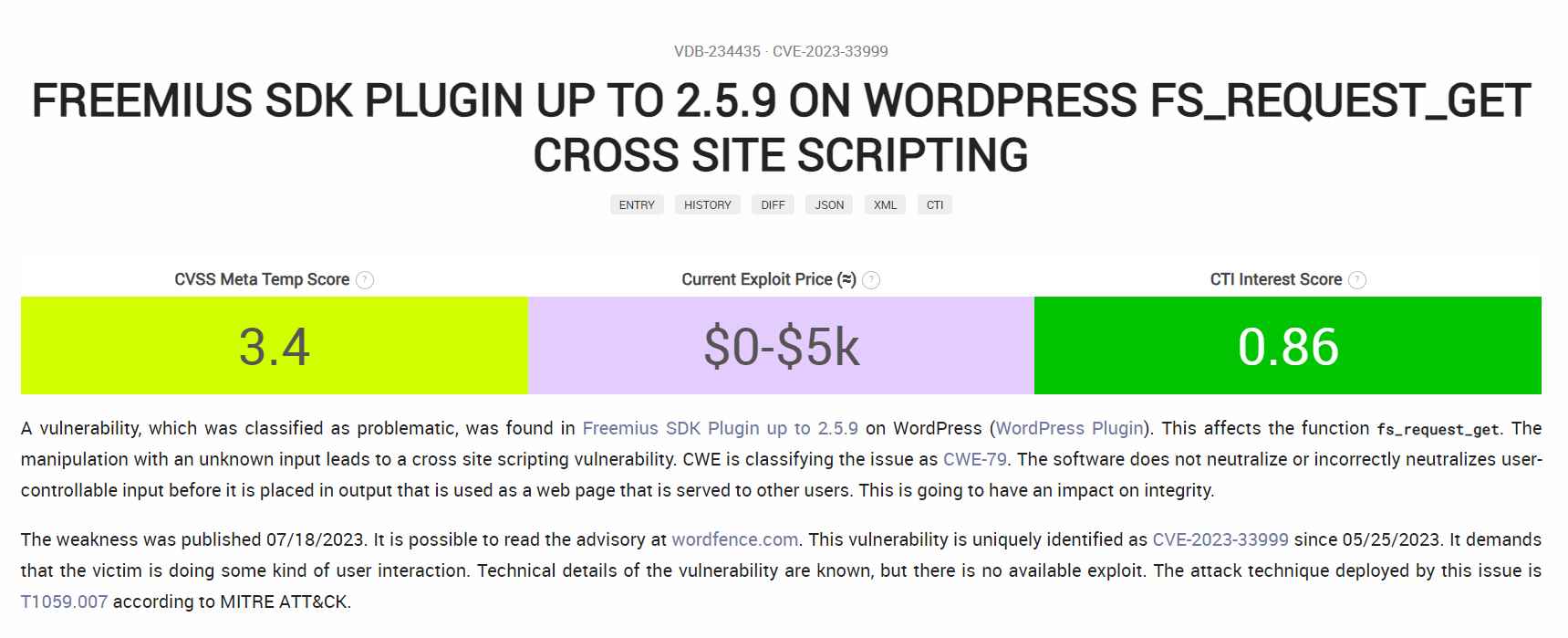

Öte yandan Patchstack için çalışan güvenlik araştırmacıları, yaygın olarak kullanılan eklentinin CVE-2023-33999 güvenlik açığına açık hale getiren bir kusuru olduğunu tespit etti. WordPress topluluğu, Freemius WordPress SDK’sında (sürüm 2.5.9 ve öncesi) bir güvenlik açığının keşfedilmesiyle alarma geçti. Bu kusur, potansiyel olarak bu SDK’yı kullanan yüzlerce eklentiye ve temaya bağlı 7 milyondan fazla web sitesini etkileyebilir.

Freemius WordPress SDK’sı, WordPress eklentilerinin ve temalarının satışı için endüstri standardı olarak kabul edilen Freemius tarafından yönetilen e-Ticaret platformunun önemli bir bileşeni olan bir yazılım geliştirme kitidir (SDK). Freemius hizmetlerini WordPress eklentileri ve temaları ürünleriyle verimli ve etkili bir şekilde birleştiren bir yazılım kitaplığıdır. Dünyanın dört bir yanındaki geliştiriciler için bir fırlatma rampası görevi görerek ürünlerini daha etkili bir şekilde satmalarına ve lisanslamalarına olanak tanır. Ancak, yazılım geliştirme kitindeki (SDK) yakın tarihli bir hata nedeniyle, son zamanlarda tamamen yanlış nedenlerle inceleme altına alındı.

CVE-2023-33999 tanımlayıcısı verilen bu özel kusur, tüm web sitesini etkileyen bir Yansıtılmış Siteler Arası Komut Dosyası Çalıştırma (XSS) güvenlik açığıdır. Bu güvenlik açığı nedeniyle, WordPress sitesinde kimliği doğrulanmayan herhangi bir kullanıcıya önemli bilgileri çalma ve hatta ayrıcalıklarını yükseltme fırsatı verilebilir. Kötü niyetli saldırgan, bu güvenlik açığından yararlanmak için örneğin bir yöneticiyi veya başka bir ayrıcalıklı kullanıcıyı kandırarak özel olarak tasarlanmış bir URL’ye erişmesini sağlayabilir. Bu, saldırganın sorundan yararlanmasına olanak tanır.

Geliştiriciler, Freemius WordPress SDK sürüm 2.5.10’daki bu güvenlik açığını gidermiş, bu nedenle güvenlik açığını yamalamış ve platformun güvenli olmasını sağlamıştır. Neyse ki, bu uğursuz bulutun umut ışığı burada. Bu güvenlik açığını açıkça hedef alan hiçbir saldırı bu noktaya kadar belgelenmemiş olsa da, pişmanlık duymaktansa tedbirli davranmak her zaman en iyisidir.

Öneri açık ve net: Bu eklentileri gerektiren bir eklentiye veya temaya sahip bir satıcıysanız, lütfen bunları güncelleyin.

Şu anda risk altyapısı uzmanı ve araştırmacı olarak çalışan bilgi güvenliği uzmanı.

Risk ve kontrol süreci, güvenlik denetimi desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.