Bir reklam sahtekarlığı botnet’i olarak adlandırıldı ŞEFTALİ PİT Planın arkasındaki tehdit aktörlerine yasa dışı kar sağlamak amacıyla yüz binlerce Android ve iOS cihazından oluşan bir ordudan yararlandı.

Botnet, BADBOX kod adlı Çin merkezli daha büyük bir operasyonun parçası. Bu operasyon aynı zamanda Triada adı verilen bir Android kötü amaçlı yazılım türüyle arka kapısı kapatılmış popüler çevrimiçi perakendeciler ve yeniden satış sitelerinde marka dışı mobil ve bağlantılı TV (CTV) cihazlarının satılmasını da içeriyor.

HUMAN, “PEACHPIT botnet’in ilişkili uygulamalar kümesi 227 ülke ve bölgede bulundu; tahmini olarak Android’de günde 121.000 cihaz ve iOS’ta 159.000 cihaza ulaşıldı.” dedi.

Enfeksiyonların, 15 milyondan fazla kez yüklenen 39 uygulamadan oluşan bir koleksiyon aracılığıyla gerçekleştiği söyleniyor. Kötü amaçlı yazılımla donatılmış cihazlar, operatörlerin hassas verileri çalmasına, yerleşik proxy çıkış eşleri oluşturmasına ve sahte uygulamalar aracılığıyla reklam sahtekarlığı yapmasına olanak tanıdı.

Şu anda Android cihazların bir donanım yazılımı arka kapısıyla nasıl tehlikeye atıldığı belli değil, ancak kanıtlar bir donanım tedarik zinciri saldırısına işaret ediyor.

Şirket, “Tehdit aktörleri arka kapılı cihazları, cihazlardan tek kullanımlık şifreleri çalarak WhatsApp mesajlaşma hesapları oluşturmak için de kullanabilir” dedi.

“Ayrıca tehdit aktörleri, hesap normal bir tablet veya akıllı telefondan gerçek bir kişi tarafından oluşturulmuş gibi göründüğü için tipik bot tespitinden kaçınarak Gmail hesapları oluşturmak için cihazları kullanabilir.”

Suç girişimiyle ilgili ayrıntılar ilk olarak Mayıs 2023’te Trend Micro tarafından belgelendi ve bu olay, Lemon Group olarak takip ettiği bir düşmana atfedildi.

HUMAN, BADBOX enfeksiyonu belirtileri gösteren cep telefonları, tabletler ve CTV ürünleri de dahil olmak üzere en az 200 farklı Android cihaz tipini tespit ettiğini ve bunun da yaygın bir operasyona işaret ettiğini söyledi.

Reklam sahtekarlığının dikkate değer bir yönü, Android ve iOS’ta Apple App Store ve Google Play Store gibi büyük uygulama pazarlarında sunulan ve arka kapılı BADBOX cihazlarına otomatik olarak indirilen sahte uygulamaların kullanılmasıdır.

Android uygulamalarında, daha sonra reklam istemek, oluşturmak ve tıklamak için kullanılan gizli Web Görünümleri oluşturmaktan ve daha önce VASTFLUX durumunda gözlemlenen bir teknik olan reklam isteklerini yasal uygulamalardan geliyormuş gibi maskelemekten sorumlu bir modül mevcuttur.

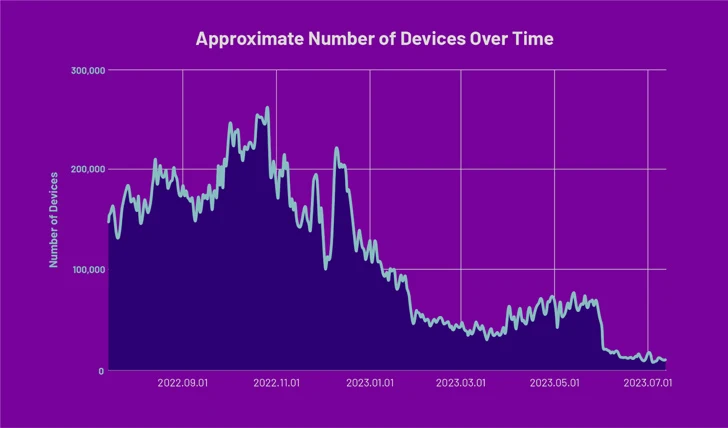

Dolandırıcılık önleme firması, operasyonu aksatmak için Apple ve Google ile birlikte çalıştığını belirterek, “BADBOX’un geri kalanının hareketsiz sayılması gerektiğini: BADBOX donanım yazılımı arka kapı bulaşmasına güç veren C2 sunucuları, tehdit aktörleri tarafından devre dışı bırakıldı.”

Dahası, bu yılın başlarında yayınlanan bir güncellemenin, Kasım 2022’de uygulanan hafifletme önlemlerine yanıt olarak BADBOX bulaşmış cihazlarda PEACHPIT’i çalıştıran modülleri kaldırdığı tespit edildi.

Bununla birlikte, saldırganların savunmayı atlatmak amacıyla taktiklerini değiştirdiğinden şüpheleniliyor.

HUMAN, “Sorunları daha da kötüleştiren şey, operatörlerin tespit edilemeden geçirdikleri şaşkınlık düzeyidir; bu da onların artan karmaşıklığının bir işaretidir” dedi. “Herkes yanlışlıkla bir BADBOX cihazını çevrimiçi olarak satın alabilir, bunun sahte olduğunu bilmeden, onu takmadan ve bilmeden bu arka kapı kötü amaçlı yazılımını açmadan.”