Yeni bir Microsoft raporuna göre, rakipler saldırıları keskinleştirmek, operasyonları otomatikleştirmek ve uzun süredir devam eden savunmalara meydan okumak için yapay zekayı kullanıyor. Araştırmacılar, suç ve devlet destekli aktörlerin siber suç, casusluk ve aksaklık arasındaki çizgiyi bulanıklaştırarak kamu ve özel sektörleri hedef aldığı bir yılı anlatıyor.

Saldırıların merkezinde kimlik

Rapor, çoğu ihlalin çalıntı veya tahmin edilen şifrelerle başladığını gösteriyor. Kimlik tabanlı saldırıların %97’sinden fazlası parola spreyi veya kaba kuvvet tekniklerine dayanıyor. MFA çoğu girişimi engellese de birçok kuruluşta, özellikle hizmet hesapları ve insan olmayan kimlikler konusunda kapsam boşlukları bulunmaktadır.

2025’in ilk yarısında kimlik tabanlı saldırılarda %32 artış görüldü. Açık ağlar ve merkezi olmayan BT sistemleri nedeniyle araştırma ve akademi en ağır darbeyi aldı. Saldırganlar, yükseltilmiş ayrıcalıklara sahip ancak genellikle kullanıcı hesaplarından daha az korunan iş yükü kimliklerini, uygulamaları, komut dosyalarını ve bulut hizmetlerini giderek daha fazla hedef alıyor.

Suç grupları izinsiz giriş yapmaya daha az odaklanıyor ve bunun yerine çalıntı kimlik bilgilerini kullanıyor. Lumma ve RedLine gibi Infostealer kötü amaçlı yazılımları, daha sonra karanlık web pazarlarında satılan kimlik bilgilerini toplar. Erişim aracıları bu bilgileri fidye yazılımına ve veri gaspı gruplarına satar. Intel 471, geçen yıl 130’dan fazla ülkede mağdurları etkileyen 368 aktif komisyoncu tespit etti.

Fidye yazılımı hibrit sistemlerde yeni bir avantaj buluyor

Saldırganlar bulut ve tedarik zincirlerindeki açıklardan yararlanıyor. Olayların üçte biri yama yapılmamış web varlıkları, açığa çıkan uzak hizmetler ve yanlış yapılandırılmış çevre sistemleri gibi ihmal edilen zayıflıklardan kaynaklandı. Saldırıların yaklaşık %18’i savunmasız web uygulamalarıyla başladı ve %12’si uzaktan erişim hizmetlerini içeriyordu.

Araştırmacılar, toplu silme ve fidye yazılımları da dahil olmak üzere bulut ortamlarındaki yıkıcı eylemlerde %87’lik bir artış gözlemledi. Hibrit operasyonlar artık fidye yazılımı olaylarının %40’ından fazlasını oluşturuyor; bu oran iki yıl önce %5’in altındaydı. Saldırganlar, bulut ve şirket içi sistemler arasında geçiş yapmak için yanlış yapılandırmalardan ve zayıf erişim kontrollerinden yararlanıyor.

Fidye yazılımı en yaygın ve maliyetli tehdit olmaya devam ediyor. Sebebi bilinen saldırıların yarısından fazlası mali amaçlarla gerçekleştirilirken, yalnızca küçük bir kısmı casuslukla ilgiliydi.

Operatörler kimlik avına daha az güveniyor ve sosyal mühendisliğe yöneliyor. Teams gibi işbirliği araçları aracılığıyla ses tabanlı “yardım masası” dolandırıcılıkları ve kimliğe bürünme, yaygın giriş noktaları haline geldi. Saldırganlar ayrıca gizli kalmak ve erişimi sürdürmek için meşru uzaktan izleme araçlarını da kullanır.

Devlet aktörleri siber operasyonlar için yapay zekaya yöneliyor

Saldırganlar, kimlik avı mesajları yazmak, sistem zayıflıklarını bulmak ve kötü amaçlı yazılım davranışını ayarlamak için yapay zekayı kullanır. Bu araçlar insan çabasını azaltır ve büyük ölçekli operasyonların yürütülmesini kolaylaştırır.

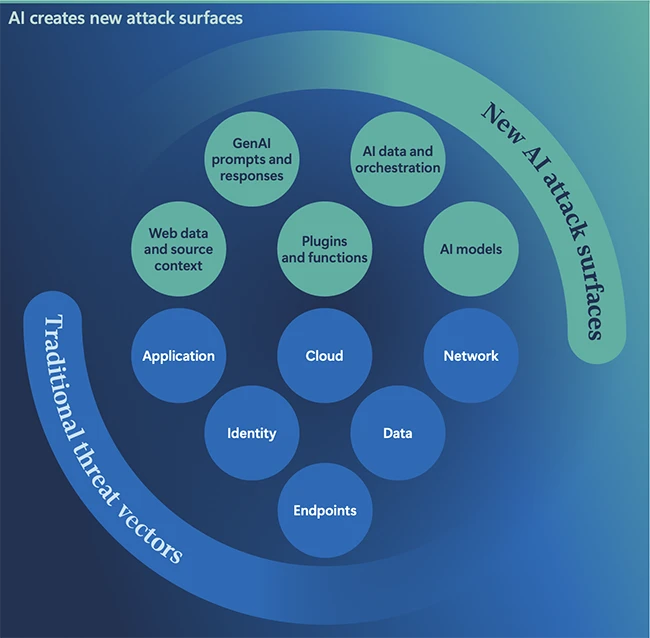

Aynı zamanda yapay zeka sistemlerinin kendisi de saldırı altında. Suçlular, model davranışını değiştirmek veya bilgiye erişim sağlamak için anında enjeksiyon ve veri manipülasyonunu kullanır. Kuruluşlar yapay zeka araçlarını benimsedikçe çoğu kişi bu sistemlerin oluşturabileceği yeni giriş noktalarını gözden kaçırıyor.

Kurumsal Başkan Yardımcısı Amy Hogan-Burney, “Düşmanların, sosyal mühendisliği ölçeklendirmek, yanal hareketi otomatikleştirmek, güvenlik açığı keşfine katılmak ve hatta güvenlik kontrollerinden gerçek zamanlı olarak kaçınmak da dahil olmak üzere çeşitli faaliyetler için üretken yapay zekayı kullandığına tanık oluyoruz. Otonom kötü amaçlı yazılımlar ve yapay zeka destekli ajanlar artık taktiklerini anında uyarlayabiliyor, savunucuları statik algılamanın ötesine geçmeye ve davranışa dayalı, öngörücü savunmayı benimsemeye zorluyor” dedi. Müşteri Güvenliği ve Güveni ve Microsoft Kurumsal Başkan Yardımcısı ve CISO’su Igor Tsyganskiy.

Devlet destekli gruplar faaliyetlerini artırmaya devam ediyor. Çin, İran, Rusya ve Kuzey Kore casusluk, nüfuz operasyonları ve aksamaya odaklanan kampanyalarla aktif olmaya devam ediyor. Bu yıl, fikri mülkiyet ve küresel bağlantılar açısından zengin sektörler olan iletişim, araştırma ve akademinin daha yoğun hedeflendiği görüldü.

Ulus devletler aynı zamanda operasyonları ölçeklendirmek ve hassasiyeti artırmak için yapay zekayı kullanıyor. Etkileme kampanyaları artık anlatıları gerçek zamanlı olarak şekillendirmek için sentetik medya ve deepfake’ler içeriyor. Hükümetler ve özel aktörler saldırı operasyonlarında işbirliği yaparak, ilişkilendirmeyi ve tepkiyi karmaşık hale getiriyor.

2025’in başlarında gözlemlenen siber olayların neredeyse dörtte biri Amerika Birleşik Devletleri’nden sorumlu olurken, onu Birleşik Krallık, İsrail ve Almanya takip etti. Devlet kurumları ve BT şirketleri en çok hedef alınan sektörler oldu ve her biri küresel saldırıların yaklaşık %17’sini temsil ediyor. Araştırmalar, akademi ve sivil toplum kuruluşları yakından takip etti.

Bu modeller, saldırganların hassas verileri tutan veya temel hizmetleri çalıştıran varlıkları hedef almaya devam ettiğini gösteriyor. Genellikle eski sistemlere ve sınırlı güvenlik ekiplerine bağımlı olan yerel yönetimler açıkta kalmaya devam ediyor.