Microsoft, yerel alan ağlarındaki şifrelenmiş DNS sunucularının istemci tarafında otomatik olarak keşfedilmesini sağlayan Ağ Tarafından Belirlenen Çözümleyicilerin Keşfi (DNR) internet standardına yönelik desteği test ediyor.

DNR desteği olmadan, kullanıcıların yerel alan ağlarındaki şifrelenmiş DNS sunucularının bilgilerini ağ ayarlarına manuel olarak girmeleri gerekir.

Ancak istemci tarafı DNR, cihazları bu tür şifrelenmiş DNS çözümleyicilere ulaşacak ve TLS üzerinden DNS (DoT), HTTPS üzerinden DNS (DoH) ve QUIC üzerinden DNS (DoQ) gibi şifreli DNS protokollerini kullanacak şekilde cihazları otomatik olarak yapılandırır.

İstemci tarafında DNR’nin etkin olduğu bir cihaz yeni bir ağa katıldığında, yerel DHCP sunucusunu sorgulayarak bir IP adresi ve DNR’ye özgü seçenekler ister.

Sunucu tarafı DNR’yi çalıştıran sunucu, sunucu IP’si, desteklenen protokoller, bağlantı noktası numaraları ve kimlik doğrulama verileri dahil olmak üzere şifrelenmiş DNS ayrıntılarıyla yanıt vererek istemcinin, sağlanan bilgileri kullanarak otomatik olarak şifreli bir DNS tüneli oluşturmasına olanak tanır.

Microsoft’tan Amanda Langowski ve Brandon LeBlanc, “Bugüne kadar Windows Insiders kullanıcılarının, istedikleri şifreli DNS sunucusunun IP adresini bulmaları ve makinelerinde istemci tarafı şifreli DNS’yi yapılandırmak için bu adresi manuel olarak girmeleri gerekiyordu” dedi.

“DNR, Windows Insider kullanıcılarının, istemci tarafında HTTPS üzerinden DNS (DoH) ve TLS üzerinden DNS (DoT) gibi şifrelenmiş DNS protokollerini manuel yapılandırma gerektirmeden kullanmalarına olanak tanıyacak.”

İstemci tarafı DNR desteği şu anda Windows Insider derlemesi 25982 veya üstünü kullanan Windows Insider’lara sunuluyor. Bu özellik henüz Insider olmayan Windows sürümlerinde mevcut değildir.

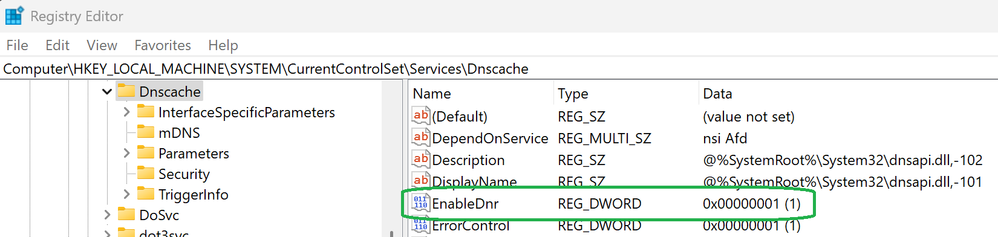

Uyumlu bir Windows Insider yapısı yükledikten sonra, yükseltilmiş bir komut isteminden aşağıdaki komutu çalıştırarak cihazda DNR’yi etkinleştirmek için Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Dnscache altında yeni bir EnableDnr kayıt defteri anahtarı oluşturmanız gerekir:

reg add HKLM\SYSTEM\CurrentControlSet\Services\Dnscache\Parameters /v EnableDnr /t REG_DWORD /d 1

Kayıt defteri değiştikten sonra güncellenen ayarların etkili olması için cihazı yeniden başlatmanız gerekir. DNR’yi çalışırken görmek için, DHCPv4 veya DHCPv6 sunucusunun sunucu tarafı DNR’nin açık olduğu bir ağa bağlanmanız gerekir.

Şu anda, Microsoft’un istemci tarafı DNR uygulaması yalnızca aşağıdaki yapılandırma modlarını desteklemektedir (IPv6 RA Şifreli DNS henüz desteklenmemektedir):

Sisteminizde istemci tarafı DNR’yi devre dışı bırakmak için yönetici komut isteminde aşağıdaki komutu çalıştırabilir ve değişikliğin etkili olması için sistemi yeniden başlatabilirsiniz:

reg add HKLM\SYSTEM\CurrentControlSet\Services\Dnscache\Parameters /v EnableDnr /t REG_DWORD /d 0

Günümüzün Windows 11 Insider sürümünden başlayarak Microsoft, gizlice dinleme ve müdahale saldırılarına karşı savunma sağlamak amacıyla yöneticilerin tüm giden bağlantılar için SMB istemci şifrelemesini zorunlu kılmasına da olanak tanıyor.

Şirket ayrıca, daha büyük dosyaları kopyalarken ReFS birimlerinin performansını artırmak için Windows kopyalama motoruna ReFS dosya sistemi Blok Klonlama Desteğini de ekledi.