Microsoft Çarşamba günü, Android için TikTok uygulamasında, kurbanlar kötü amaçlı bir bağlantıya tıkladığında saldırganların hesapları ele geçirmesine izin verebilecek, şimdi yamalı “yüksek önemde güvenlik açığı” ayrıntılarını açıkladı.

Microsoft 365 Defender Araştırma Ekibinden Dimitrios Valsamaras bir yazısında, “Saldırganlar, hedeflenen bir kullanıcı özel olarak hazırlanmış bir bağlantıyı tıkladığında, kullanıcıların farkında olmadan bir hesabı ele geçirmek için güvenlik açığından yararlanabilirdi” dedi.

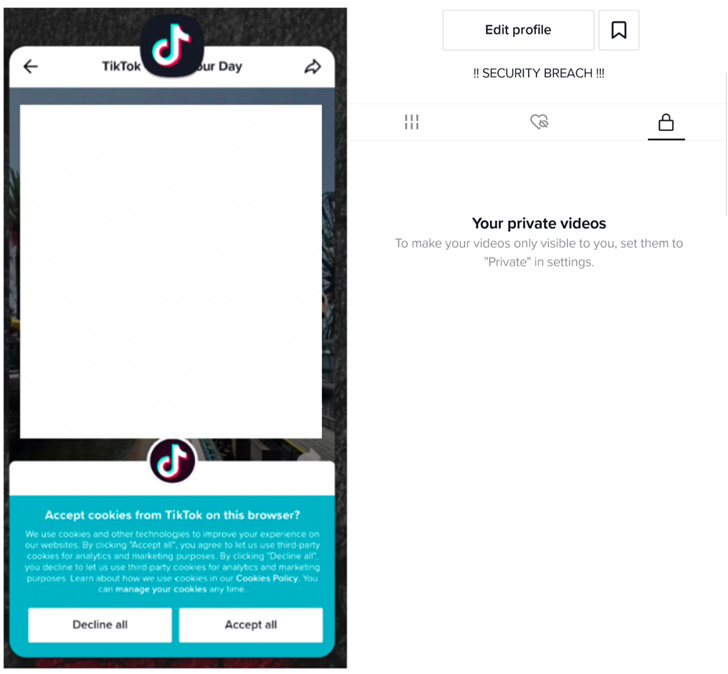

Kusurun başarılı bir şekilde kullanılması, kötü niyetli aktörlerin, kullanıcıların TikTok profillerine ve hassas bilgilerine erişmesine ve bunları değiştirmesine izin vererek, özel videoların yetkisiz olarak açığa çıkmasına neden olabilir. Saldırganlar ayrıca, kullanıcılar adına mesaj göndermek ve video yüklemek için hatayı kötüye kullanmış olabilir.

23.7.3 sürümünde ele alınan sorun, Android uygulamasının com.ss.android.ugc.trill (Doğu ve Güneydoğu Asya kullanıcıları için) ve com.zhiliaoapp.musically’nin (Hindistan, nerede yasak). Birlikte, uygulamaların aralarında 1,5 milyardan fazla yüklemesi var.

CVE-2022-28799 (CVSS puanı: 8.8) olarak izlenen güvenlik açığı, uygulamanın, yönlendirme yerine cihazda yüklü başka bir uygulamada belirli bir kaynağı açmasına izin veren özel bir köprü olan derin bağlantı olarak adlandırılan şeyi işlemesiyle ilgilidir. kullanıcıları bir web sitesine

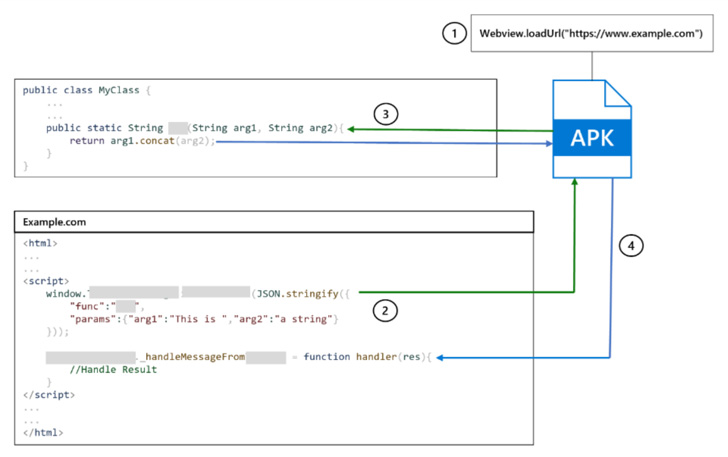

Kusur tavsiyesine göre, “Hazırlanmış bir URL (doğrulanmamış derin bağlantı), com.zhiliaoapp.musically WebView’ı rastgele bir web sitesi yüklemeye zorlayabilir”. “Bu, bir saldırganın tek tıklamayla devralma için ekli bir JavaScript arayüzünden yararlanmasına izin verebilir.”

Basitçe söylemek gerekirse, kusur, diğer uygulamalarda web içeriğini görüntülemek için bir mekanizma olan Android System WebView aracılığıyla, uygulamaların güvenilmeyen ana bilgisayarları reddetme ve saldırganın tercih ettiği herhangi bir web sitesini yükleme kısıtlamalarını aşmayı mümkün kılar.

“Filtreleme sunucu tarafında gerçekleşir ve bir URL’yi yükleme veya reddetme kararı, belirli bir HTTP GET isteğinden alınan cevaba dayanır,” diye açıkladı Valsamaras, statik analizi ekleyerek “sunucuyu atlamanın mümkün olduğunu belirtti. Derin bağlantıya iki ek parametre ekleyerek yan kontrol yapın.”

Hileli web sitelerini yüklemek için WebView’ü ele geçirmek için tasarlanan bu istismarın bir sonucu, saldırganın, bir kullanıcının profil bütünlüğünden etkin bir şekilde ödün vererek, 70’in üzerinde açıkta kalan TikTok uç noktasını çağırmasına izin verebilmesidir. Böceğin vahşi doğada silah olarak kullanıldığına dair bir kanıt yok.

Microsoft, “Programlama açısından JavaScript arabirimlerini kullanmak önemli riskler doğurur” dedi. “Güvenliği ihlal edilmiş bir JavaScript arayüzü, saldırganların uygulamanın kimliğini ve ayrıcalıklarını kullanarak kod yürütmesine potansiyel olarak izin verebilir.”