Çevrimiçi sunumlar oluşturmak için kullanılan bulut tabanlı bir araç olan Microsoft Sway, büyük çaplı bir QR kodu kimlik avı kampanyasında, Microsoft 365 kullanıcılarını kimlik bilgilerini vermeleri için kandırmak amacıyla açılış sayfaları barındırmak amacıyla kötüye kullanıldı.

Saldırılar, Netskope Threat Labs tarafından Temmuz 2024’te Microsoft 365 kimlik bilgilerini çalan kimlik avı sayfalarını barındırmak için Microsoft Sway’i kullanan saldırılarda dramatik bir 2.000 kat artış tespit edildikten sonra tespit edildi. Bu artış, yılın ilk yarısında bildirilen asgari etkinlikle keskin bir tezat oluşturarak bu kampanyanın büyük ölçeğini gösteriyor.

Öncelikle Asya ve Kuzey Amerika’daki kullanıcıları hedef aldılar, en çok hedeflenenler ise teknoloji, üretim ve finans sektörleri oldu.

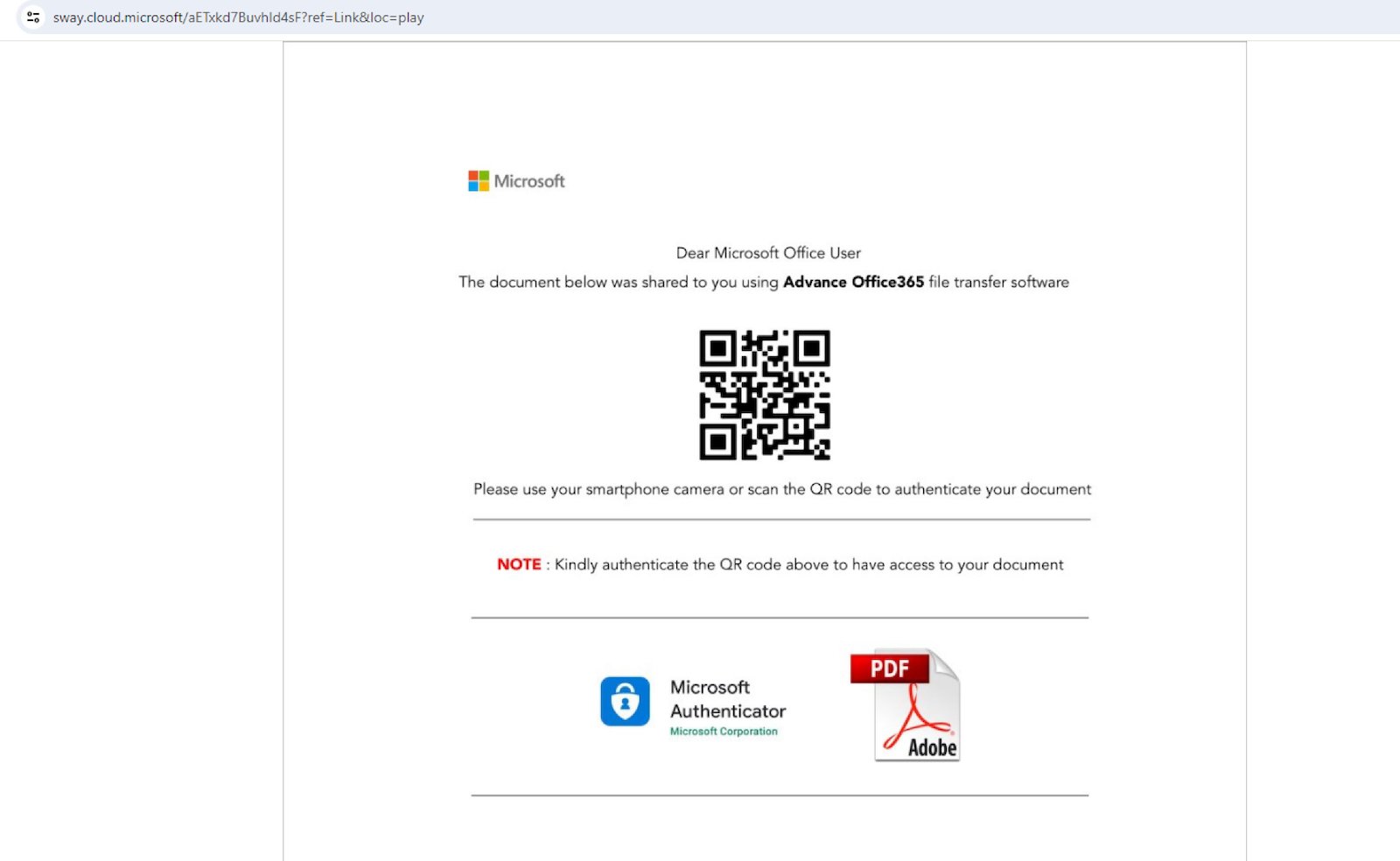

E-postalar, potansiyel kurbanları web sitesinde barındırılan kimlik avı açılış sayfalarına yönlendiriyordu. sallanma.bulut.microsoft Hedef kitleyi QR kodlarını tarayarak diğer kötü amaçlı web sitelerine yönlendirmeye teşvik eden sayfalar.

Saldırganlar, kurbanları genellikle daha zayıf güvenlik önlemlerine sahip mobil cihazlarını kullanarak QR kodlarını taramaya teşvik ediyor ve böylece güvenlik kontrollerini aşma ve kimlik avı sitelerine kısıtlama olmaksızın erişme şanslarını artırıyor.

“URL bir görüntünün içine yerleştirildiğinden, yalnızca metin tabanlı içeriği tarayabilen e-posta tarayıcıları atlatılabilir. Ayrıca, bir kullanıcıya bir QR kodu gönderildiğinde, kodu taramak için cep telefonu gibi başka bir cihaz kullanabilirler,” diye açıkladı güvenlik araştırmacıları.

“Mobil cihazlarda, özellikle de kişisel cep telefonlarında uygulanan güvenlik önlemleri genellikle dizüstü ve masaüstü bilgisayarlar kadar sıkı olmadığından, mağdurlar genellikle suistimale karşı daha savunmasız oluyor.”

Saldırganlar, kampanyalarının etkinliğini daha da artırmak için şeffaf kimlik avı gibi çeşitli taktikler kullandılar. Şeffaf kimlik avı yönteminde, kimlik bilgilerini ve çok faktörlü kimlik doğrulama kodlarını çalıp, bunları kullanarak kurbanların Microsoft hesaplarına giriş yapmasını sağladılar ve onlara gerçek oturum açma sayfasını gösterdiler.

Ayrıca, web sitelerini botlardan korumayı amaçlayan bir araç olan Cloudflare Turnstile’ı kullanarak açılış sayfalarındaki kimlik avı içeriklerini statik tarayıcılardan gizlediler, böylece kimlik avı alan adının iyi itibarını korumaya ve Google Güvenli Tarama gibi web filtreleme hizmetleri tarafından engellenmekten kaçınmaya yardımcı oldular.

Microsoft Sway, beş yıl önce kötü amaçlı yazılım hizmeti (MaaS) operasyonunda sunulan bir kimlik avı kiti kullanılarak Office 365 oturum açma kimlik bilgilerini hedef alan PerSwaysion kimlik avı kampanyasında da kötüye kullanılmıştı.

Group-IB güvenlik araştırmacılarının o dönem ortaya koyduğu üzere, söz konusu saldırılar küçük ve orta ölçekli finansal hizmetler şirketleri, hukuk firmaları ve emlak gruplarında çalışan en az 156 üst düzey kişiyi kandırmıştı.

Group-IB, toplanan Office 365 hesaplarının 20’den fazlasının ABD, Kanada, Almanya, İngiltere, Hollanda, Hong Kong ve Singapur’daki kuruluşlardaki yöneticilere, başkanlara ve genel müdürlere ait olduğunu belirtti.