Microsoft Power BI’daki bir güvenlik açığı, yetkisiz kullanıcıların, on binlerce kuruluşu etkileyen ve çalışan, müşteri ve potansiyel olarak gizli verilere erişim sağlayan, raporların temelindeki hassas verilere erişmesine olanak tanır.

Saldırganlar, bu güvenlik açığından yararlanarak, raporlarda görünenin ötesinde, ek veri öznitelikleri, kayıtlar ve toplu veya anonimleştirilmiş verilerin arkasındaki ayrıntılar da dahil olmak üzere bilgiler elde edebilir.

Güvenlik açığı Microsoft’a Nokod Security tarafından bildirildi, ancak bunu bir güvenlik sorunu yerine bir özellik olarak değerlendiriyorlar; Power BI anlamsal modelleri ise yalnızca toplu veriler veya bir alt küme olsa bile gizli tablolar, sütunlar ve ayrıntılı kayıtlar da dahil olmak üzere tüm temel verileri açığa çıkarıyor Verilerin tamamı raporda görselleştirilir.

Hem dahili hem de genel olarak paylaşılan raporlar için geçerli olan, rapor görünümünde uygulanan paylaşım izinleri veya filtrelemeden bağımsız olarak, rapora erişimi olan herhangi bir kullanıcının hassas bilgilere istenmeyen erişimine izin verir.

Sömürü Detayları:

Public Power BI raporları, wabi-west-europe-f-primary-api.analiz.windows.net sunucusundaki “/public/reports/querydata” uç noktasına yapılan bir POST isteği aracılığıyla yürütme sonrasında veri alımını tetikler.

Buna karşılık, kurumsal raporlar pbipweu14-westeurope.pbidedicated.windows.net’te farklı bir uç noktadan yararlanıyor, özellikle “/webapi/capacities/”

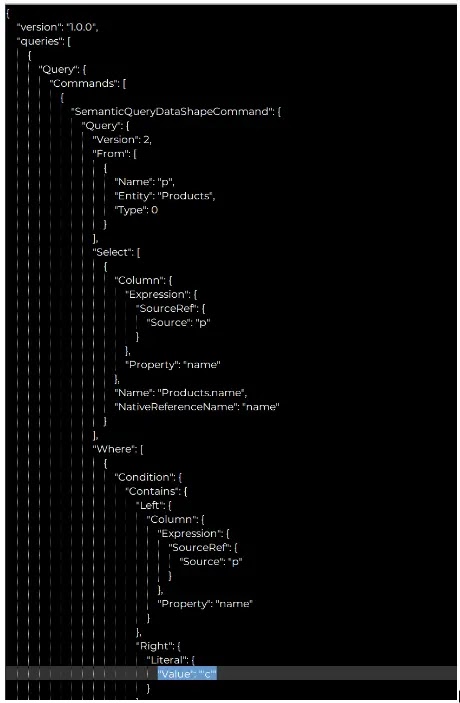

Raporun temel anlamsal modelindeki verileri hedefleyerek sorguları özel bir biçimde belirten JSON yükleriyle bireysel API çağrılarını tetikler; burada kullanıcılar, modelin parçası oldukları sürece hem görünür hem de gizli sütunlardan/tablolardan veri talep edebilir.

İlk örnek, “Ürünler” tablosundan “ad” sütununun alınmasını ve “c” harfini içeren ürünleri filtrelemeyi gösterir; her görselin, kendi özel veri gereksinimlerini getirmek için özel bir sorguyu nasıl etkili bir şekilde yürüttüğünü vurgular.

.webp)

Bir saldırgan, gizli verilere erişmek için Power BI raporlarından yararlanabilir. Görselleştirmelerdeki filtreleri ve toplamaları kaldırmak basit olsa da, görünmeyen verileri eklemek veri şeması hakkında bilgi sahibi olmayı gerektirir.

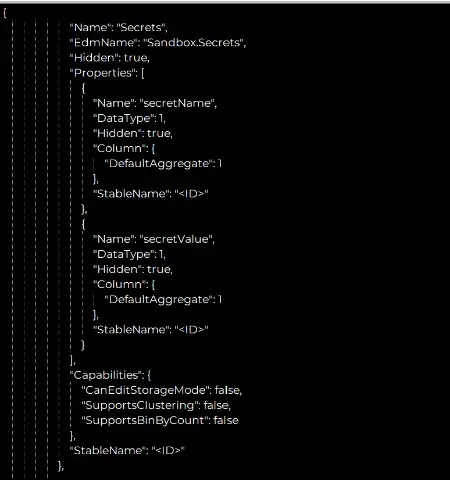

Bu şema, genel bir raporun “/conceptualschema” uç noktasından veya bir kuruluş raporunun “/explore/conceptualschema” uç noktasından alınabilir; bu, raporu oluşturan kişi bunları gizli olarak işaretlese bile, gizli sütunlar ve tablolar da dahil olmak üzere tüm anlamsal modeli ortaya çıkarır. Saldırganın gizli bilgilere erişmek için daha fazla istek oluşturmasına olanak tanır.

Power BI raporunda gizlenen bir SQL tablosuna, “kavramsal şema” API’si tarafından döndürülmese bile “sorgu” API’si aracılığıyla erişilebildiği bir güvenlik açığı mevcuttur.

.webp)

Nokod Security’ye göre güvenlik açığı özellikle finansal veriler veya sağlık kayıtları gibi gizli bilgiler içeren raporları paylaşan kuruluşlar için endişe verici.

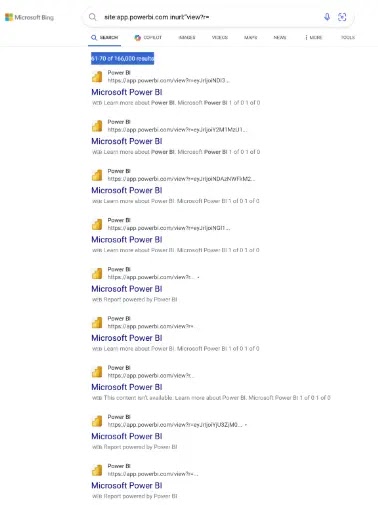

Üniversiteler ve devlet web siteleri gibi farklı gruplardan kişilere karşı kullanılabilecek düzinelerce raporun bulunması, temeldeki veri modeline API çağrıları yoluyla erişilebildiğini ve PII ve PHI gibi özel verileri açığa çıkarabildiğini gösterdi.