Microsoft, Apple macOS sistemlerini etkilediği bilinen dört farklı fidye yazılımı ailesine (KeRanger, FileCoder, MacRansom ve EvilQuest) ışık tuttu.

Teknoloji devinin Güvenlik Tehdit İstihbaratı ekibi Perşembe günü bir raporda, “Bu kötü amaçlı yazılım aileleri eski olsa da, platformdaki olası yetenekler ve kötü niyetli davranışların bir örneğini oluşturuyorlar.” Dedi.

Bu fidye yazılımı aileleri için ilk vektör, Windows üreticisinin “kullanıcı destekli yöntemler” dediği, kurbanın truva atı içeren uygulamaları indirip yüklediği yöntemi içerir.

Alternatif olarak, virüslü ana bilgisayarda zaten var olan bir kötü amaçlı yazılım tarafından bırakılan ikinci aşama bir yük olarak veya bir tedarik zinciri saldırısının parçası olarak da gelebilir.

Kullanılan yöntemden bağımsız olarak, saldırılar, tehdit aktörlerinin meşru işletim sistemi özelliklerine güvenerek ve güvenlik açıklarını kullanarak sistemlere girip ilgili dosyaları şifreleyerek benzer şekilde ilerler.

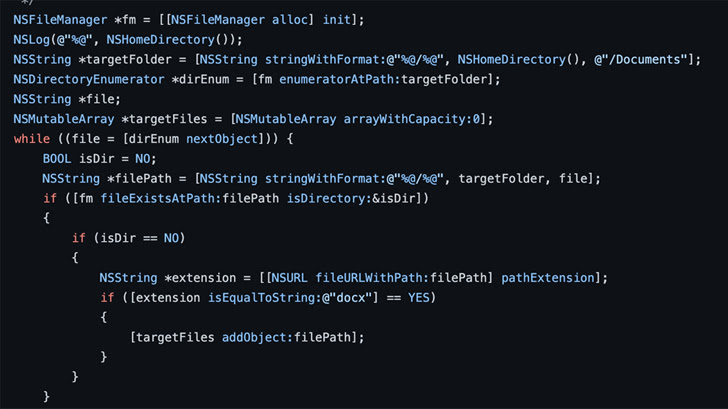

Bu, dosyaları numaralandırmak için Unix find yardımcı programının yanı sıra opendir, readdir ve closedir gibi kitaplık işlevlerinin kullanımını içerir. Microsoft tarafından işaret edilen ancak fidye yazılımı türleri tarafından benimsenmeyen başka bir yöntem, NSFileManager Objective-C arabirimini gerektirir.

KeRanger, MacRansom ve EvilQuest’in, analiz ve hata ayıklama girişimlerine direnmek amacıyla kötü amaçlı yazılımın sanal bir ortamda çalışıp çalışmadığını belirlemek için donanım ve yazılım tabanlı kontrollerin bir kombinasyonunu kullandığı da gözlemlendi.

Özellikle KeRanger, tespit edilmekten kaçmak için gecikmeli yürütme olarak bilinen bir teknik kullanır. Bunu, kötü amaçlı işlevlerini başlatmadan önce piyasaya sürüldükten sonra üç gün uyuyarak başarır.

Microsoft, kötü amaçlı yazılımın sistem yeniden başlatıldıktan sonra bile çalışmasını sağlamak için gerekli olan kalıcılığın, başlatma aracıları ve çekirdek kuyrukları aracılığıyla oluşturulduğunu belirtti.

FileCoder, dosyaları şifrelemek için ZIP yardımcı programını kullanırken, KeRanger, hedeflerine ulaşmak için şifre blok zincirleme (CBC) modunda AES şifrelemesini kullanır. Öte yandan, hem MacRansom hem de EvilQuest, simetrik bir şifreleme algoritmasından yararlanır.

İlk olarak Temmuz 2020’de ortaya çıkan EvilQuest, keylogging, rasgele kod enjekte ederek Mach-O dosyalarını tehlikeye atmak ve güvenlik yazılımını devre dışı bırakmak gibi diğer truva atı benzeri özellikleri dahil etmek için tipik fidye yazılımının ötesine geçiyor.

Ayrıca, herhangi bir dosyayı doğrudan bellekten yürütmek için yetenekler içerir ve diskte yükten hiçbir iz bırakmaz.

Microsoft, “Saldırganların sürekli olarak tekniklerini geliştirmesi ve ticari becerilerini daha geniş bir potansiyel hedef ağı oluşturmak için genişletmesiyle, fidye yazılımı kuruluşları etkileyen en yaygın ve etkili tehditlerden biri olmaya devam ediyor” dedi.