Kimlik avı, insanların nadiren kontrol ettiği yerlere doğru kayıyor. Kendilerini takvimlere yerleştiren toplantı davetleri, kötü amaçlı e-posta gittikten sonra da uzun süre hayatta kalabilir. Bu da saldırganlar için sessiz bir açıklık bırakıyor.

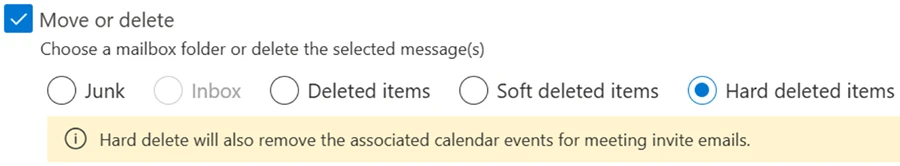

Microsoft, Office 365 için Defender’ı güncelleştirdi; böylece güvenlik ekipleri artık Kalıcı Silme işlemi gerçekleştirirken kalan takvim girişlerini kaldırabilir. Microsoft ayrıca kimlik avı bağlantıları için daha güçlü etki alanı engellemesi ekledi.

Saldırganlar, Outlook’un sıklıkla otomatik olarak takvim girişi oluşturması nedeniyle zararlı toplantı davetleri gönderiyor. Bir güvenlik ekibi e-postayı silse bile takvim girişi yerinde kalabilir. Kullanıcılar bazen kaynağı fark etmeden doğrudan takvimden davetiyelere tıklarlar. Microsoft’un güncellemesi, Sabit Silmeyi bağlantılı takvim öğesinin kaldırılmasına bağlayarak bu boşluğu kapatıyor.

Microsoft Kıdemli Ürün Müdürü Nithin Nara, “SOC ekipleri şu anda kullanıcı gelen kutularındaki e-posta tehditlerini hızlı bir şekilde ortadan kaldırmak için Önemsiz Öğeye Taşı, Sil, Geçici Silme ve Kalıcı Silme gibi iyileştirme eylemlerini kullanıyor” dedi. Buradaki zorluk, bu eylemlerin orijinal davet tarafından oluşturulan takvim girişine dokunmamasıydı. Yeni değişiklik, Kalıcı Silme’nin hem e-postayı hem de ilgili takvim öğesini kaldırmasını sağlar. Duyuruya göre, “Kalıcı Silme artık herhangi bir toplantı daveti e-postası için ilgili takvim girişini de kaldıracak.”

Bu, Office 365 için Defender’daki ana güvenlik yüzeyleri için geçerlidir. Analistler Explorer, Gelişmiş Avcılık veya API kullanıyorsa Kalıcı Silme aynı şekilde çalışır. Takvim girişi, e-postayı silmek için kullanılan iş akışının bir parçası olarak alınır. Bu, takvim öğelerini gelen kutusu iletileriyle aynı düzeltme yoluna getirir.

Özelliğin sınırları vardır. .ics dosyaları aracılığıyla eklenen takvim etkinliklerine dokunulmaz. Gönderenin aynı toplantı davetini yeniden göndermesi durumunda da takvim girişleri yeniden görünebilir. Bu ayrıntılar, saldırganların davetleri yeniden gönderdiği veya bir takvime giriş eklemek için birden fazla yöntem kullandığı çok turlu kimlik avı girişimleriyle sıklıkla karşılaşan güvenlik ekipleri için önemlidir.

Microsoft’un güncellemesinin ikinci kısmı bağlantı tabanlı kimlik avına odaklanıyor. Saldırganlar genellikle farklı URL’ler arasında dolaşırken aynı alanı yeniden kullanır. Analistler için ardı ardına bağlantıların engellenmesi tekrarlayan bir hal alıyor. Yeni seçenek, ekiplerin Kiracı İzin Verilen Engelleme Listesi aracılığıyla bir alan adının tamamını engellemesine olanak tanır. Bu, analistlerin bir kimlik avı kampanyası sırasında işlemesi gereken bireysel gönderimlerin sayısını azaltabilir.

SOC ekipleri için bu değişiklikler olaylara müdahaleyi kolaylaştırabilir. Takvim düzeltmesi, Toplantı Daveti kimlik avı etkinliklerinde yaygın olarak görülen artık risk kaynağını ortadan kaldırır. Etki alanı engelleme, saldırganlar ortamları bir etki alanındaki bağlantı değişkenleriyle doldurduğunda uyarı gürültüsünü azaltabilir. Güncelleme, hem e-posta hem de takvim girişlerini aynı temizleme sürecine dahil ediyor; bu da, analistlerin tehdidi ortadan kaldırdığını düşünmesinin ardından kullanıcının bir bağlantıyla etkileşime girme olasılığını azaltıyor.

BT ekipleri de bundan yararlanabilir. Kullanıcılar sık sık şüpheli bir takvim girişinin e-posta temizlendikten sonra neden hayatta kaldığını soruyor. Yeni davranış, takvimi analistlerin Defender’da gerçekleştirdiği eylemlerle uyumlu tutuyor. Etki alanı engelleme iyileştirmesi, benzer URL’lerde tekrarlanan engellemeleri azaltabilir ve soruşturmalar sırasındaki takip çalışmalarını azaltabilir.