Microsoft’un yeni yıl kararlarından biri olarak düşünülebilecek şeyle, ms-appinstaller protokol işleyicisinin varsayılan olarak kapatıldığını açıkladı. Değişiklik, uygulamaların yüklenmesini kolaylaştırmak için tasarlandı, ancak aynı zamanda kötü amaçlı yazılımların yüklenmesini de kolaylaştırıyor.

Genellikle bir uygulamanın kurulabilmesi için cihazda bulunması gerekir; bu da normalde kullanıcının önce uygulamayı indirmesi gerektiği anlamına gelir. Zamandan ve disk alanından tasarruf etmek için Microsoft, uygulamaları önce indirmeye gerek kalmadan doğrudan bir web sunucusundan yükleme özelliğini tanıttı. Bir web tarayıcısı yerine Uygulama Yükleyicisi tarafından yönetilen ms-appinstaller URI (Tekdüzen Kaynak Tanımlayıcısı) şemasını kullanan bağlantılara dayanır. Yazılım bu şekilde yüklendiğinde kullanıcılar, indirilen yürütülebilir dosyalar hakkında SmartScreen veya tarayıcı uyarılarını görmez.

Microsoft, suçluların kullanıcıları ms-appinstaller bağlantılarını kullanarak kötü amaçlı yazılım yüklemeleri için kandırdıkları ve kullanıcıları güvende tutmak için tasarlanmış SmartScreen gibi mekanizmaları atlamalarına olanak tanıyan kötü amaçlı faaliyetler gözlemlediğini bildirdi.

Birkaç siber suçlunun, MSIX dosya biçimini ve ms-appinstaller protokol işleyicisini kötüye kullanan bir hizmet olarak kötü amaçlı yazılım kiti sattığı tespit edildi. Meşru popüler yazılımlara yönelik kötü amaçlı reklamlar yoluyla erişilen web sitelerini kullanarak, imzalanmış kötü amaçlı MSIX uygulama paketlerini dağıtırlar.

Kötüye kullanım ilk olarak Kasım 2023’te fark edildi. Bilinen birkaç grup bunu farklı senaryolarda kullanıyordu; bunların tümü, kullanıcıları, kötü amaçlı yazılımın ms-appinstaller bağlantıları veya kötü amaçlı MSIX yükleyicileri aracılığıyla erişilebildiği meşru yazılım satıcısı sitelerini taklit eden açılış sayfalarına yönlendiriyordu.

Siber suçlular, kötü amaçlı yazılımlarını yaymak için dört farklı teknik kullandı:

- SEO zehirlenmesi. Bing veya Google’da meşru yazılım uygulamaları arayan kullanıcılara, kötü amaçlı açılış sayfalarına ilişkin arama sonuçları sunuldu.

- Kötü amaçlı reklamcılık. Yazılım arayan kullanıcılar, meşru satıcıları taklit eden arama reklamları aracılığıyla kötü amaçlı açılış sayfalarına yönlendirildi.

- Ekip mesajları. Kullanıcılara Microsoft ekipleri üzerinden kötü amaçlı açılış sayfalarına bağlantı veren mesajlar gönderildi.

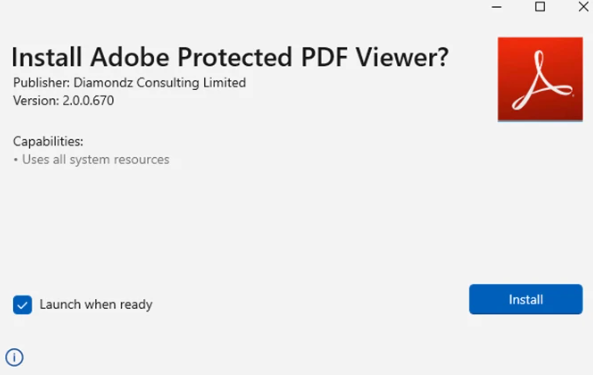

- Sosyal mühendislik. Microsoft, bir belgeyi görüntülemek için gerekli olan yeni bir PDF okuyucu sürümü olduğunu söyleyerek ziyaretçileri kötü amaçlı yazılım yüklemeye yönlendiren bir istihdam fırsatı sitesi örneğini gösterdi.

Bu yöntemleri kullandığı belirlenen suç gruplarının tümü ilk erişim aracıları (IAB’ler) idi. IAB’ler, fidye yazılımı çetelerine şirket ağlarına erişim sağlama konusunda uzmanlaşmış kişi veya kuruluşlardır.

Kötü amaçlı yükleyiciler, ms-appinstaller istemindeki yayıncı bilgilerine bakılarak tespit edilebilir.

Ağınızda ms-appinstaller’ı manuel olarak devre dışı bırakmak için Grup İlkesi’ni ayarlayın. EnableMSAppInstallerProtocol engelliye.

Fidye yazılımından nasıl kaçınılır

- Yaygın giriş biçimlerini engelleyin. İnternete açık sistemlerdeki güvenlik açıklarını hızlı bir şekilde düzeltmek için bir plan oluşturun; RDP ve VPN’ler gibi uzaktan erişimi devre dışı bırakın veya güçlendirin.

- İzinsiz girişleri önleyin. Tehditleri, uç noktalarınıza sızmadan veya onları etkilemeden önce durdurun. Fidye yazılımı dağıtmak için kullanılan kötüye kullanımları ve kötü amaçlı yazılımları önleyebilecek uç nokta güvenlik yazılımı kullanın.

- İzinsiz girişleri tespit edin. Ağları bölümlere ayırarak ve erişim haklarını ihtiyatlı bir şekilde atayarak davetsiz misafirlerin kuruluşunuzun içinde çalışmasını zorlaştırın. Bir saldırı meydana gelmeden önce olağandışı etkinlikleri tespit etmek için EDR veya MDR’yi kullanın.

- Kötü amaçlı şifrelemeyi durdurun. Fidye yazılımını tanımlamak için birden fazla farklı algılama tekniği kullanan ve hasarlı sistem dosyalarını geri yüklemek için fidye yazılımını geri döndüren ThreatDown EDR gibi Uç Nokta Tespit ve Yanıt yazılımını kullanın.

- Tesis dışında, çevrimdışı yedeklemeler oluşturun. Yedeklemeleri saldırganların erişemeyeceği bir yerde ve çevrimdışı olarak saklayın. Temel iş işlevlerini hızlı bir şekilde geri yükleyebileceğinizden emin olmak için bunları düzenli olarak test edin.

- İki kez saldırıya uğramayın. Salgını izole ettikten ve ilk saldırıyı durdurduktan sonra, tekrar saldırıya uğramamak için saldırganların, kötü amaçlı yazılımlarının, araçlarının ve giriş yöntemlerinin tüm izlerini kaldırmalısınız.

İş çözümlerimiz fidye yazılımının tüm kalıntılarını ortadan kaldırır ve yeniden virüse yakalanmanızı önler. İşletmenizi korumaya nasıl yardımcı olabileceğimiz hakkında daha fazla bilgi edinmek ister misiniz? Aşağıdan ücretsiz deneme sürümünü edinin.