Microsoft, bu ayın 2024 H1 Toplu Güncelleştirmesi’ni (diğer adıyla CU14) yükledikten sonra Exchange sunucularında Windows Genişletilmiş Korumayı otomatik olarak etkinleştiriyor.

Kimlik doğrulama geçişini ve ortadaki adam (MitM) saldırılarını azaltmak amacıyla Windows Server kimlik doğrulama işlevini güçlendirmek için Exchange Server 2019 CU14 (veya üstü) yüklenirken Genişletilmiş Koruma (EP) varsayılan olarak otomatik olarak açılacaktır.

Exchange Ekibi, “Bu, Kurulumun GUI sürümünü çalıştırırken ve Kurulumun komut satırı sürümünü, devre dışı bırakmak için /DoNotEnableEP veya /DoNotEnableEPFEEWS kurulum anahtarını kullanmadan çalıştırdığınızda meydana gelecektir” dedi.

“Sunucularınız EP kullanımına hazır değilse (örneğin, SSL köprüleme kullanıyorlarsa veya istemci ile sunucu TLS yapılandırması arasında uyumsuzluklar varsa) ve Kurulum sırasında EP etkinleştirmeyi devre dışı bırakmazsanız, bazı işlevler bozulabilir. CU14’ü yükledikten sonra.”

Yöneticilerin, Exchange sunucularında EP’yi değiştirmeden önce ortamlarını değerlendirmeleri ve Microsoft tarafından sağlanan ExchangeExtishedProtectionManagement PowerShell komut dosyasının belgelerinde belirtilen sorunları gözden geçirmeleri önerilir (bu komut dosyası, İnternet’e bağlı sistemlerde otomatik olarak kendini günceller).

EP etkinleştirildikten sonra sorunlarla karşılaşılırsa yöneticiler ya tüm EP ön koşullarının karşılandığından emin olabilir ya da özelliği kapatmak için komut dosyasını kullanabilir.

Ayrıca çevrimiçi sunucularda aynı PowerShell betiğini kullanarak Exchange Server’ın eski sürümlerinde (örn. Exchange Server 2016) EP’yi etkinleştirebilirler.

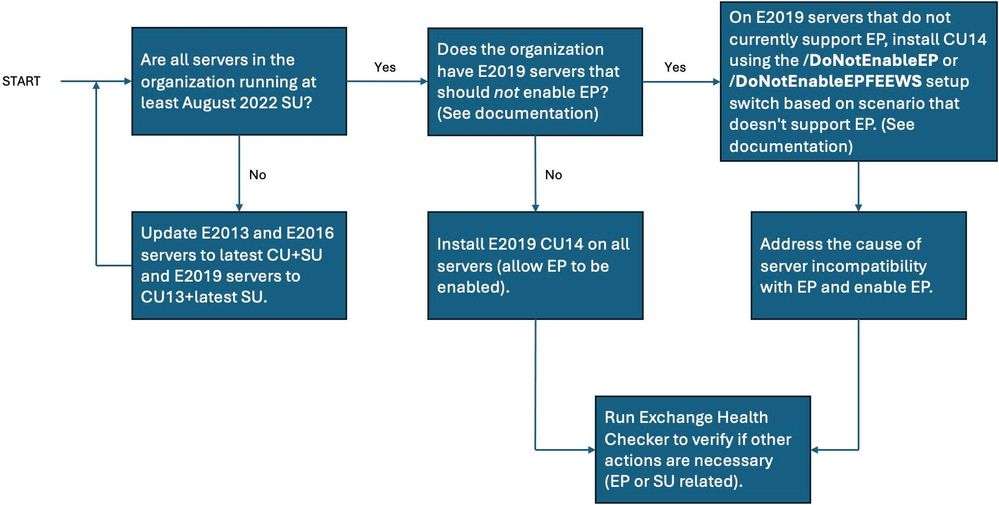

Redmond ayrıca, hala etkinleştirmeye ihtiyaç duyanların Exchange ortamlarını daha da güvenli hale getirmelerine yardımcı olmak için aşağıda yer alan takip edilmesi kolay karar akış grafiğini de yayınladı.

Microsoft, Exchange Server EP desteğini ilk olarak Ağustos 2022’de tanıttı; Ağustos 2022 Yaması Salı günü yayınlanan toplu güncellemeler, birkaç kritik öneme sahip Exchange güvenlik açığını giderdi (CVE-2022-21980, CVE-2022-24477Ve CVE-2022-24516), ayrıcalık artışına izin verir.

Redmond, saldırganların savunmasız sunucuları ihlal edemeyeceğinden emin olmak için yöneticilerin bu hataları düzeltmenin yanı sıra Genişletilmiş Korumayı da etkinleştirmeleri gerektiğini söyledi.

Aynı talep, uzak tehdit aktörlerinin NTLM geçiş saldırılarında ayrıcalıkları artırmasına olanak tanıyan CVE-2024-21410 güvenlik açığını tam olarak ele almak için bu Salı günü de yapıldı.

Bir yıl sonra şirket, CU14 dağıtıldıktan sonra tüm Exchange sunucularında Exchange Genişletilmiş Korumanın varsayılan olarak etkinleştirileceğini duyurdu.

Microsoft’un Ağustos 2023’te paylaşılan ve hangi güvenlik güncellemesinin yüklü olduğuna bağlı olarak sunduğu öneriler şunları içerir:

- Ağustos 2022 SU veya üzeri ve EP etkin: CU14’ü yükleyin (özel bir adım gerekmez).

- Ağustos 2022 SU veya üzeri, ancak EP henüz etkinleştirilmedi: CU14’ü, varsayılan “EP’yi Etkinleştir” ayarı açık kalacak şekilde yükleyin.

- Ağustos 2022 SU’dan önceki Exchange Server sürümü: “Sunucularınızı hemen en son SU’ya güncellemeniz için size düşünce ve duaların yanı sıra çok güçlü ama yumuşak bir rehberlik gönderiyoruz.”

Exchange Ekibi Ağustos 2023’te şunları söyledi: “Tüm müşterilerin kendi ortamlarında EP’yi etkinleştirmesini öneririz. Sunucularınız Ağustos 2022 SU veya sonraki SU’yu çalıştırıyorsa, o zaman zaten EP’yi destekliyorlardır.”

“Ağustos 2022 SU’dan daha eski herhangi bir sunucunuz varsa, sunucularınız sürekli olarak savunmasız olarak kabul edilir ve derhal güncellenmelidir. Ayrıca, Ağustos 2022 SU’dan daha eski herhangi bir Exchange sunucunuz varsa, sunucular arası iletişimi kesersiniz. EP etkinleştirilmiş sunucularla.”

Microsoft ayrıca bir yıl önce müşterilerini, acil durum güvenlik yamalarını dağıtmaya hazır olmaları için şirket içi Exchange sunucularını her zaman güncel tutmaları konusunda uyarmıştı.