Saldırganlar, kurumsal ortamlarda kalıcılığı korumak ve verileri söndürmek için Microsoft Exchange Gelen Kutusu kurallarını giderek daha fazla kullanıyor.

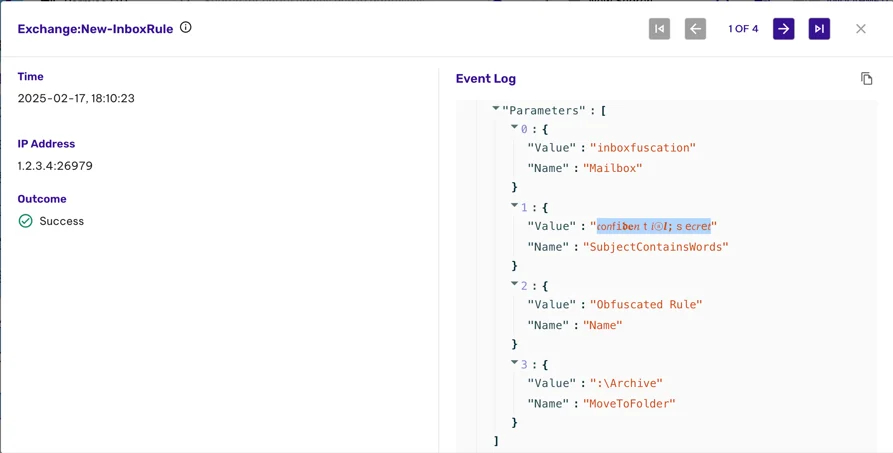

Yeni yayınlanan bir araç olan InboxFuscation, geleneksel güvenlik kontrollerini aşan kötü niyetli gelen kutusu kuralları oluşturmak için Unicode tabanlı gizlemeden yararlanır.

Permiso tarafından geliştirilen InboxFuscation Framework, saldırganların Exchange’in kural motorunu nasıl silahlandırabileceğini ve hem insan incelemesinden hem de kod tabanlı algılamadan kaçan gizli kalıcılık mekanizmalarını nasıl oluşturabileceğini gösteriyor.

Unicode tabanlı kaçırma

Geleneksel gelen kutusu kural saldırıları, açık metin anahtar kelimelerine ve mesajları yönlendirme veya silme gibi basit eylemlere dayanıyordu.

Bu tür kurallar, anahtar kelime tabanlı algılama ve Regex eşleştirme ile kolayca işaretlenir. InboxFuscation, ASCII karakterlerini görsel olarak özdeş unicode varyantlarıyla değiştirerek, sıfır genişlikli karakterleri enjekte ederek, çift yönlü metni manipüle ederek ve birden fazla gizleme tekniklerini birleştirerek bu paradigmayı dönüştürür.

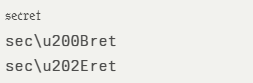

Örneğin, “gizli” kelimesi şu şekilde gizlenebilir:

Permiso, matematiksel alfanümerik semboller (U+1D4B6), sıfır genişlik alanları (U+200b) ve sağdan sola geçersiz kılma (U+202E) gibi karakter kategorilerini kullanarak, saldırganların Exchange-in-in-in-in-in-in çıktısı henüz işlevsel olarak hassas anahtar sözcükleri ile iyi huylu görünen kurallar oluşturabileceğini belirtti.

InboxFuscation ayrıca, e -postaları takvim klasörüne ileten veya kuralları görünmez ve geri alınamaz hale getirmek için boş karakterleri (\ u0000) ekleyen kurallar gibi işlevsel gizleme hileleri de sunar.

Tespit ve azaltma stratejileri

Geleneksel algılama araçları, ASCII tabanlı desen eşleşmesi ve görsel benzerlik olduğunu varsaydıkları için Unicode Obfusing’e karşı başarısız olur.

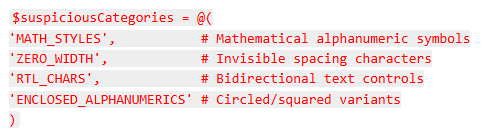

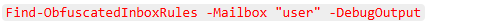

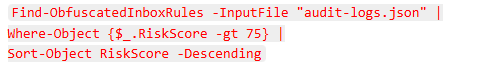

InboxFuscation’ın algılama çerçevesi, posta kutularındaki olayları analiz etmek ve çok adımlı kural oluşturma davranışlarını yeniden yapılandırmak için Permiso’nun hakem algılama modülünü genişletir. Anahtar bileşenler şunları içerir:

- Karakter kategorisi analizi

JSON, CSV, Exchange Export ve Microsoft 365 grafik API günlüklerini destekler.

- Kural denetimi ve tarihsel analiz

Yapılandırılmış çıktı Kural_adı, Posta Kutusu, Risk_score ve Unicode_Char_Count içerir.

Bu tehdidi azaltmak için, güvenlik ekipleri Unicode-Farklı Tespit Kuralları uygulamalı, kapsamlı gelen kutusu kural denetimleri yapmalı ve test ortamlarında gizlenmiş kuralları simüle etmelidir.

Kuruluşlar, şüpheli Unicode kategorilerini işaretlemek için değişim izleme boru hatlarını güncellemeli ve kural normalleştirme davranışlarını denetlemek için sanal alan ortamlarından yararlanmalıdır.

Her ne kadar bu Unicode gizleme teknikleri canlı saldırılarda henüz gözlenmemiş olsa da, teknik fizibiliteleri e -posta güvenlik duruşlarında kritik bir kör nokta ortaya koymaktadır.

Proaktif olarak Inboxfuscation’ın algılama çerçevesini benimseyerek ve Unicode tabanlı kaçırma mekaniğini anlayarak, savunucular ortaya çıkan APT taktiklerinin önünde kalabilir ve kurumsal iletişimleri gizli kalıcılık tekniklerinden koruyabilirler.

Günlük siber güvenlik güncellemeleri için bizi Google News, LinkedIn ve X’te takip edin. Hikayelerinizi öne çıkarmak için bizimle iletişime geçin.