Microsoft, Azure, Outlook ve OneDrive web portallarındaki son kesintilerin şirketin hizmetlerine yönelik Katman 7 DDoS saldırılarından kaynaklandığını onayladı.

Saldırılar, Microsoft tarafından Storm-1359 olarak izlenen ve kendilerine Anonim Sudan adını veren bir tehdit aktörüne atfediliyor.

Kesintiler, Outlook.com’un web portalının 7 Haziran’da, OneDrive’ın 8 Haziran’da ve Microsoft Azure Portal’ın 9 Haziran’da hedeflenmesiyle Haziran başında meydana geldi.

Microsoft, o sırada DDoS saldırılarına maruz kaldıklarını paylaşmadı ancak nedenin kendileri olduğunu ima ederek, bazı olaylar için “sorunu hafifletmek için yük dengeleme süreçleri uyguladıklarını” belirtti.

Microsoft, geçen hafta yayınlanan bir ön temel neden raporunda, DDoS saldırılarını ima ederek, ağ trafiğindeki ani artışın Azure kesintisine neden olduğunu belirtti.

Microsoft, “Ağ trafiğinde, bu sitelere yönelik trafiği yönetme yeteneğini etkileyen ve müşterilerin bu sitelere erişmesinde sorunlara yol açan bir ani artış belirledik” dedi.

Microsoft, Cuma günü yayınlanan bir Microsoft Güvenlik Yanıt Merkezi gönderisinde, bu kesintilerin Storm-1359 olarak izledikleri bir tehdit aktörü tarafından hizmetlerine yönelik bir Katman 7 DDoS saldırısından kaynaklandığını doğruladı.

Microsoft, “Haziran 2023’ün başlarından itibaren, Microsoft, kullanılabilirliği geçici olarak etkileyen bazı hizmetlere yönelik trafik artışlarını tespit etti. Microsoft, derhal bir soruşturma başlattı ve ardından Microsoft’un Storm-1359 olarak izlediği tehdit aktörü tarafından devam eden DDoS etkinliğini izlemeye başladı.”

“Bu saldırılar büyük olasılıkla kiralık bulut altyapısı, açık proxy’ler ve DDoS araçlarıyla birlikte birden çok sanal özel sunucuya (VPS) erişime dayanıyor.”

“Müşteri verilerine erişildiğine veya gizliliğinin ihlal edildiğine dair hiçbir kanıt görmedik.”

Katman 7 DDoS saldırısı, tehdit aktörlerinin hizmetleri çok büyük miktarda istekle ezerek uygulama düzeyini hedefleyerek hizmetlerin hepsini işleyemedikleri için askıda kalmasına neden olmalarıdır.

Microsoft, Anonymous Sudan’ın üç tür Katman 7 DDoS saldırısı kullandığını söylüyor: HTTP (S) sel saldırıları, Önbellek atlama ve Slowloris.

Her bir DDoS yöntemi, bir web hizmetini alt eder ve mevcut tüm bağlantıları kullanır, böylece artık yeni istekleri kabul edemezler.

İsimsiz Sudan kimdir?

Microsoft, tehdit aktörlerini Storm-1359 olarak takip ederken, bunlar daha çok Anonim Sudan olarak bilinir.

Anonim Sudan, Sudan’a karşı çıkan herhangi bir ülkeye saldırı düzenleyeceği uyarısında bulunarak Ocak 2023’te başlatıldı.

O zamandan beri grup, dünya çapındaki kuruluşları ve devlet kurumlarını hedef alarak DDoS saldırılarında veya çalıntı verileri sızdırmada onları alt etti.

Mayıs ayından itibaren grup, saldırıları durdurmak için ödeme talep ederek büyük kuruluşları hedef aldı. Saldırılar ilk olarak Scandinavian Airlines’ı (SAS) hedef aldı ve tehdit aktörleri DDoS saldırılarını durdurmak için 3.500 dolar talep etti.

Grup daha sonra Tinder, Lyft gibi Amerikan şirketlerinin web sitelerini ve ABD’deki çeşitli hastaneleri hedef aldı.

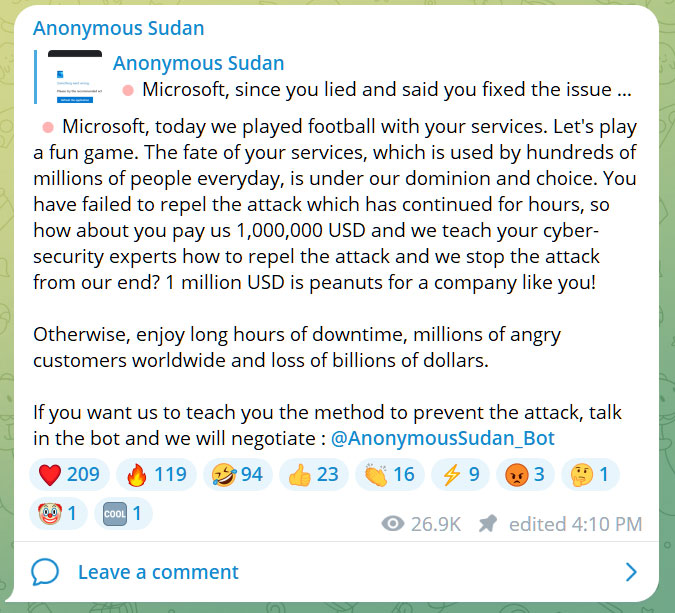

Anonymous Sudan, Haziran ayında dikkatlerini Microsoft’a çevirdi ve burada Outlook, Azure ve OneDrive için web’den erişilebilen portallara DDoS saldırıları başlattı ve saldırıları durdurmak için 1 milyon dolar talep etti.

“Saatlerce devam eden saldırıyı püskürtmeyi başaramadınız, peki bize 1.000.000 ABD Doları ödeyin, siber güvenlik uzmanlarınıza saldırıyı nasıl püskürteceklerini öğretelim ve saldırıyı bizim tarafımızdan durduralım? sizin gibi bir şirket,” diye talep etti grup.

Outlook’a yapılan DDoS saldırıları sırasında grup, bunların ABD’nin Sudan siyasetine müdahalesini protesto etmek için yapıldığını söyledi.

Anonymous Sudan, “ABD Dışişleri Bakanı’nın Amerika’nın Sudan’ı işgal etme olasılığı olduğunu söylemesi nedeniyle bu, ABD/Amerikan şirketlerine ve altyapısına karşı sürekli bir kampanyadır” dedi.

Bununla birlikte, bazı siber güvenlik araştırmacıları bunun yanlış bir bayrak olduğuna ve grubun olabileceğine inanıyor. Rusya ile bağlantılı yerine.

Bu bağlantı, grubun KILLNET ve “REvil” gibi diğer Rusya yanlısı gruplardan oluşan bir “DARKNET parlamentosu” oluşturduğunu iddia etmesiyle bu hafta daha da belirgin hale gelmiş olabilir.

Grubu, Avrupa bankacılık altyapısına yönelik yaklaşan saldırılar hakkında “72 saat önce, Rusya ve Sudan’dan üç hacker grubu başkanı DARKNET parlamentosunda düzenli bir toplantı yaptı ve ortak bir karara vardı” uyarısında bulundu.

“Bugün Avrupa bankacılık transfer sistemleri SEPA, IBAN, WIRE, SWIFT, WISE’ye yaptırımlar uygulamaya başlıyoruz.”

Avrupa bankacılık sistemlerine yönelik saldırıların başladığına dair herhangi bir belirti bulunmamakla birlikte, grup ellerinde önemli kaynaklar olduğunu ve finansal kurumların olası kesintilere karşı tetikte olması gerektiğini gösterdi.