Microsoft Bookings’teki bir güvenlik açığı kuruluşunuzu ciddi güvenlik risklerine maruz bırakabilir. Saldırganların ikna edici kimliğe bürünmeler oluşturmak, kimlik avı saldırıları başlatmak ve hassas verileri tehlikeye atmak için bu kusurdan nasıl yararlanabileceğini öğrenin.

Bilgi güvenliği odaklı firma Cyberis, Microsoft Bookings’te, saldırganların bir kuruluş içindeki kilit personelin son derece ikna edici taklitlerini oluşturmasına, TLS sertifikaları satın almasına veya Cloudflare gibi e-posta doğrulamasını kullanarak alan adlarını/hizmetlerini aktarmasına ve hesapları ele geçirmesine olanak tanıyan yeni bir güvenlik açığı keşfetti.

Bilginiz olsun diye söylüyorum, Microsoft Bookings randevu planlamak için kullanılan bir araçtır. Sorun, normalde zararsız olan bir özellikte yatıyor: Paylaşılan Rezervasyon Sayfaları. Varsayılan olarak, uygun özelliklere sahip kullanıcılar Microsoft 365 lisanslar bu sayfaları oluşturabilir. Bir kullanıcı Paylaşılan Rezervasyon Sayfası oluşturduğunda, Microsoft’un kimlik ve erişim yönetimi platformu olan Entra’da otomatik olarak buna karşılık gelen bir hesap oluşturulur.

Bir göre blog yazısı Cyberis’in yöneticisi Geoff Jones tarafından yayınlanan raporda sorun, hesap oluşturmanın çeşitli faktörlerden dolayı sorunlu olmasından kaynaklanıyor. İlk olarak, varsayılan ayar, uygun Microsoft 365 lisansına sahip herhangi bir kullanıcının, genellikle yöneticilerin yeni hesap oluşturma konusunda tek yetkiye sahip olduğu standart güvenlik protokollerini atlayarak Paylaşılan Rezervasyon Sayfaları oluşturmasına olanak tanır.

İkinci olarak, sistem genellikle öngörülebilir bir formatı takip ederek Rezervasyon Sayfası adına dayalı olarak e-posta adreslerini otomatik olarak oluşturur (örneğin, “Ad Soyadı”, “Ad Soyadı@” olur). Saldırganlar, meşru kullanıcılara benzeyen e-posta adresleri oluşturmak, kimlik avı ve kimlik hırsızlığına olanak sağlamak için bu öngörülebilirlikten yararlanabilir.

Bu hesaplar ayrıca, hem dahili hem de harici e-posta gönderip almalarına olanak tanıyan tam e-posta işlevselliğine sahiptir; bu da kötü amaçlı yazılım dağıtımına, kimlik avı saldırılarına ve hassas bilgilerin tehlikeye atılmasına yol açar.

Jones ayrıca, bu hesapların Exchange Yönetici Merkezi gibi standart yönetim araçlarında kolayca görülemediğini, bunun da yöneticilerin bunları tespit etmesini ve yönetmesini zorlaştırdığını açıklıyor. Bu gizli özellik, kuruluşun saldırı yüzeyini genişleterek, hesabın ele geçirilmesine karşı daha savunmasız hale getirir.

Hesabın ele geçirilmesi, eski çalışanların e-posta adreslerinin yeniden kullanılmasını, eşleşen e-posta adresleriyle Rezervasyon Sayfaları oluşturulmasını, harici hizmetler için şifrelerin sıfırlanmasını veya SSL sertifikaları için alan adı sahipliğinin doğrulanmasını içerebilir.

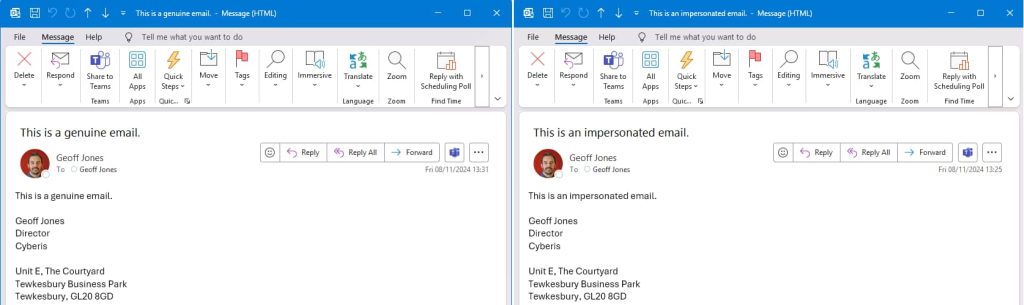

Jones’a göre saldırganlar, CEO gibi yüksek profilli bir hedefi taklit eden paylaşılan bir rezervasyon sayfası oluşturarak daha yüksek yetkiye sahip birinin kimliğine bürünmek ve ikna edici bir e-posta adresi oluşturmak için Microsoft 365’teki Rezervasyonlardan yararlanabilir. Örneğin, [email protected] olur [email protected].

Ayrıca meşru görünen e-postalar oluşturabilir, hedefle aynı profil resmini veya imzayı ekleyebilir ve diğer çalışanlara karşı son derece inandırıcı kimlik avı saldırıları başlatabilirler. Tespit mekanizmalarını atlayabilir ve kuruluş içindeki hassas bilgilere daha fazla erişimi olan bireyleri hedefleyebilirler.

Güvenlik açığı ötesine uzanıyor mevcut çalışanların kimliğine bürünmek. Saldırganlar, eski çalışanların adresleriyle eşleşen e-posta adresleriyle Rezervasyon sayfaları oluşturabilir, potansiyel olarak şifreleri sıfırlayabilir, e-posta adresine bağlı harici hizmetlere erişim sağlayabilir ve e-posta doğrulama mekanizmaları yoluyla SSL sertifikaları alarak alan adı sahipliğini doğrulayabilir.

Saldırganların Microsoft Booking’in güvenlik açıklarından yararlanma riskini azaltmak için kuruluşların gizli posta kutularını tanımlaması, rezervasyon erişimini kısıtlaması, gelen hesapları izlemesi, izinleri gözden geçirmesi ve yüksek değerli e-posta adreslerini güvence altına alması gerekir. Güvenlik yapılandırmasına yönelik proaktif bir yaklaşımla birleştirilen bu adımlar, saldırganların Microsoft Booking’in güvenlik açıklarından yararlanma riskini azaltabilir.

İLGİLİ KONULAR

- Bilgisayar Korsanları Veri Çalmak İçin MacOS’taki Microsoft Teams’i Kullanabilir

- Hacker Binlerce Microsoft ve Nokia Çalışan Bilgisini Sızdırdı

- Rus Geceyarısı Blizzard, Microsoft aracılığıyla Birleşik Krallık İçişleri Bakanlığı’nı ihlal etti

- MSP’ler için NAKIVO Yedekleme Çözümü: Microsoft 365 için Veri Koruma

- ZDI, Microsoft’u Geçen Hafta Salı Yaması’nda Kredilendirmediği İçin Eleştirdi