Ağustos 2025’te Salı günü Microsoft toplam 111 Microsoft güvenlik açığı düzeltildi. Bunlardan birkaçı insanların başvurması için çok önemlidir.

Bir teknoloji uzmanı olmasanız bile, Windows sisteminizi güncel tutmak, kendinizi çevrimiçi tehditlerden korumanın en basit ve en etkili yollarından biridir. Microsoft, her ayın ikinci Salı günü “Patch Salı” adlı önemli güncellemeleri yayınladı. Bu güncellemeler güvenlik sorunlarını giderir ve Windows sisteminizi güncel tutar.

Windows 11’inizi güncellemek için adım adım bir kılavuz (eski sürümler için biraz farklı olabilir) Bilgisayar bu Ağustos 2025:

1. Açık Ayarlar

- Başlat düğmesine tıklayın (ekranınızın sol altındaki Windows logosu).

- Ayarlara tıklayın (küçük bir dişli gibi görünüyor).

2. Git Windows Güncellemesi

- Ayarlar penceresinde, Windows güncellemesini arayın (genellikle soldaki menünün altında).

- Windows güncellemesine tıklayın.

3. Güncellemeleri kontrol edin

- Bir düğme göreceksin Güncellemeleri kontrol edin. Tıklayın.

- Windows şimdi Ağustos 2025 Patch Salı güncellemelerini arayacak.

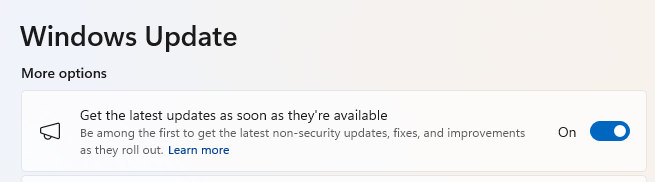

Otomatik güncellemeleri daha önce seçtiyseniz, şunu görebilirsiniz:

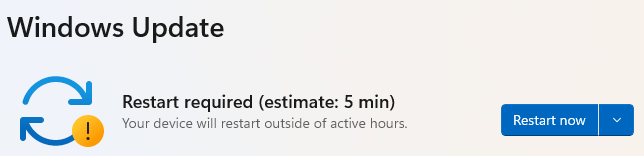

Ve bu:

- Bu, tek yapmanız gereken sisteminizi yeniden başlatmak ve güncellemeyi bitirdiğiniz anlamına gelir.

- Değilse, aşağıdakilere devam edin.

4. İndir ve Kurul

- Güncellemeler bulunursa, hemen indirmeye başlarlar. Bu bittiğinde, Düzenlemek veya Şimdi yeniden başlat.

- Tıklamak Düzenlemek Gerekirse ve herhangi bir bilgi istemini takip edin. Bilgisayarınızın genellikle güncellemeyi bitirmek için yeniden başlatılması gerekir. Eğer öyleyse, tıklayın Şimdi yeniden başlat.

5. Çift kontrol edin Her Şey Güncellenir

- Yeniden başlattıktan sonra Windows güncellemesine geri dönün ve tekrar kontrol edin. Eğer diyorsa Sen güncelsinhepiniz hazırsınız!

Güvenlik açıkları

111 sabit kusurdan birkaçı öne çıkıyor. Bu turun neden önemli olduğuna bakalım.

CVE-2025-50165: Microsoft Graphics bileşeninde güvenilmeyen işaretçi ayrımı, yetkisiz bir saldırganın bir ağ üzerinden kod yürütmesine izin verir.

Bu güvenlik açığı, kullanıcı etkileşimi olmadan kullanılabilir ve örneğin, bir Office belgesinde veya diğer belgelere ve dosyalara özel olarak bir hedef gönderilerek kullanılabilir. Başarılı sömürü, temelde makinenizin kontrolünde olduğu anlamına gelen keyfi uzaktan kumanda kodunun (RCE) izin verir.

CVE-2025-53766: Windows GDI+ ‘da yığın tabanlı arabellek taşması, yetkisiz bir saldırganın bir ağ üzerinden kod yürütmesine izin verir.

Bir yazılım uygulaması içindeki bir bellek alanı adres sınırına ulaştığında ve bitişik bir bellek bölgesine yazdığında bir tampon taşması oluşur.

GDI+ (Grafik Aygıt Arabirimi Plus), Windows işletim sisteminin, uygulamaların ekranlarda ve yazıcılarda grafik ve biçimlendirilmiş metin görüntülemesi için bir yol sağlayan bir bileşenidir.

Bir saldırgan, bir kurbanı özel olarak hazırlanmış bir metafile içeren bir belge indirmeye ve açmaya ikna ederek bu güvenlik açığını tetikleyebilir. Bu güvenlik açığının başarılı bir şekilde kullanılması, hedefin katılımı olmadan özel olarak hazırlanmış bir metafile içeren belgeleri ayrıştıran web hizmetlerinde uzaktan kod yürütülmesine veya bilgi açıklamasına neden olabilir. En kötü senaryoda, bir saldırgan özel olarak hazırlanmış bir metafile içeren belgeleri yükleyerek web hizmetlerindeki bu güvenlik açığını tetikleyebilir.

Sadece tehditler hakkında rapor vermiyoruz, onları kaldırıyoruz

Siber güvenlik riskleri asla bir başlığın ötesine yayılmamalıdır. Bugün MalwareBebytes’i indirerek tehditleri cihazlarınızdan uzak tutun.