APLHV olarak da bilinen BlackCat fidye yazılımı grubunun bir bağlı kuruluşu, MGM Resorts’un operasyonlarını kesintiye uğratan ve şirketi BT sistemlerini kapatmaya zorlayan saldırının arkasında yer alıyor.

BlackCat fidye yazılımı grubu bugün yaptığı açıklamada, Cuma gününden bu yana MGM’nin altyapısına sızdıklarını ve şirketin dahili altyapıyı devre dışı bırakmasının ardından 100’den fazla ESXi hipervizörünü şifrelediklerini iddia ediyor.

Çete, ağdan veri sızdırdıklarını ve MGM’nin bazı altyapısına erişimi sürdürdüklerini, fidye ödeme konusunda anlaşmaya varılmadığı takdirde yeni saldırılar düzenlemekle tehdit ettiklerini söylüyor.

Fidye yazılımı dağıtıldı, MGM verileri çalındı

BlackCat/ALPHV yöneticisi dün BleepingComputer’a MGM saldırısını “reklamlarından” birinin (bağlı kuruluş) gerçekleştirdiğini ve bunun Mart ayında Western Digital’i hackleyenle aynı aktör olmadığını söyledi.

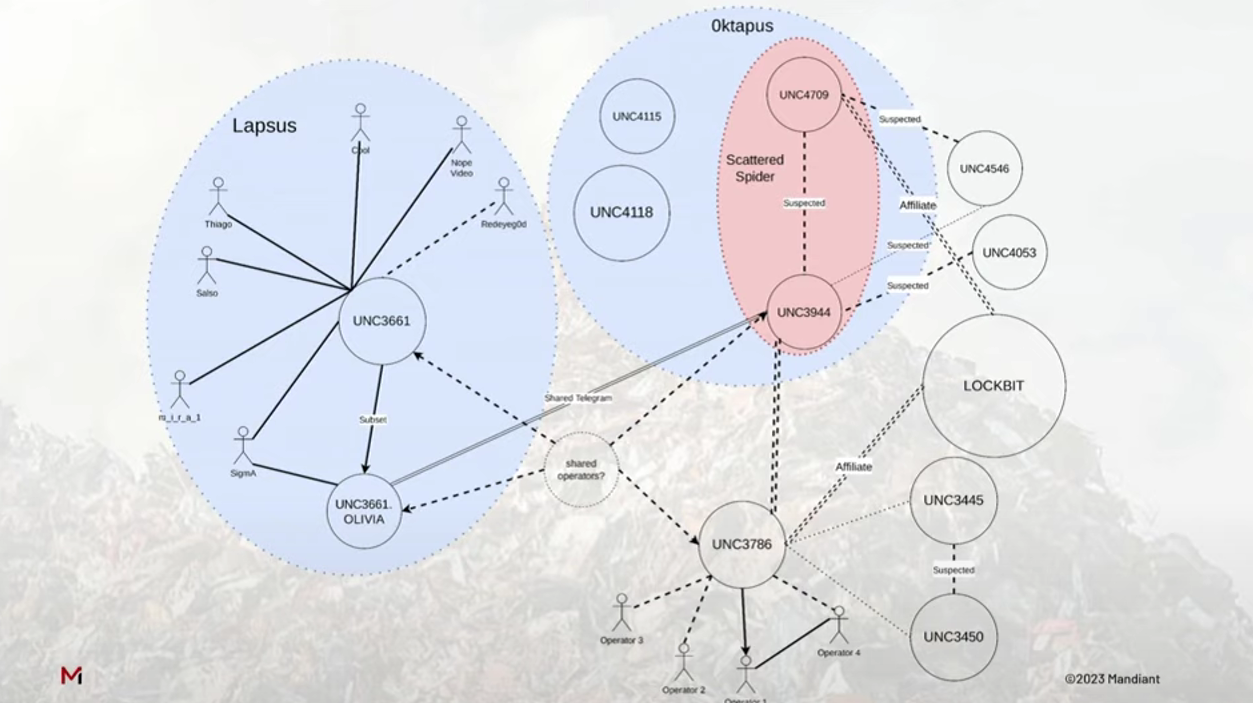

Konuyla ilgili kaynaklara atıfta bulunulması, çevrimiçi raporlar [1, 2] MGM Resorts’u ihlal eden tehdit aktörünün siber güvenlik şirketleri tarafından Scattered Spider (Crowdstrike) olarak takip edildiğini söylüyorlar.

Diğer şirketler aynı tehdit aktörünü izlemek için farklı isimler kullanıyor: 0ktapus (Group-IB), UNC3944 (Mandiant) ve Scatter Swine (Okta).

Bloomberg muhabirlerine göre Scattered Spider, perşembe günü ABD Menkul Kıymetler ve Borsa Komisyonu’nda saldırıda çalınan müşteri verilerinin sızmasını önlemek için saldırgana ödeme yapılacağı yönünde güçlü bir ipucu veren Caesars Entertainment’ın ağını da ihlal etti. Fidye talebinin 30 milyon dolar olduğu iddia edildi.

BlackCat bugün yaptığı açıklamada, MGM Resorts’un sağlanan iletişim kanalı konusunda sessiz kaldığını ve şirketin fidye ödemesi konusunda pazarlık yapma niyetinde olmadığını belirtti.

Bilgisayar korsanları, MGM’den gördükleri tek eylemin ihlale yanıt olarak “Okta Agent sunucularında gizlendiğimizi öğrendikten sonra Okta Sync sunucularının her birinin bağlantısını kesmek” olduğunu vurguladı.

Saldırgan, etki alanı denetleyicisinin karma dökümlerinden kurtaramadığı şifreleri koklamaya çalıştığını iddia ediyor.

BlackCat yaptığı açıklamada, senkronizasyon Okta sunucularının kapatılmasına rağmen bilgisayar korsanlarının ağda varlığını sürdürdüğünü söyledi.

MGM’nin Okta ortamında hâlâ süper yönetici ayrıcalıklarına ve şirketin Azure kiracısında Genel Yönetici izinlerine sahip olduklarını iddia ettiler.

MGM’nin bu eylemi gerçekleştirdiğini ve şirketin sağlanan sohbet üzerinden müzakere yapma niyetinde olmadığını gören tehdit aktörü, fidye yazılımı saldırısını gerçekleştirdiklerini söyledi.

“Bir gün bekledikten sonra, 11 Eylül’de ortamlarındaki 100’den fazla ESXi hipervizörüne karşı, iletişime geçmeye çalışıp başarısız olduktan sonra fidye yazılımı saldırılarını başarıyla başlattık. Bu, olayın kontrol altına alınmasına yardımcı olmak için dışarıdan firmaları getirdikten sonra oldu,” – BlackCat/ALPHV.

Şu anda bilgisayar korsanları, MGM’den ne tür veri çaldıklarını bilmediklerini ancak MGM ile bir anlaşmaya varılmadıkça ilgili bilgileri çıkarıp çevrimiçi olarak paylaşacaklarına söz verdiklerini söylüyor.

BlackCat, şirketi daha fazla ödeme yapması konusunda baskı altına almak için, MGM’nin altyapısına olan mevcut erişimlerini “ek saldırılar gerçekleştirmek” amacıyla kullanmakla tehdit etti.

BleepingComputer, BlackCat’in iddialarını bağımsız olarak doğrulayamadı ve MGM, e-postalarımıza yanıt vermedi.

Dağınık Örümcek Kimdir?

Scattered Spider’ın, kurumsal ağları ihlal etmek için çok çeşitli sosyal mühendislik saldırıları kullandığı bilinen bir grup tehdit aktörü olduğuna inanılıyor.

Bu saldırılar arasında, kullanıcıları kimlik bilgilerini sağlamaları için kandırmak amacıyla yardım masası personelinin kimliğine bürünme, hedeflenen mobil cihazın telefon numarasını ele geçirmek için SIM takas saldırıları ve çok faktörlü kimlik doğrulama kodlarına erişim kazanmak için MFA yorgunluğu ve kimlik avı saldırıları yer alıyor.

BDT ülkelerinden gelen çoğu fidye yazılımı kuruluşundan farklı olarak araştırmacılar, bilgisayar korsanlığı yapan grubun 16-22 yaş arası İngilizce konuşan gençlerden ve genç yetişkinlerden oluştuğuna inanıyor.

Ayrıca araştırmacılar, benzer taktikler nedeniyle grubun, üyeler ve taktikler açısından benzer bir yapıya sahip olan Lapsus$ hack grubuyla örtüştüğüne inanıyor.

kaynak: Mandiant

‘0ktapus’ adı verilen bir Dağınık Örümcek kampanyası, Okta kimlik bilgilerini ve 2FA kodlarını çalmak için 130’dan fazla kuruluşu hedeflemek için kullanıldı; bu hedeflerden bazıları arasında T-Mobile, MetroPCS, Verizon Wireless, AT&T, Slack, Twitter, Binance, KuCoin, CoinBase yer alıyor. , Microsoft, Epic Games, Riot Games, Evernote, AT&T, HubSpot, TTEC ve Best Buy.

Tehdit aktörleri bir ağı ihlal ettikten sonra, güvenliği ihlal edilmiş bir cihaza yüksek erişim elde etmek için Kendi Savunmasız Sürücünüzü Getir saldırılarını kullanma geçmişlerine sahiptirler. Bu erişim daha sonra ağ üzerinde daha fazla yayılmak, verileri çalmak ve sonuçta yönetici kimlik bilgilerine erişim sağlamak için kullanılır.

Yönetici kimlik bilgilerine erişim sağladıklarında, tek oturum açma yönetimini ele geçirmek, yedekleri yok etmek ve son zamanlarda cihazları şifrelemek için BlackCat/ALPHV fidye yazılımını dağıtmak gibi başka saldırılar da gerçekleştirebilirler.

Fidye yazılımı bileşeni, bilgisayar korsanlığı grubunun nispeten yeni bir taktiği olsa da, saldırılarının neredeyse tamamı, verileri yayınlamama veya bir şifreleyici alma karşılığında milyon dolarlık fidye talep ettikleri gasp içeriyor.