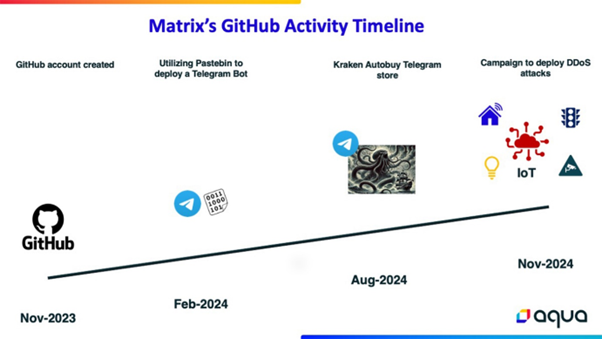

Siber güvenlik araştırmacıları, “Matrix” takma adını kullanan bir tehdit aktörüne atfedilen yaygın bir Dağıtılmış Hizmet Reddi (DDoS) kampanyasını ortaya çıkardı.

Küresel ölçeği ve aktörün düşük teknik karmaşıklığıyla karakterize edilen bu kampanya, hazır araçların nispeten deneyimsiz saldırganların bile önemli saldırılar gerçekleştirmesine olanak sağladığı, gelişen siber tehdit ortamını vurguluyor.

Kampanyaya Genel Bakış

Matrix’in işleyişi, çok gelişmiş olmasa da, büyük ölçekli siber saldırıları düzenlemek için erişilebilir genel komut dosyalarından ve açık kaynak araçlarından nasıl yararlanılabileceğini gösteriyor.

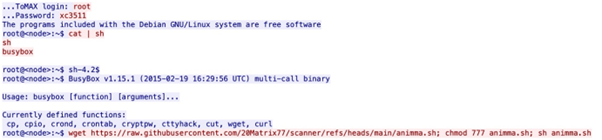

Tehdit aktörü, kaba kuvvet saldırıları kullanarak ve zayıf kimlik bilgilerinden yararlanarak, başta IoT ve kurumsal sistemler olmak üzere internete bağlı cihazlardaki güvenlik açıklarını ve yanlış yapılandırmaları hedefler.

Analyze cyber threats with ANYRUN's powerful sandbox. Black Friday Deals : Get up to 3 Free Licenses.

Operasyon, DDoS saldırıları için güvenliği ihlal edilmiş cihazları kullanarak, önemli ölçüde küresel kesintiye neden olabilecek bir botnet oluşturuyor.

- Araçlar ve Yöntemler: Matrix, yönlendiriciler, DVR’ler, kameralar ve telekom ekipmanlarındaki güvenlik açıklarından yararlanmak için çeşitli genel komut dosyaları kullanır. Dikkate değer güvenlik açıkları arasında CVE-2017-18368 (ZTE yönlendiricilerine komut ekleme) ve CVE-2021-20090 (Arcadyan ürün yazılımı güvenlik açığı) yer alıyor.

- Hedeflenen Cihazlar: Birincil hedefler, IP kameralar, yönlendiriciler ve DVR’ler gibi hafif güvenliğe sahip IoT cihazlarıdır. Kampanya aynı zamanda Hadoop’un YARN ve HugeGraph sunucuları gibi yanlış yapılandırılmış hizmetlerden yararlanarak kurumsal sistemleri de kapsıyor.

- Coğrafi Odak: Operasyon ağırlıklı olarak Asya-Pasifik bölgesindeki, özellikle Çin ve Japonya’daki cihazları hedef alırken, Rusya ve Ukrayna’yı koruyarak jeopolitik amaçlardan ziyade finansal nedenleri öne sürüyor.

Altyapının Detaylı Analizi

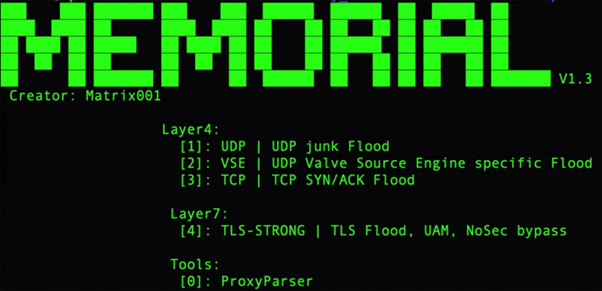

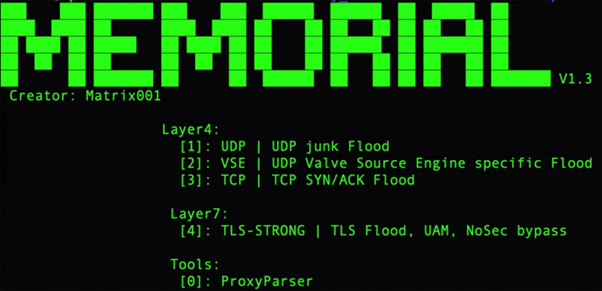

Matrix, botnet’i yönetmek ve genişletmek için çeşitli araçlar kullanır. Matrix tarafından kullanılan GitHub depolarının analizi, diğer açık kaynaklı projelerden uyarlanan Python, Shell ve Golang komut dosyalarına güvenildiğini ortaya koyuyor.

Bu strateji, mevcut araçların sıfırdan geliştirilmek yerine özelleştirildiği bir senaryo çocuk yaklaşımını gösterir.

İstismar Edilen Güvenlik Açıkları

Kampanya, çeşitli cihazlardaki hem yeni hem de eski güvenlik açıklarından yararlanıyor. Kullanılan kritik güvenlik açıklarından bazıları şunlardır:

Bu güvenlik açıkları, saldırganların cihazları tehlikeye atmasına ve onları DDoS saldırıları için düzenlenen botnet’e eklemesine olanak tanır.

Aqua Nautilus’un bulguları endişe verici bir eğilimi vurguluyor: Siber saldırı yeteneklerinin demokratikleşmesi.

Yapay zeka araçları ve çok sayıda hackleme kaynağı sayesinde, düşük vasıflı aktörler bile karmaşık saldırılar gerçekleştirebilir. Bunun dünya çapındaki siber güvenlik stratejileri üzerinde önemli etkileri vardır.

Matrix gibi aktörlerin oluşturduğu tehdide yanıt olarak kuruluşlara şunları yapmaları yönünde çağrıda bulunuluyor:

- Varsayılan Güvenlik Ayarlarını Güçlendirin: Ağa bağlı tüm cihazlardaki varsayılan şifreleri değiştirin ve ürün yazılımını düzenli olarak güncelleyin.

- Ağ Segmentasyonunu Uygulayın: Saldırı yüzeylerini azaltmak için kritik sistemleri IoT cihazlarından yalıtın.

- İzleyin ve Yanıtlayın: Olağandışı ağ etkinliğini izlemek ve olası tehditlere anında yanıt vermek için gelişmiş tehdit algılama sistemlerini kullanın.

DDoS saldırılarının ekonomik etkisi önemli olabilir; hizmet kesintilerine neden olarak işletmeleri ve kritik altyapıyı etkileyebilir.

Dahası, Matrix’in botnet’inin ele geçirdiği cihazlar gelecekteki saldırılarda kullanılabilir ve bu da tehdidin yakın hedeflerin ötesine geçmesine neden olabilir.

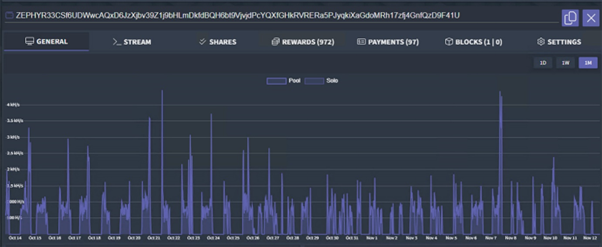

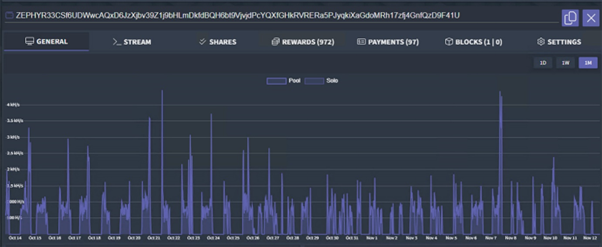

İlginçtir ki Matrix ayrıca ZEPHYR madeni parasını hedef alan bir kripto para madenciliği operasyonu yürüttü, ancak finansal kazanç minimum düzeydeydi.

Bu, DDoS saldırılarının ötesinde çeşitli yasa dışı faaliyetler gerçekleştirebilen botnet’lerin ikili kullanım doğasını göstermektedir.

Matrix’in kampanyası, bağlantılı dünyamızın doğasında var olan güvenlik açıklarını net bir şekilde hatırlatıyor.

Bilgisayar korsanlığı araçlarının ve kaynaklarının erişilebilirliği nedeniyle siber tehditler gelişmeye devam ederken, hem bireylerin hem de kuruluşların bu tür küresel tehditlere karşı korunmak için siber güvenlik önlemlerini geliştirmeleri gerekiyor.

Bu kampanya, giderek daha fazla güvendiğimiz dijital altyapıyı korumak için güçlü siber savunma stratejilerine olan acil ihtiyacın altını çiziyor.

KOBİ ve MSP Siber Güvenlik Liderleri için 2024 MITRE ATT&CK Sonuçlarından Yararlanma – Ücretsiz Web Seminerine Katılın