MacOS için AWS Client VPN’de, yönetici olmayan kullanıcılara yerel ayrıcalık yükseltme riski oluşturan kritik bir kusur açıklandı.

CVE-2025-11462 olarak takip edilen güvenlik açığı, saldırganların istemcinin günlük döndürme mekanizmasını kötüye kullanarak kök ayrıcalıkları elde etmesine olanak tanıyor.

AWS Client VPN, Windows, macOS ve Linux platformlarında AWS’ye ve şirket içi kaynaklara erişimi güvence altına alan, yönetilen, istemci tabanlı bir VPN hizmetidir.

AWS İstemcisi VPN macOS İstemcisi LPE Güvenlik Açığı

MacOS istemci sürümleri 1.3.2’den 5.2.0’a kadar olan sürümlerde, otomatik günlük döndürme sırasında günlük hedefi dizininin hatalı şekilde doğrulanması, yönetici olmayan yerel bir hesabın, oluşturulan günlük dosyasından /etc/crontab gibi ayrıcalıklı bir sistem konumuna sembolik bir bağlantı oluşturmasına izin verir.

Saldırgan, günlük girişlerini yazan dahili bir API uç noktasını çağırarak, sembolik bağlantılı dosyaya rastgele içerik ekleyebilir. Günlük döndükten sonra geçerli bir cron işi olarak oluşturulan içerik, bir sonraki cron aralığında kök ayrıcalıklarıyla yürütülür.

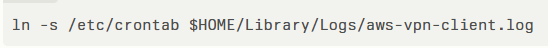

Bir kavram kanıtı, kullanım sürecini gösterir. İlk olarak saldırgan bir sembolik bağlantı oluşturur:

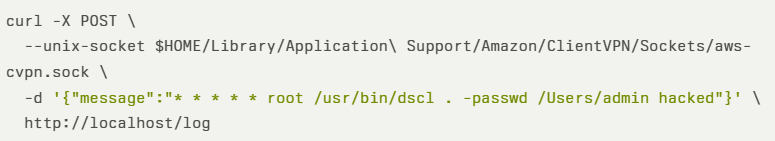

Daha sonra, özel bir cron girişi yazmak için dahili API çağrısını tetiklerler:

Günlüğün döndürülmesi üzerine kötü amaçlı cron hattı, kök düzeyinde parola değiştirme yetenekleri sağlayarak ayrıcalıkları etkili bir şekilde yükseltir. Özellikle Windows ve Linux istemcileri etkilenmeden kalır.

| Risk Faktörleri | Detaylar |

| Etkilenen Ürünler | macOS 1.3.2 ila 5.2.0 sürümleri için AWS Client VPN Client |

| Darbe | Kök ayrıcalıklarına yerel ayrıcalık yükseltme |

| Kullanım Önkoşulları | Güvenlik açığı bulunan bir macOS ana bilgisayarında yerel, yönetici olmayan kullanıcı |

| CVSS 3.1 Puanı | 7,8 (Yüksek) |

Azaltmalar

AWS, AWS Client VPN Client sürüm 5.2.1’de CVE-2025-11462’yi ele almıştır. 1.3.2’den 5.2.0’a kadar olan sürümleri çalıştıran kullanıcıların bu güvenlik açığını azaltmak için hemen yükseltme yapması gerekir.

Etkili bir geçici çözüm bulunmadığından, hızlı yükseltme çok önemlidir. Yöneticiler, istemci yazılımı sürümlerini doğrulamalı ve 5.2.1 veya sonraki sürümlerin varlığını onaylamalıdır.

CVSS 3.1’in önem derecesine göre 7,8 (Yüksek) puanı göz önüne alındığında, macOS’ta AWS Client VPN’den yararlanan kuruluşların yama dağıtımına öncelik vermesi ve yetkisiz sembolik bağlantılar için günlük dizinlerini denetlemesi gerekir.

Cyber Awareness Month Offer: Upskill With 100+ Premium Cybersecurity Courses From EHA's Diamond Membership: Join Today