Kötü niyetli bilgisayar korsanları, hedefin takvimine eklenen bir bağlantıyla başlayan saldırılarda kripto para birimi alanındaki insanları hedef alıyor. Calendlyrandevuları ve toplantıları planlamak için popüler bir uygulama. Saldırganlar, yerleşik kripto para birimi yatırımcılarının kimliğine bürünerek bir video konferans görüşmesi planlamayı talep ediyor. Ancak dolandırıcılar tarafından sağlanan toplantı bağlantısına tıklamak, kullanıcının sessizce kötü amaçlı yazılım yükleyen bir komut dosyasını çalıştırmasını ister. Mac os işletim sistemi sistemler.

KrebsOnSecurity yakın zamanda Web için yeni bir blockchain platformu oluşturmak için yatırım arayan bir startup’ta çalışan bir okuyucudan haber aldı. Okuyucu, bu hikayede isminin kullanılmaması koşuluyla konuştu, bu yüzden basitlik adına onu arayacağız. Doug.

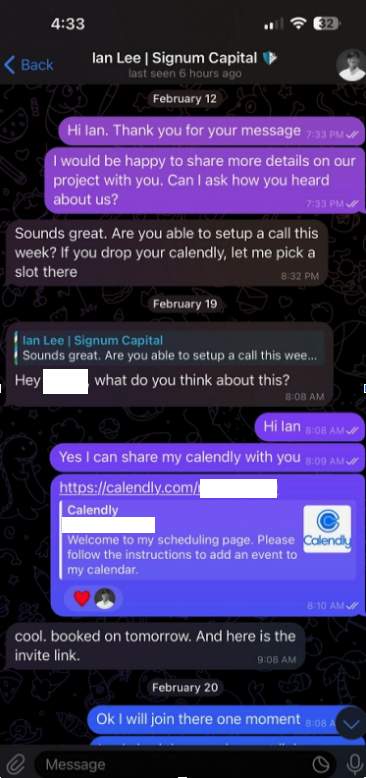

Kripto para sahnesinde yer alan Doug aynı zamanda anlık mesajlaşma platformunda da aktif Telgraf. Bu ayın başlarında Telegram’da profil adı, resmi ve açıklamasında kendisinin olduğunu söyleyen biri Doug’a yaklaştı. Ian Leeitibaren Sermaye İşaretiSingapur merkezli köklü bir yatırım şirketi. Profil ayrıca şuraya da bağlandı: Bay Lee’nin Twitter/X hesabıaynı profil resmini içeren.

Yatırımcı, Doug’ın girişimini finansal olarak desteklemekle ilgilendiğini ifade etti ve Doug’a, yatırım olanaklarını tartışmak üzere bir video görüşmesi için zaman bulup bulamayacağını sordu. Elbette, dedi Doug, işte Calendly profilim, rezervasyon yaptır, o zaman yaparız.

Bay Lee ile planlanan toplantının günü ve saati geldiğinde Doug takvimindeki toplantı bağlantısına tıkladı ama hiçbir şey olmadı. Doug daha sonra Telegram’daki Bay Lee hesabına mesaj atarak video platformunda bir tür teknoloji sorunu olduğunu ve BT çalışanlarının farklı bir toplantı bağlantısı kullanmayı önerdiğini söyledi.

Doug yeni bağlantıya tıkladı ancak video konferans uygulamasını açmak yerine Mac’inde video hizmetinin teknik sorunlar yaşadığını belirten bir mesaj belirdi.

Mesajda “Bazı kullanıcılarımız hizmetimizle ilgili sorunlarla karşılaşıyor” yazıyordu. “Bu sorunları çözmek için aktif olarak çalışıyoruz. Lütfen bu komut dosyasına geçici bir çözüm olarak bakın.”

Doug, senaryoyu kendisinin çalıştırdığını ancak bundan sonra hiçbir şey olmadığını ve video konferans uygulamasının hâlâ başlamadığını söyledi. Bay Lee rahatsızlıktan dolayı özür diledi ve toplantılarını yeniden planlamaları gerektiğini söyledi ancak Doug’ın takip eden mesajlarından hiçbirine yanıt vermedi.

Doug, Bay Lee ile kaçırılan toplantının bir kötü amaçlı yazılım saldırısı olabileceğini günler sonra fark etti. Konuşmayı yeniden gözden geçirmek için Telegram müşterisine geri dönen Doug, potansiyel yatırımcısının toplantı bağlantısını ve diğer konuşma parçalarını ortak sohbet geçmişinden sildiğini keşfetti.

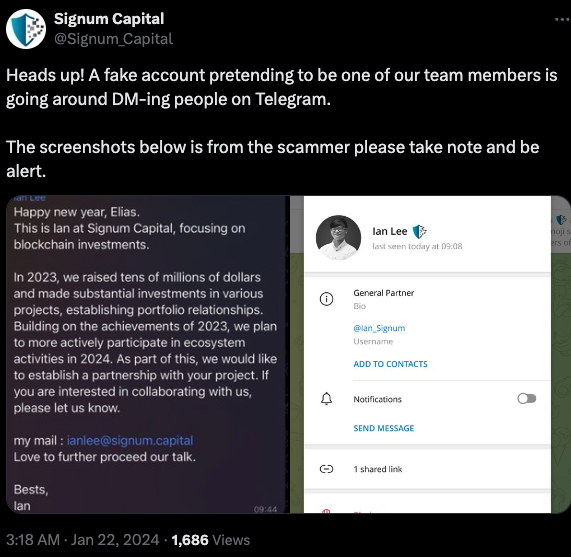

İçinde bir gönderi geçen ay Twitter/X hesabına, Sermaye İşareti Bay Lee’nin çalışanı gibi davranan sahte bir profilin Telegram’da insanları dolandırmaya çalıştığı konusunda uyardı.

Doug’ın çalıştırdığı dosya, macOS sistemlerinde çalıştırılmak üzere tasarlanmış kötü amaçlı bir truva atını indirip çalıştıran basit bir Apple Komut Dosyasıdır (dosya uzantısı “.scpt”). Ne yazık ki Doug, önemli belgelerini yedekleyerek, şifrelerini değiştirerek ve ardından macOS’u bilgisayarına yeniden yükleyerek kandırıldığına karar verdikten sonra çıldırdı. Bu tamamen mantıklı bir yanıt olsa da, komut dosyası tarafından Mac’ine aktarılan gerçek kötü amaçlı yazılıma sahip olmadığımız anlamına geliyor.

Ancak Doug’da hâlâ toplantı bağlantısı tıklatılarak indirilen kötü amaçlı komut dosyasının bir kopyası var (bu bağlantıyı sunan çevrimiçi toplantı sahibi artık çevrimdışı). Google’da bu komut dosyasından bir dizi metin arandığında, kripto para birimi güvenlik firmasının Aralık 2023 tarihli bir blog gönderisi ortaya çıkıyor Yavaş Sis Kuzey Kore devlet destekli bilgisayar korsanlarının Telegram’a yönelik kimlik avı saldırıları hakkında.

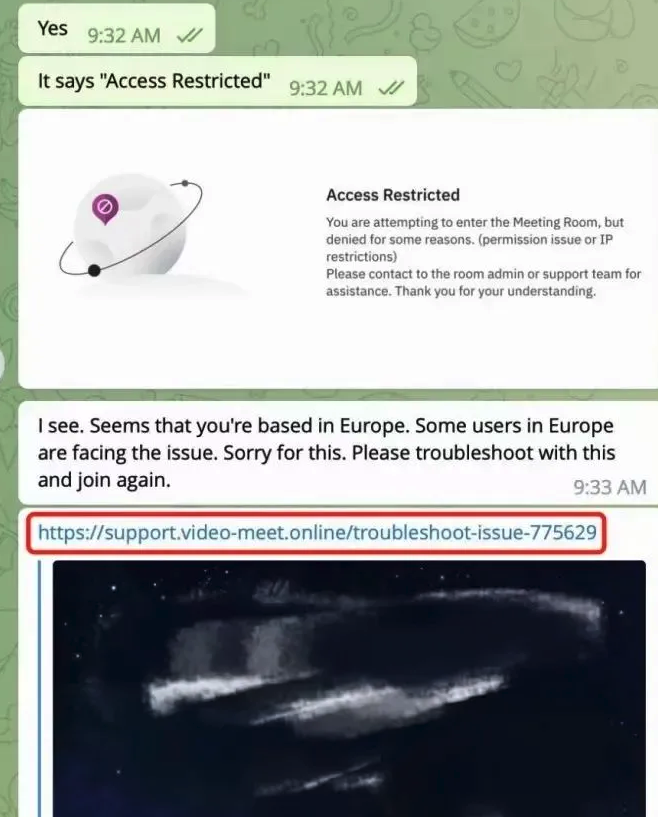

SlowMist, “Proje ekibi bağlantıya tıkladığında bir bölge erişim kısıtlamasıyla karşılaşıyor” diye yazdı. “Bu noktada Kuzey Koreli bilgisayar korsanları, ekibi ‘konum değiştiren’ kötü amaçlı bir komut dosyası indirmeye ve çalıştırmaya ikna ediyor. Proje ekibi buna uyduktan sonra bilgisayarları bilgisayar korsanlarının kontrolüne giriyor ve bu da fonların çalınmasına yol açıyor.”

Resim: SlowMist.

SlowMist, Kuzey Kore kimlik avı dolandırıcılığının, kötü amaçlı bağlantılar eklemek ve kimlik avı saldırıları başlatmak için Calendly toplantı planlama sisteminin “Özel Bağlantı Ekle” özelliğini etkinlik sayfalarında kullandığını söylüyor.

Blog yazısı şöyle açıklıyor: “Calendly çoğu proje ekibinin günlük çalışma rutinleriyle iyi bir şekilde bütünleştiğinden, bu kötü amaçlı bağlantılar kolayca şüphe uyandırmaz.” “Sonuç olarak, proje ekipleri yanlışlıkla bu kötü amaçlı bağlantılara tıklayabilir, kötü amaçlı kod indirebilir ve çalıştırabilir.”

SlowMist, kötü niyetli bağlantı tarafından indirilen kötü amaçlı yazılımın Kuzey Koreli bir bilgisayar korsanlığı grubundan geldiğini söyledi.MaviNoroffHangi Kaspersky Laboratuvarları bir alt grup olduğunu söylüyor Lazarus hack grubu.

Kaspersky, Aralık 2023’te BlueNoroff hakkında şunları yazdı: “Bankaları, kumarhaneleri, finans teknolojisi şirketlerini, POST yazılımını ve kripto para birimi işletmelerini ve ATM’leri hedef alan, Lazarus’la yakından bağlantılı, finansal motivasyona sahip bir tehdit aktörü.”

Kuzey Kore rejiminin, askeri ve diğer devlet projelerini finanse etmek için çalıntı kripto para birimlerini kullandığı biliniyor. tarafından yakın zamanda yayınlanan bir rapor Kaydedilen Gelecek Lazarus Grubunu bulur Son altı yılda yaklaşık 3 milyar dolarlık kripto para çaldı.

Günümüzde hâlâ çok daha fazla kötü amaçlı yazılım hedefleniyor olsa da Microsoft Windows PC’lerde, macOS kullanıcılarını hedef alan bilgi çalan truva atlarının yaygınlığı istikrarlı bir şekilde artıyor. MacOS bilgisayarlar şunları içerir: X-Protect, Apple’ın yerleşik antivirüs teknolojisi. Ancak uzmanlar, saldırganların X-Protect’ten kaçmak için kötü amaçlı yazılımlarının görünümünü ve davranışını sürekli değiştirdiklerini söylüyor.

Güvenlik firması, “MacOS’un XProtect imza veri tabanındaki son güncellemeler, Apple’ın sorunun farkında olduğunu gösteriyor, ancak 2024’ün başlarında bazı hırsız ailelerin bilinen imzalardan kaçtığını gördük” dedi. SentinelOne Ocak ayında yazdı.

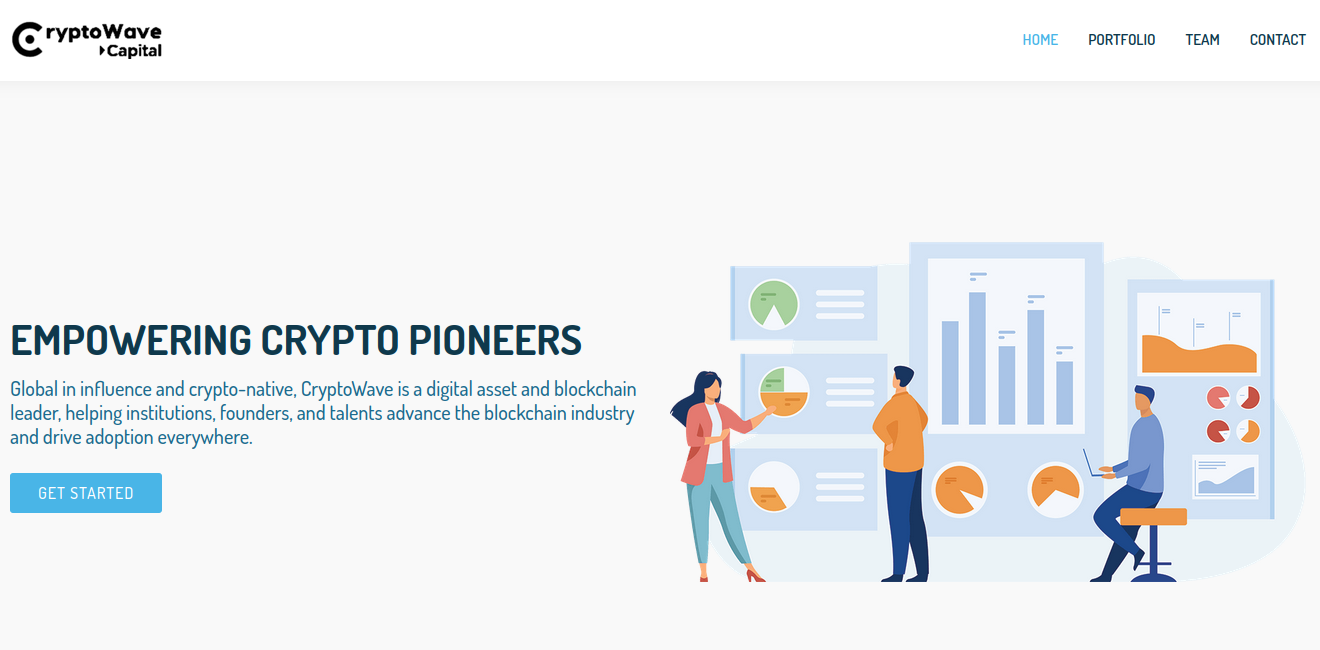

Tehdit avcılığı platformu Hunt.io’ya göre, sahte toplantı web sitesi Doug’ın İnternet adresi kandırılarak (104.168.163,149) ana bilgisayarları ziyaret etti veya yakın zamanda yaklaşık 75 farklı alan adını barındırdı; bunların çoğu video konferans veya kripto para birimiyle ilgili kelimeleri çağrıştırıyor. Bu alanlar, Kuzey Koreli bilgisayar korsanlığı grubunun altı aylık web sitesi gibi bir dizi sahte kripto firmasının arkasına saklandığını gösteriyor. Kripto Dalga Sermayesi (kripto dalga[.]başkent).

Yeni Mac kötü amaçlı yazılımlarının artan sıklığı, Mac kullanıcılarının, genellikle yasal yazılımlarla birlikte gelen veya yasal yazılım gibi görünen kötü amaçlı dosyaları işaretlemek için güvenlik yazılımlarına ve araçlarına güvenmemeleri gerektiğinin iyi bir hatırlatıcısıdır.

KrebsOnSecurity’nin Windows kullanıcılarına yıllardır tavsiye ettiği gibi uyulması gereken iyi bir güvenlik kuralı şudur: Aramadıysanız kurmayın. Bu mantrayı takip etmek, kullanılan platformdan bağımsız olarak çok sayıda kötü amaçlı yazılım saldırısının önüne geçer. Bir yazılım yüklemeye karar verdiğinizde, onu orijinal kaynaktan indirdiğinizden emin olun ve ardından yeni güvenlik düzeltmeleriyle güncel tutun.

Bu son açıdan, planlanmış bir video konferans görüşmesine katılmadan önce sistemimi yapılandırmak için son dakikaya kadar beklememenin iyi bir fikir olduğunu buldum. Aramada halihazırda bilgisayarımda bulunan bir yazılım kullanılıyor olsa bile, programın kullanılabilmesi için yazılım güncellemelerinin sıklıkla yapılması gerekir ve ben yazılım üreticisinin gizliliğinde yapılan değişiklikleri incelemeyi seven tuhaf insanlardan biriyim. politikalar veya kullanıcı sözleşmeleri önce güncellemeleri yüklemeyi seçme.

Hepsinden önemlisi, yabancılardan herhangi bir şey kabul etmeden önce yeni kişilerinizi doğrulayın. Bu durumda Doug, Bay Lee’nin Twitter/X’teki gerçek hesabına mesaj atmış olsaydı veya doğrudan Signum Capital ile iletişime geçmiş olsaydı, gerçek Bay Lee’nin asla bir toplantı istemediğini keşfederdi.

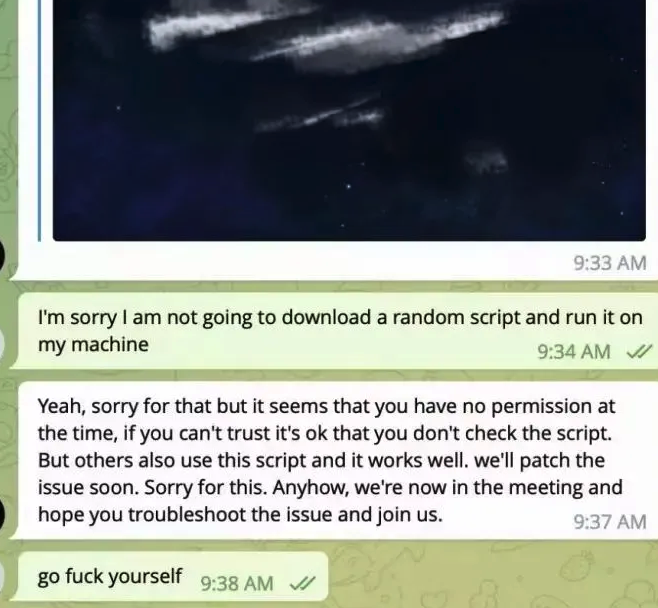

Benzer bir yöntemle size de yaklaşılırsa, olası kurbanın SlowMist blog yazısında belgelenen yanıtı muhtemelen en iyisidir.

Resim: SlowMist.