Morphisec Threat Labs, öğrenci oyuncuları ve eğitim kurumlarını hedef alan gelişmiş Lua kötü amaçlı yazılımını ortaya çıkarıyor. Bu saldırıların nasıl çalıştığını ve nasıl korunacağınızı öğrenin.

Morphisec Threat Labs’taki siber güvenlik araştırmacıları, Lua kötü amaçlı yazılımının özellikle eğitim sektörünü hedef alan çeşitli türlerini ortaya çıkardı ve engelledi. Bu saldırılar popülerliği istismar ediyor Lua tabanlı oyun motoru takviyeleriöğrenci oyuncular tarafından yaygın olarak kullanılmaktadır. Daha da endişe verici olanı, kötü amaçlı yazılım kampanyalarının Kuzey Amerika, Güney Amerika, Avrupa, Asya ve Avustralya dahil olmak üzere dünya genelinde şüphelenmeyen kullanıcıları hedef aldığının gözlemlenmesiydi.

Kötü amaçlı yazılım türü ilk olarak Mart 2024’te bildirildi (Lua kötü amaçlı yazılımını kötü şöhretli Lua kötü amaçlı yazılımıyla karıştırmayın) Luabot DDoS kötü amaçlı yazılımı 2016 yılında belirlendi). Geçtiğimiz aylarda Lua kötü amaçlı yazılımlarının dağıtım yöntemleri, muhtemelen tespit mekanizmalarından kaçınmak için daha basit hale gelecek şekilde değiştirildi. Kolayca şüphe uyandırabilecek derlenmiş Lua bayt kodunu kullanmak yerine, kötü amaçlı yazılım artık sıklıkla gizlenmiş Lua komut dosyaları aracılığıyla dağıtılıyor.

Kötü Amaçlı ZIP Dosyaları

Kötü amaçlı yazılım genellikle bir yükleyici veya ZIP arşivi biçiminde dağıtılır ve genellikle oyun hileleri veya oyunla ilgili diğer araçlar olarak gizlenir; bu da onu özellikle oyun deneyimlerini geliştirmenin yollarını arayan öğrenciler için kazançlı hale getirir.

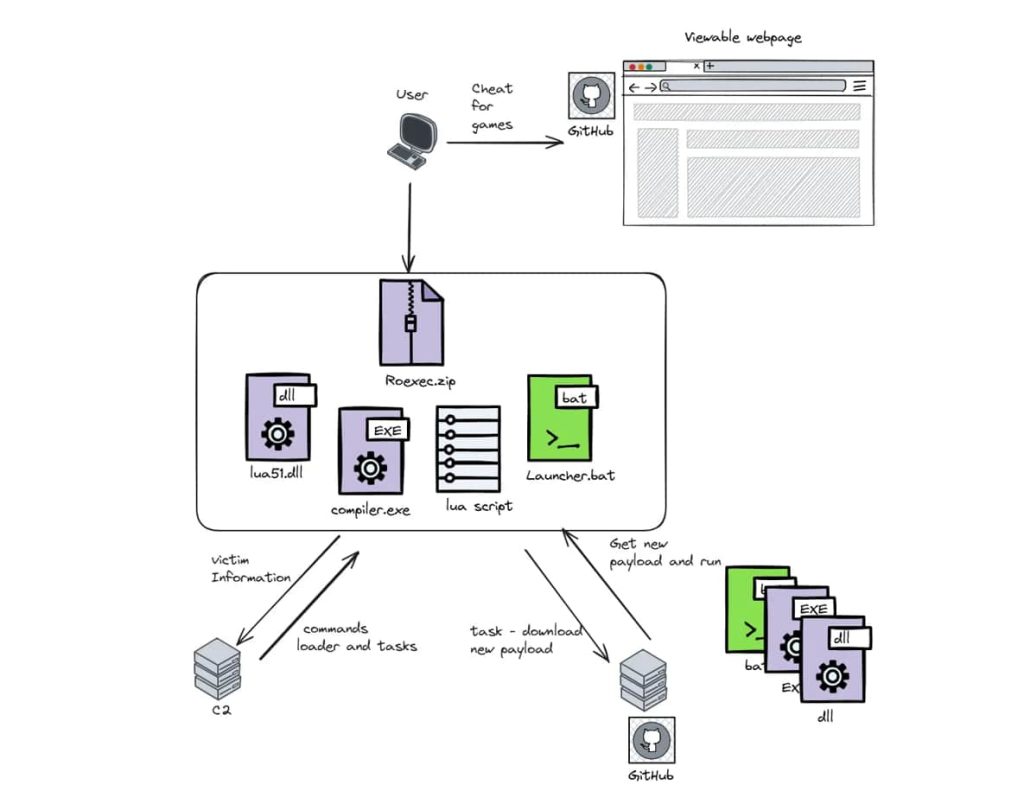

Morphisec Threat Labs’ın ayrıntılı teknik verilerine göre blog yazısı Salı günü yayınlanmadan önce Hackread.com ile paylaşılan bir kullanıcı, virüslü dosyayı genellikle GitHub gibi platformlardan indirdiğinde, dört temel bileşeni içeren bir ZIP arşivi alır: Lua51.dll: Lua için bir çalışma zamanı yorumlayıcısı, Compiler.exe: A hafif yükleyici, Gizlenmiş Lua Komut Dosyası: Kötü amaçlı kod ve Launcher.bat: Lua komut dosyasını çalıştıran bir toplu iş dosyası.

Yürütmenin ardından toplu iş dosyası, Lua51.dll dosyasını yükleyen ve karmaşık Lua komut dosyasını yorumlayan Compiler.exe dosyasını çalıştırır. Bu komut dosyası daha sonra Komuta ve Kontrol (C2) sunucusuyla iletişim kurarak virüslü makine hakkında ayrıntılı bilgi gönderir. C2 sunucusu, iki türe ayrılabilecek görevlerle yanıt verir: Lua Yükleyici Görevleri: Kalıcılığın sürdürülmesi veya süreçlerin gizlenmesi gibi eylemler. Görev Yükleri: Yeni yükleri indirme ve yapılandırma talimatları.

Lua Kötü Amaçlı Yazılım ve SEO Zehirlenmesi

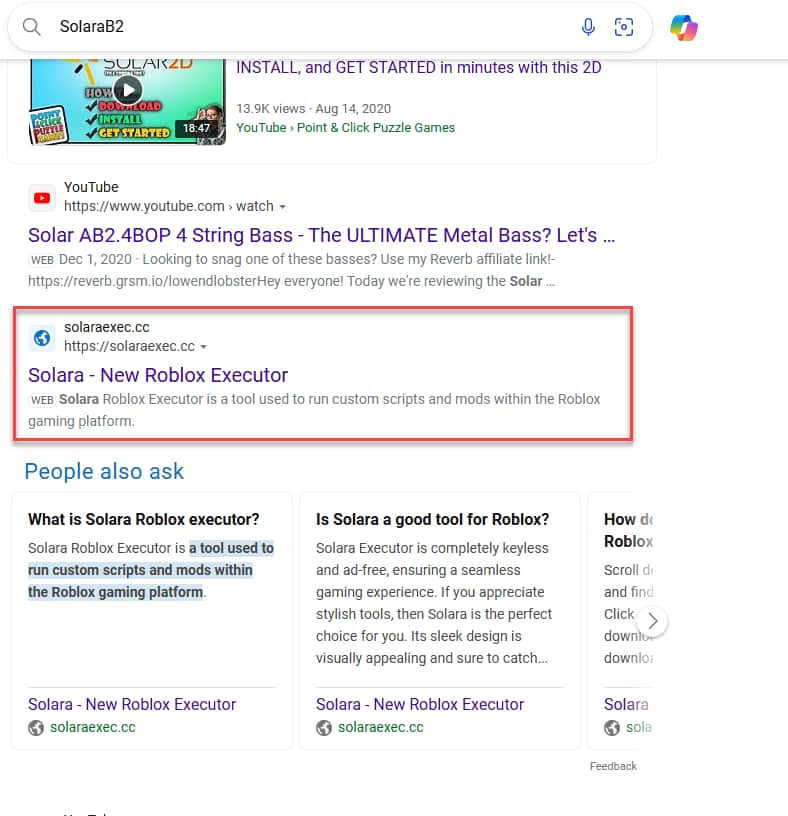

Bu saldırılarda kullanılan dağıtım teknikleri şunları içerir: SEO zehirlenmesiArama motoru sonuçlarının, kullanıcıları kötü amaçlı web sitelerine yönlendirecek şekilde değiştirildiği yer. Örneğin, genellikle Roblox ile ilişkilendirilen Solara ve Electron gibi popüler hile komut dosyası motorlarına yönelik reklamların, kullanıcıları çeşitli Lua kötü amaçlı yazılım türlerini barındıran GitHub depolarına yönlendirdiği tespit edildi. Bu depolar, kötü amaçlı yazılımı dağıtmak için sıklıkla github.com/user-attachments push isteklerini kullanır.

Redline Gibi Ek InfoStealer

Enfeksiyon zinciri Lua kötü amaçlı yazılım bulaşmasıyla bitmiyor. Kötü amaçlı yazılım sonuçta bilgi hırsızlarının, özellikle de Redline Bilgi hırsızlarının yayılmasına yol açıyor. Bilginiz olsun diye söylüyorum, bilgi hırsızları şunu seviyor: Redline, Vidar ve Formbook toplanan kimlik bilgilerinin karanlık ağda satılmasıyla ön plana çıkıyor özellikle ChatGPT kimlik bilgilerigelecekte daha fazla saldırıya kapı açıyor.

Öğrencilere ve Oyunculara Dikkat Edin

Oyuncular, eğitim kurumları ve öğrenciler, güvenilmez kaynaklardan indirme yapmaktan kaçınarak Lua ve diğer kötü amaçlı yazılım tehditlerine karşı dikkatli olmalıdır. Güvenlik yazılımlarının güncel tutulması ve kullanıcıların bu konuda bilgilendirilmesi Oyun hilelerini indirmenin siber güvenlik riskleri ve doğrulanmamış içerik bu saldırıların olasılığını azaltmaya yardımcı olabilir.

İLGİLİ KONULAR

- Sahte League of Legends İndirme Reklamlarını Bırak Lumma Stealer

- Küresel malspam otelleri hedef alıyor, Redline ve Vidar hırsızlarını yayıyor

- Sahte Windows sitesi, Windows 11 yükseltmesi sırasında Redline kötü amaçlı yazılımını düşürdü

- Sahte CAPTCHA Doğrulama Sayfaları Lumma Stealer Kötü Amaçlı Yazılım Yayıyor

- Oyun Olarak Gizlenen Fidye Yazılımı: Kransom’un DLL Yan Yükleme Yoluyla Saldırısı