NPM açık kaynak deposunda truva atlanmış ve yazım hatası yapılmış paketleri dağıtan birden çok kampanya, dublajlı tek bir tehdit aktörünün işi olarak tanımlandı. asil çete.

Checkmarx, grubun bir yıldan fazla bir süredir kredi kartı verilerini ve Discord Nitro, oyun ve akış hizmetleriyle ilişkili kullanıcı hesaplarını çalma hedefiyle faaliyet gösterdiği toplam binlerce kurulumdan oluşan 199 sahte paket keşfettiğini söyledi.

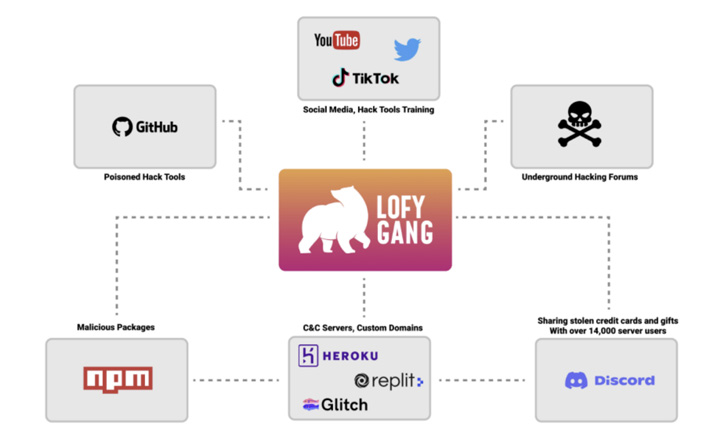

Yazılım güvenliği şirketi, yayınlanmadan önce The Hacker News ile paylaşılan bir raporda, “LofyGang operatörlerinin bilgisayar korsanlığı araçlarını bilgisayar korsanlığı forumlarında tanıttığı görülüyor, ancak bazı araçlar gizli bir arka kapıyla gönderiliyor” dedi.

Saldırı bulmacasının çeşitli parçaları JFrog, Sonatype ve Kaspersky (buna LofyLife adını verdi) tarafından zaten rapor edilmişti, ancak en son analiz, çeşitli operasyonları Checkmarx’ın LofyGang olarak adlandırdığı tek bir organizasyon çatısı altında bir araya getiriyor.

Brezilya kökenli organize bir suç grubu olduğuna inanılan saldırganların, araçlarının ve hizmetlerinin GitHub ve YouTube’da reklamını yapmak için kukla hesapları kullanma ve yer altı bilgisayar korsanlığı forumlarında binlerce Disney+ ve Minecraft hesabını sızdırma konusunda bir sicili var.

Ayrıca, teknik destek sağlamak ve üyeleriyle iletişim kurmak için yaklaşık bir yıl önce 31 Ekim 2021’de oluşturulan bir Discord sunucusunu kullandığı da biliniyor. Ana tekliflerinden biri, sahte Instagram takipçileri satan bir hizmettir.

“Discord, Repl.it, glitch, GitHub ve Heroku, LofyGang’ın kullandığı hizmetlerden sadece birkaçı. [command-and-control] operasyonları için sunucular” dedi araştırmacılar.

Dahası, gruba kadar izlenen dolandırıcılık paketlerinin, bazıları kredi kartlarını çalmak için tasarlanmış parola çalıcıları ve Discord’a özgü kötü amaçlı yazılımları gömdüğü tespit edildi.

Tedarik zinciri saldırısının ölçeğini gizlemek için, paketler kasıtlı olarak farklı kullanıcı hesapları aracılığıyla yayınlanır, böylece diğer silahlaştırılmış kitaplıklar, biri bakıcılar tarafından tespit edilip kaldırılsa bile depolarda etkilenmez.

Ayrıca, saldırganın, üst düzey paketin kötü amaçlı yazılımlardan uzak tutulduğu ancak kötü amaçlı yetenekleri tanıtan başka bir pakete bağlı olduğu sinsi bir teknik kullandığı tespit edildi.

Hepsi bu değil. LofyGang tarafından GitHub’da paylaşılan bilgisayar korsanlığı araçları bile, operatörün makinelerine kalıcı arka kapılar dağıtmak için etkin bir kanal görevi gören kötü amaçlı paketlere bağlıdır.

Bulgular, tehdit aktörlerinin, saldırıların kapsamını ve etkinliğini genişletmek için bir adım noktası olarak açık kaynak ekosistemine giderek daha fazla odaklandığının bir başka göstergesi.

Araştırmacılar, “Topluluklar, açık kaynaklı yazılımların kötü amaçlarla kullanılması etrafında şekilleniyor” sonucuna vardılar. “Bunun, önümüzdeki aylarda artacak bir trendin başlangıcı olduğuna inanıyoruz.”