LockBit fidye yazılımı grubu, iddia edilen Cloud 51 fidye yazılımı saldırısının ardından yaklaşık 60 şirkete ait verileri çaldığını iddia etti.

LockBit tarafından hedef alınan 60 şirketten sızdırılan veriler yayınlanmazken, hacker topluluğu verileri yakında yayınlamakla tehdit etti.

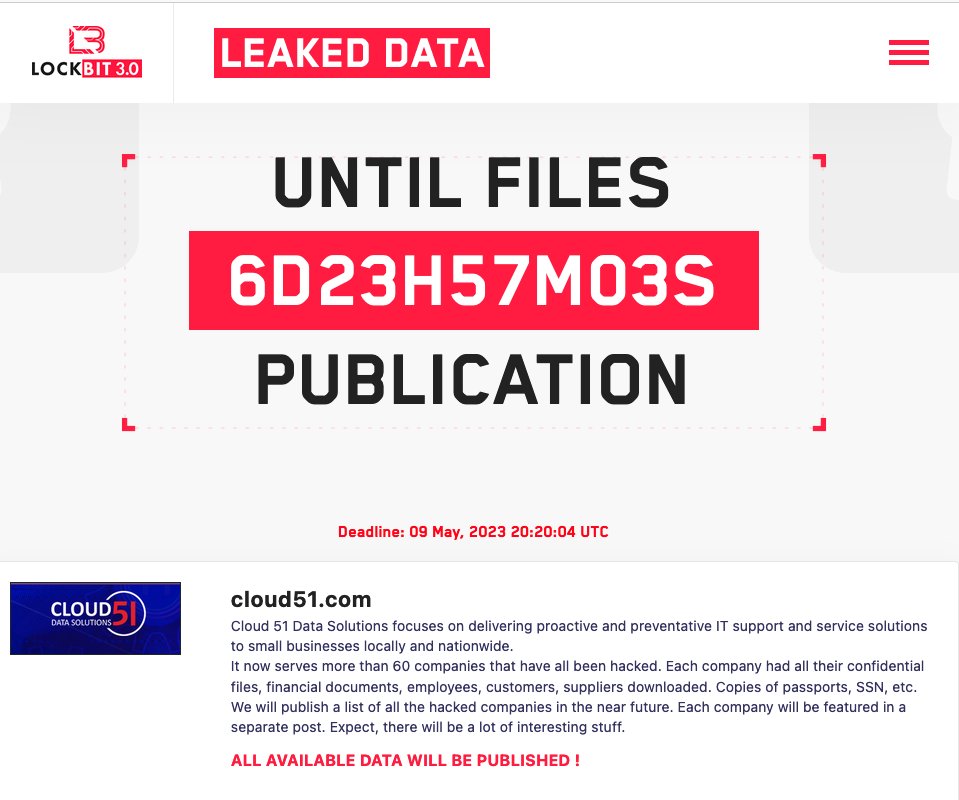

LockBit’in hedeflediği 60 şirketle ilgili sızıntı site mesajı ne okudu?

İlk saldırı, küçük ve orta ölçekli işletmeler de dahil olmak üzere şirketlere hizmet veren veri çözümleri sağlayan bir firma olan Cloud 51’e yapıldı.

Clop fidye yazılımı grubunun veritabanlarına eriştiği GoAnywhere MFT veri ihlaline benzer birkaç müşteri ve gönderildi LockBit, her biri hakkında birkaç Cloud 51 istemcisine erişim kazandığını iddia etti.

Çalınan dosyalar arasında finansal belgeler ile çalışan ve müşteri bilgileri yer alıyor. LockBit tarafından hedef alınan 60 şirketin tedarikçi bilgilerine, Sosyal Güvenlik Numaralarına ve pasaport kopyalarına erişimi de alıkonuldu.

Fidye talebi açıklanmazken grup, tutarı ödemek için son tarih olarak 9 Mayıs 2023 20:20 UTC’yi belirledi.

Veri ihlali gönderisi, “Bekleyin, pek çok ilginç şey olacak. Mevcut tüm veriler yayınlanacak.”

Cyber Express, fidye yazılımı saldırısını doğrulamak için Cloud 51’e ulaştı. Onlardan henüz bir cevap alamadık. Cloud 51’in web sitesine yazı yazıldığı sırada erişilebilirdi.

LockBit fidye yazılımı grubunun İşleyiş Biçimleri

Eskiden ABCD fidye yazılımı olarak bilinen LockBit fidye yazılımı, Eylül 2019’da tanımlandı. Grup, esas olarak Amerika Birleşik Devletleri’ni ve Avrupa ülkeleri olan Fransa, Almanya ve Birleşik Krallık’ı hedefliyor.

Hindistan, Endonezya ve Çin gibi Asya ülkeleri de grup tarafından saldırıya uğradı. Geçmişte kötü amaçlı yazılımın başka sürümlerine sahip olan LockBit fidye yazılımı, artık kendi kendine yayılma modelini izliyor.

Araştırmacılar, etkilenen sistemlerde casusluk ve yayılma için manuel çaba gerektiren diğerlerinden farklı bir özellik buluyor.

Fidye yazılımı yürütülebilir şifreleme dosyalarını gizleyerek tespit edilmekten kaçınmak üzere programlanmıştır. PNG resim formatı. Bu, sistemlerdeki algılama araçlarını karıştırmak için yapılır.

Bir LockBit saldırısının üç ana aşaması, sistemdeki bir güvenlik açığından yararlanarak ilk erişim elde etme modelini izler.

Ardından, istismar sonrası aracı kullanarak, LockBit fidye yazılımı ayrıcalıklarını artırır ve sistemdeki güvenliği devre dışı bırakır.

Son birkaç adım arasında, LockBit’in onarılamaz hasar oluşturmayı veya herhangi bir kurtarma mekanizmasını yavaşlatmayı amaçladığı ve ardından şifreleme yükünü dağıttığı gözlemlendi.

Bu aşamadan sonra, fidye yazılımı karşılaştığı herhangi bir ağa saldırabilir ve yalnızca grubun sahip olduğu özel bir anahtar kullanılarak şifresi çözülebilen dosyaları kilitleyebilir.