Fidye Yazılımı Grubu Birini – Herhangi Birini – Başka Birini Suçlarken, Günleri Sayılı Olabilir mi?

Mathew J. Schwartz (euroinfosec) •

13 Ocak 2023

Bir fidye yazılımı grubunun jeopolitik açıdan tuhaf bir saldırıyı, sadece onlar değil, başka birini – herhangi birini – suçladığı duruma ne ad verilir?

Ayrıca bakınız: Kimlik Avının Anatomisi: Gelişmiş Kimlik Avı Saldırılarını Önlemek İçin En İyi Kimlik Doğrulama Uygulamaları

DarkSide grubunun o petrol boru hattı sistemine feci darbesi suç grubunun markasını öldürmesine yol açtıktan sonra, buna “Colonial Pipelined” diyelim.

Aynı şey LockBit’e de olacak mı? Üretken fidye yazılımı grubu, İngiltere’nin ulusal posta sisteminin son zamanlarda aksamasına bağlanmıştır. Çarşamba günü, Royal Mail, sistem kesintisinin nedeni hemen belli olmadığı için görünüşe göre böyle tanımlanan bir “siber olay” nedeniyle yurt dışına herhangi bir mektup veya koli gönderemeyeceği konusunda uyardı.

Açık olan, olayın Royal Mail’in yurtdışına herhangi bir mektup veya paket göndermesini engellediğidir. Cuma günü, sorun henüz çözülmemişti.

Perşembe günü Britanya’nın The Telegraph gazetesi ve daha sonra BBC, soruşturma hakkında bilgisi olan kaynaklara atıfta bulunarak, saldırının LockBit’e kadar uzandığını bildirdi.

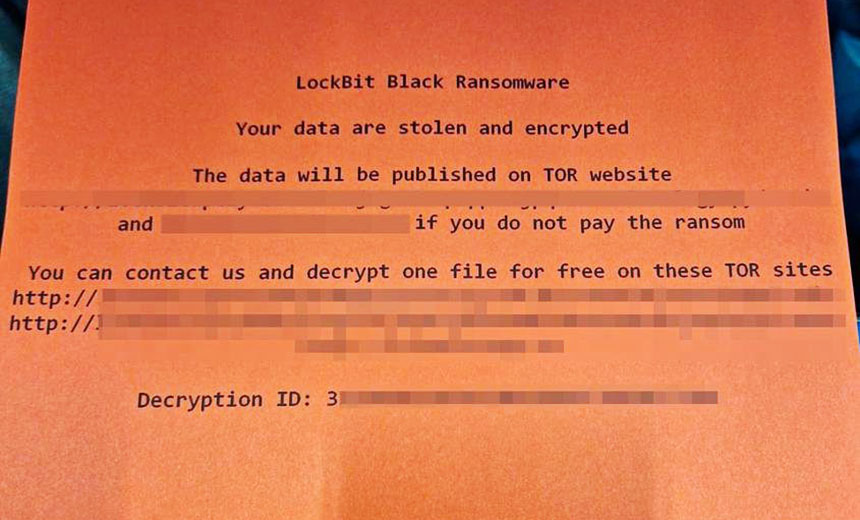

Güvenlik uzmanları, saldırıdan kurtarılan fidye notlarının, çetenin şu anki adı olan LockBit Black, diğer adıyla LockBit 3.0’dan alındığını bildiriyor. İngiltere merkezli CISO Daniel Kartı fidye notunun Tor aracılığıyla erişilebilen ödeme ve müzakere sayfalarına bağlantılar listelediğini bildirir – sahip oldukları ile belirtilir .onion URL’ler – daha önce LockBit 3.0 tarafından kullanılan bağlantılarla eşleşen.

LockBit’in özel veri sızıntısı sitesi Royal Mail’i kurban olarak listelemiyor. Ancak gruplar, ödeme yapmasalar bile bu tür sitelerdeki tüm fidye yazılımı kurbanlarını listelemez. Bu tür sitelerin birincil işlevi, mağdurları ödemeye “adını vermeye ve utandırmaya” çalışmaktır ve bunu ancak onlar müzakerelere başlamadıklarında veya kararlaştırılan bir süre içinde fidye ödemediklerinde yaparlar. LockBit gibi bazı gruplar, kurban ödeme yapmazsa kurbandan çalındığı iddia edilen verileri yayınlayacakları zamana kadar geri sayım yapan bir geri sayım sayacı ekleyerek baskıyı artırıyor.

LockBit İddia Ediyor: Biz Değildik

Royal Mail’in LockBit’in veri sızıntısı sitesinde bulunmaması, LockBit temsilcisi LockBitSupp’un Bleeping Computer’a saldırının arkasında kendi grubunun olmadığını iddia etmesiyle – en azından dolaylı olarak – açıklanabilir. Bunun yerine, fidye yazılımı yürütülebilir dosyasının yeni sürümlerini oluşturmak için bir yazılım olan LockBit’in oluşturucusunun eski, sızdırılmış bir kopyasını kullanan, kimliği bilinmeyen birini işaret etti.

Güvenlik uzmanlarını şüpheci olarak renklendirin. Fidye yazılımı karşıtı araştırma grubu, “Evet, LockBit fidye yazılımı çetesinin halka bakan temsilcisi daha önce hiç yalan söylemedi ve asla da yalan söylemeyecek, bu yüzden sadece onun söylediklerine güvenin,” diye tweet attı fidye yazılımı karşıtı araştırma grubu Kötü Amaçlı Yazılım Avcısı Ekibi (görmek: Sırlar ve Yalanlar: Fidye Yazılımı Saldırganlarının Oynadığı Oyunlar).

Kartın bildirdiği gibi, .onion fidye yazılımı notundaki bağlantılar, daha önce LockBit tarafından kullanılmış olanların izini sürer. Başka biri LockBit için eski, sızdırılmış bir oluşturucu kullanmışsa, neden fidye yazılımı notundaki müzakere ve ödeme bağlantılarını kontrol ettikleri Tor sitelerine gidecek şekilde güncellemediler, böylece ödenen herhangi bir fidyeyi alabilirler? Alternatif bir teori, bir ulus devletin LockBit’in sızdırılmış oluşturucusunu, bir Royal Mail tesisine saldırmak için NotPetya’dan ilham alan bir silici olarak kullanmasıdır. Ama bu pek olası görünmüyor.

LockBit Yanacak mı?

LockBit, veri sızıntısı sitesinde Hollanda merkezli olduğunu iddia ederken, Analyst1’in baş güvenlik stratejisti Jon DiMaggio, birçok fidye yazılımı operasyonu gibi LockBit’in de Rusya merkezli olduğunu söylüyor. Diğer birçok fidye yazılımı grubunun aksine, kısmen kullanımı kolay ve yüksek düzeyde otomatikleştirilmiş araçlar oluşturmaya aralıksız odaklanması nedeniyle, alışılmadık bir uzun ömürlülüğe sahip oldu (bkz:: LockBit’in Başarısının Anahtarları: Kendini Tanıtma, Teknik Zeka).

LockBit bir hizmet olarak fidye yazılımı operasyonudur, yani kripto-kilitleme kötü amaçlı yazılımını gelirden bir kesinti karşılığında iş ortaklarına – yani bağlı kuruluşlara – kiralar ve bağlı kuruluşlar tuzağa düşürdükleri her fidyenin %75’ini elinde tutar öder.

Searchlight Security’de tehdit istihbaratı analisti olan Louise Ferrett, “Son derece verimli” diyor. 1.300 bilinen kurban sayısına göre “LockBit, 2022’de en yaygın kullanılan RaaS idi”. “Bağlı kuruluş modeli, çoğu sektörde ve dünya çapında kurbanları olduğu anlamına geliyor” diye ekliyor.

Grup, diğer büyük operasyonlar tarafından yapılan ve onları “ortak olunması gereken” seçeneklerden yükümlülüklere dönüştüren bazı kötü seçimlerden kaçınmayı başardı.

REvil, namı diğer Sodinokibi’den farklı olarak, LockBit’in altyapısına sızılmış veya ciddi şekilde bozulmuş gibi görünmüyor, çünkü REvil’s, dünyanın en büyük et işlemcisi JBS’nin yanı sıra BT yönetimini bozmak da dahil olmak üzere bir dizi yüksek profilli isabet elde ettikten sonra oldu. yazılım satıcısı Kaseya. LockBit ayrıca, Conti’nin Rusya’nın Şubat 2022’de Ukrayna’yı işgalini alenen destekleme şeklindeki feci kararına öykünmekten de kaçındı ve operatörlerinin yeni gruplar oluşturmasına ve bu markayı emekliye ayırmasına yol açtı.

Ancak Royal Mail saldırısının Colonial Pipeline saldırısıyla güçlü paralellikleri var. DarkSide grubu Mayıs 2021’de boru hattına saldırdığında, sistemlerde ortaya çıkan kesinti, Amerikalıların panik içinde yakıt satın almasına yol açtı. Bir ulusal güvenlik korkusuyla karşı karşıya kalan DarkSide operatörleri, saldırıyı haydut olan bir bağlı kuruluşa yüklemeye çalıştı (bkz:: Fidye Yazılım Grupları Garip İsabetler İçin İştirakleri Suçlamaya Devam Ediyor).

DarkSide’ın hasar kontrol çabası başarısız oldu. Kısa bir süre sonra ortadan kayboldu. Grup daha sonra yeniden markalaşıp BlackMatter olarak ve daha sonra Alphv, namı diğer BlackCat olarak yeniden doğmuş olsa da, duraklatmak ve yeniden başlatmak zorunda kalmak kârdan bir ısırık almış olmalı, operatörlerin sırtına bir hedef çizmekten ve sözde bağlı kuruluşları uzaklaştırmaktan bahsetmeye bile gerek yok .

Royal Mail şimdi LockBit’i mahveden saldırı mı olacak?