Bugün, LockBit fidye yazılımı çetesi, Kanada eczane zinciri London Drugs’a Nisan ayında düzenlenen siber saldırının arkasında olduklarını iddia etti ve başarısız müzakerelerin ardından çalınan verileri çevrimiçi yayınlamakla tehdit ediyor.

London Drugs’ın Alberta, Saskatchewan, Manitoba ve British Columbia’da 80’den fazla mağazasında sağlık ve eczane hizmetleri sağlayan 9.000’den fazla çalışanı bulunmaktadır.

28 Nisan’da gerçekleşen bir siber saldırı, London Drugs’ı Batı Kanada’daki tüm perakende mağazalarını kapatmaya zorladı. Şirket, müşteri veya çalışan verilerinin etkilendiğine dair hiçbir kanıt bulamadığını söyledi.

O dönemde eczane zinciri, “Araştırmamız herhangi bir kişisel bilginin tehlikeye girdiğini gösterirse, etkilenen ve ilgili gizlilik komisyon üyelerini geçerli gizlilik yasalarına uygun olarak bilgilendireceğiz” dedi.

9 Mayıs’ta London Drugs Başkanı ve Operasyon Direktörü (COO) Clint Mahlman, adli soruşturma yürütmek üzere işe alınan üçüncü taraf siber güvenlik uzmanlarının “sağlık verilerimiz ve LDExtras verileri de dahil olmak üzere müşteri veritabanlarının” tehlikeye girdiğine dair hiçbir kanıt bulamadığını bir kez daha doğruladı. .

London Drugs o zamandan bu yana kapatılan tüm mağazaları yeniden açmış olsa da şirketin web sitesi hâlâ kapalı ve “Sunucu bu isteği yerine getirmesini engelleyen dahili bir hatayla karşılaştı.” şeklinde bir hata görüntülüyor.

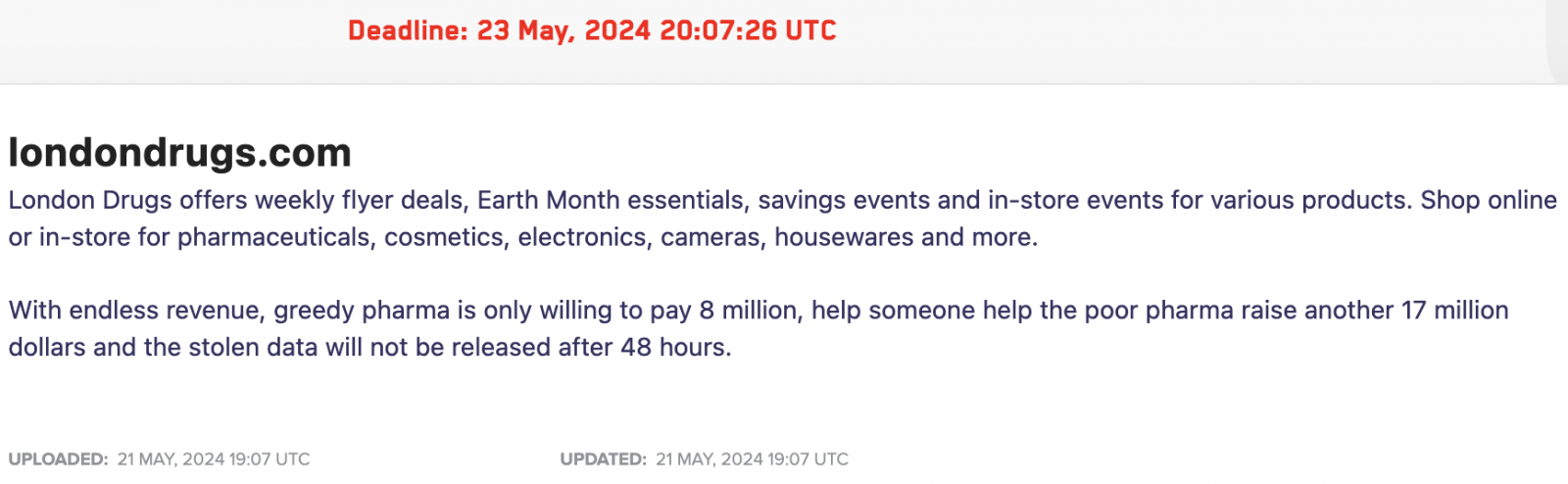

Bugün erken saatlerde, LockBit fidye yazılımı operasyonu London Drugs’ı gasp portalına ekledi ve Nisan ayındaki siber saldırıyı üstlendi ve şirketin sistemlerinden çalındığı iddia edilen verileri yayınlamakla tehdit etti.

Fidye yazılımı çetesi henüz London Drugs sunucularından herhangi bir dosya çaldıklarına dair kanıt sunmadı ve yalnızca London Drugs ile 25 milyon dolarlık fidye ödemeye yönelik görüşmelerin başarısızlıkla sonuçlandığını iddia etti.

LockBit’in iddiaları doğrulanmasa da, BleepingComputer ile paylaşılan London Drugs beyanı, şirketin fidye yazılımı çetesinin yukarıdaki ekran görüntüsünde görüldüğü gibi “şirket merkez ofisinden, bazıları çalışan bilgileri içerebilecek dosyalar” çaldıklarının farkında olduğunu söylüyor. LockBit yalnızca “çalıntı verilerden” bahsetti.

London Drugs, LockBit tarafından talep edilen fidyeyi ödemeyeceklerini ve ödeyemeyeceklerini ekledi, ancak çetenin “bazılarının Dark Web’de çalışan bilgileri içerebilecek çalıntı London Drugs kurumsal dosyalarını sızdırabileceğini” kabul etti.

“Soruşturmamızın bu aşamasında, potansiyel olarak etkilenen çalışan kişisel bilgilerinin niteliği veya kapsamı hakkında ayrıntılı bilgi veremiyoruz. İncelememiz devam ediyor, ancak bu siber olayın yol açtığı sistem hasarı nedeniyle bunun böyle olmasını bekliyoruz.” London Drugs, “incelemenin gerçekleştirilmesi biraz zaman alacak” dedi.

“Çok dikkatli bir şekilde, tüm mevcut çalışanlarımızı proaktif olarak bilgilendirdik ve verilerinin herhangi birinin sonuçta tehlikeye girip girmediğine bakılmaksızın 24 ay boyunca ücretsiz kredi izleme ve kimlik hırsızlığı koruma hizmetleri sağladık.”

LockBit fidye yazılımının yükselişi ve düşüşü

Bu hizmet olarak fidye yazılımı (RaaS) operasyonu Eylül 2019’da ABCD olarak ortaya çıktı ve ardından LockBit olarak yeniden markalandı.

Ortaya çıkışından bu yana LockBit, Boeing, Continental otomotiv devi, İtalyan Gelir İdaresi, Bank of America ve Birleşik Krallık Royal Mail dahil olmak üzere dünya çapında birçok hükümete ve yüksek profilli kuruluşa yönelik saldırıları üstlendi.

Kolluk kuvvetleri, Şubat 2024’te Cronos Operasyonu olarak bilinen bir eylemle LockBit’in altyapısını çökertti ve ücretsiz bir LockBit 3.0 Black Ransomware şifre çözücü oluşturulmasına yardımcı olan 2.500’den fazla şifre çözme anahtarı içeren 34 sunucuya el koydu.

Ele geçirilen verilere dayanarak, ABD Adalet Bakanlığı ve Birleşik Krallık Ulusal Suç Ajansı, LockBit’in Haziran 2022 ile Şubat 2024 arasında dünya çapındaki kuruluşları hedef alan 7.000 saldırının ardından 500 milyon ila 1 milyar dolar arasında gasp ettiğini tahmin ediyor.

Ancak LockBit hâlâ aktif ve yeni sunuculara ve karanlık web alanlarına taşındı. Dünyanın her yerindeki kurbanları hedef almaya devam ediyor ve büyük miktarda eski ve yeni verinin serbest bırakılması ABD ve İngiltere yetkililerinin yakın zamanda altyapıyı kaldırmasına misilleme olarak.

LockBit’in Londra Uyuşturucu siber saldırılarının arkasında kendisinin olduğu yönündeki iddialar, fidye yazılımı çetesinin liderinin “LockBitSupp” çevrimiçi takma adını kullanan 31 yaşındaki Dmitry Yuryevich Khoroshev adlı bir Rus vatandaşı olarak ifşa edilmesi ve yaptırım uygulanmasının ardından geldi.

ABD Dışişleri Bakanlığı artık LockBit liderlerinin tutuklanmasına veya mahkum edilmesine yol açacak bilgiler için 10 milyon dolar ödül ve LockBit fidye yazılımı bağlı şirketlerinin yakalanmasına yol açabilecek her türlü ipucu için ek 5 milyon dolar ödül sunuyor.

Lockbit fidye yazılımı aktörlerine yönelik önceki suçlamalar ve tutuklamalar arasında Mikhail Vasiliev (Kasım 2022), Ruslan Magomedovich Astamirov (Haziran 2023), Mikhail Pavlovich Matveev namı diğer Wazawaka (Mayıs 2023), Artur Sungatov ve Ivan Gennadievich Kondratiev namı diğer Basterlord (Şubat 2024) yer alıyor.