LockBit fidye yazılımı çetesi, geçen haftaki kolluk kuvvetleri kesintisinin ardından yeni sunuculara bağlanan fidye notlarıyla birlikte güncellenmiş şifreleyicileri kullanarak bir kez daha saldırılar gerçekleştiriyor.

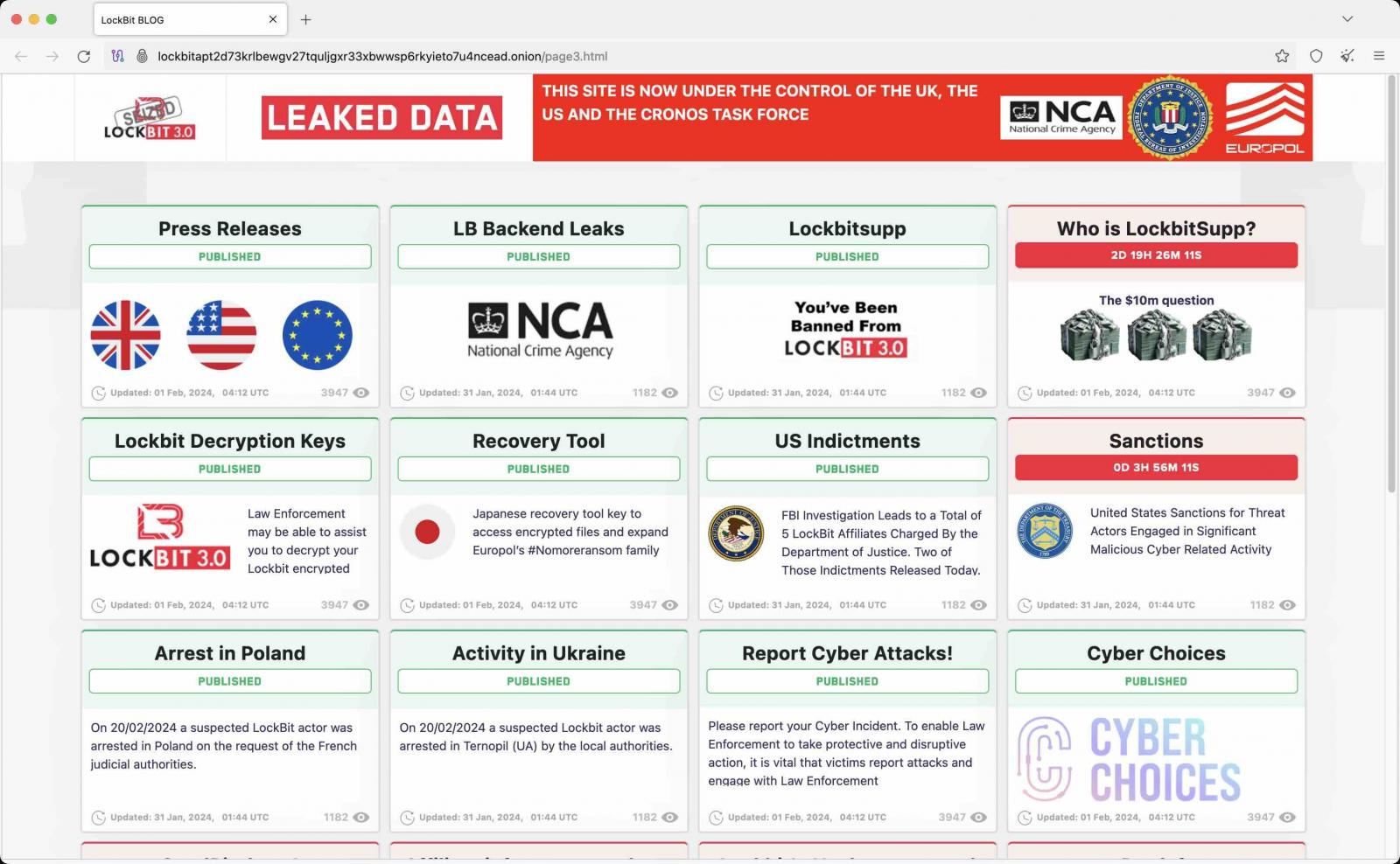

Geçtiğimiz hafta NCA, FBI ve Europol, LockBit fidye yazılımı operasyonuna karşı ‘Cronos Operasyonu’ adı verilen koordineli bir kesinti gerçekleştirdi.

Bu operasyonun bir parçası olarak kolluk kuvvetleri altyapıya el koydu, şifre çözücüleri ele geçirdi ve LockBit için utanç verici bir anda fidye yazılımı çetesinin veri sızıntısı sitesini bir polis basın portalına dönüştürdü.

Kaynak: BleepingComputer

Kısa bir süre sonra LockBit yeni bir veri sızıntısı sitesi kurdu ve FBI’a hitaben uzun bir not bırakarak kolluk kuvvetlerinin bir PHP hatası kullanarak sunucularını ihlal ettiğini iddia etti.

Ancak yeniden markalaşmak yerine, kolluk kuvvetlerinin operasyon çapında saldırılar gerçekleştirmesini ve şifre çözücülere erişim kazanmasını engellemek için güncellenmiş altyapı ve yeni güvenlik mekanizmalarıyla geri dönme sözü verdiler.

Saldırılarda kullanılan güncellenmiş LockBit şifreleyiciler

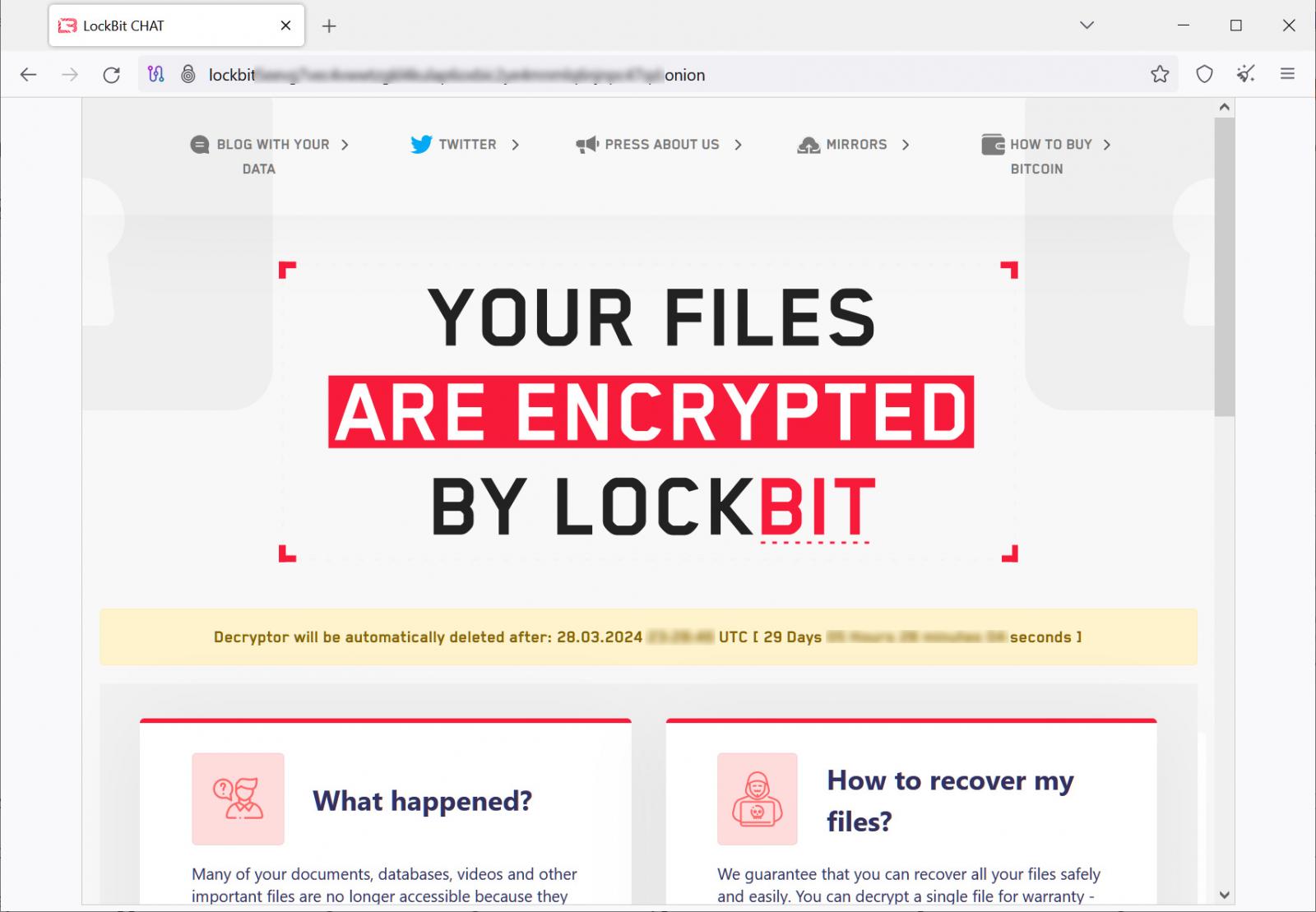

Dün itibarıyla LockBit, veri sızıntısı ve müzakere siteleri için yeni şifreleyiciler ve altyapı kurulumuyla yeniden saldırılar gerçekleştirecek gibi görünüyor.

İlk olarak bildirildiği üzere Zölçekleyicifidye yazılımı çetesi, şifreleyicilerinin fidye notlarını çetenin yeni altyapısı için Tor URL’leriyle güncelledi. BleepingComputer daha sonra dün VirusTotal’a yüklenen şifreleyicilerin örneklerini buldu [Sample] (MalwareHunterTeam tarafından paylaşılmıştır) ve bugün [Sample]güncellenmiş fidye notlarını içeren.

BleepingComputer ayrıca operasyonun müzakere sunucularının tekrar yayında olduğunu ancak yalnızca yeni saldırıların kurbanları için çalıştığını doğruladı.

Kaynak: BleepingComputer

LockBit’in yayından kaldırıldığı sırada, fidye yazılımı operasyonunda saldırıları gerçekleştirmek için yaklaşık 180 bağlı kuruluş çalışıyordu.

Kamuya açıklandığı gibi kaç kişinin hala Hizmet Olarak Fidye Yazılımı ile çalıştığı bilinmiyor. X’teki operasyona tepki yağdı.

Ancak LockBit, artık operasyonlarına tekrar katılmak üzere deneyimli pentesterları aktif olarak işe aldıklarını ve bunun gelecekte saldırıların artmasına yol açacağını belirtiyor.

Bunun LockBit’in yavaşça kaybolması ve Conti’de gördüğümüz gibi yeniden markalaşması için büyük bir plan olup olmadığı henüz bilinmiyor. Ancak şimdilik LockBit’in bir tehdit olmaya devam ettiğini varsaymak daha güvenli.