LockBit fidye yazılımı geliştiricileri, dosya şifreleme kötü amaçlı yazılımlarının LockBit-NG-Dev adı verilen yeni bir sürümünü gizlice oluşturuyorlardı; kolluk kuvvetleri bu hafta başında siber suçlunun altyapısını çökerttiğinde muhtemelen LockBit 4.0 olacak.

Siber güvenlik şirketi Trend Micro, İngiltere’deki Ulusal Suç Ajansı ile yapılan iş birliği sonucunda, birden fazla işletim sisteminde çalışabilen en son LockBit geliştirmesinin bir örneğini analiz etti.

LockBit yeni nesil

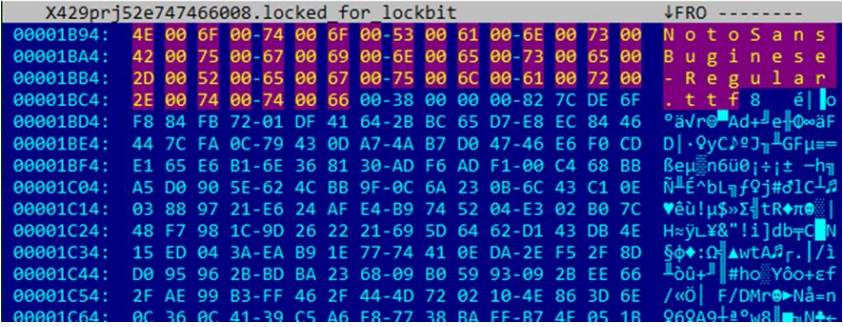

Önceki LockBit kötü amaçlı yazılımı C/C++ dilinde oluşturulmuş olsa da, en son örnek, .NET’te yazılmış, CoreRT ile derlenmiş ve MPRESS ile paketlenmiş gibi görünen, devam eden bir çalışmadır.

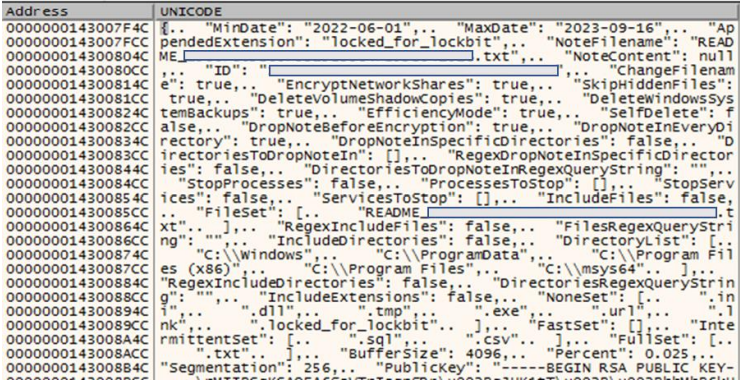

Trend Micro, kötü amaçlı yazılımın, yürütme tarih aralığı, fidye notu ayrıntıları, benzersiz kimlikler, RSA ortak anahtarı ve diğer operasyonel işaretler gibi yürütme parametrelerini özetleyen JSON formatında bir yapılandırma dosyası içerdiğini söylüyor.

Güvenlik firması, yeni şifreleyicinin önceki sürümlerde bulunan bazı özelliklerden yoksun olduğunu söylese de (örneğin, ihlal edilen ağlarda kendi kendine yayılma yeteneği, kurbanın yazıcılarında fidye notları yazdırma yeteneği), son geliştirme aşamalarında gibi görünüyor ve halihazırda beklenen özelliklerin çoğunu sunuyor. işlevsellik.

“Hızlı”, “aralıklı” ve “tam” olmak üzere üç şifreleme modunu (AES+RSA kullanarak) destekler, özel dosya veya dizin hariç tutma özelliğine sahiptir ve geri yükleme çalışmalarını karmaşık hale getirmek için dosya adlandırmasını rastgele düzenleyebilir.

Ek seçenekler arasında, LockBit’in kendi dosya içeriklerinin üzerine boş baytlar yazan bir kendi kendini silme mekanizması bulunur.

Trend Micro, kötü amaçlı yazılımın, LockBit-NG-Dev’in tüm yapılandırma parametrelerini ortaya koyan derinlemesine bir teknik analizini yayınladı.

Yeni LockBit şifreleyicinin keşfi, Cronos Operasyonu aracılığıyla LockBit operatörlerine uygulanan bir başka yasa uygulamasıdır. Yedekleme sunucuları hala çete tarafından kontrol ediliyor olsa bile, şifreleyen kötü amaçlı yazılımın kaynak kodu güvenlik araştırmacıları tarafından bilindiğinde siber suçlu işini geri yüklemek zorlu bir görev olmalıdır.