Siber Suçlar, Hizmet Olarak Siber Suçlar, Uç Nokta Güvenliği

Panik Yapmayın: Görünen macOS Beta Testi Son Derece Hatalı, Acil Bir Tehdit Oluşturmuyor

Mathew J. Schwartz (euroinfosec) •

17 Nisan 2023

Apple kullanıcıları: macOS aygıtlarını hedeflemek için tasarlanmış yeni fidye yazılımlarından korkmayın.

Ayrıca bakınız: Web Semineri Yarın Canlı | Ağ Mimarisinin Evrimi: Bilmedikleriniz Size Zarar Verebilir

Bu, kötü şöhretli LockBit grubu tarafından geliştirilen ve Apple’ın işletim sistemini çalıştıran dizüstü ve masaüstü bilgisayarları etkilemek üzere tasarlanmış yeni bir kripto-kilitleme kötü amaçlı yazılımı türü için kritik fikir birliğidir.

Fidye yazılımı örneği ilk detaylı Cuma günü, MalwareHunterTeam’deki araştırmacılar tarafından, ilk olarak Kasım 2020’de üst düzey cihazlarda tanıtılan Apple silikon yongaları çalıştıran Macintosh aygıtlarına bulaşmak için tasarlandığını söyledi. Araştırmacılar tarafından ilk olarak tespit edilen örnek 20 Mart’ta derlendi. Daha sonra, araştırmacılar VirusTotal aracılığıyla fidye yazılımının Kasım 2022’den kalma sürümlerini buldular.

“Bunun, büyük bir fidye yazılımı tehdit grubunun Apple ürünleri için ilk kez bir yük geliştirdiğine inanıyoruz.” söz konusu vx-underground projesinin arkasındaki kötü amaçlı yazılımdan koruma araştırmacıları.

LockBit’in bu macOS sürümünün herhangi bir gerçek vahşi saldırı için kullanıldığına dair hiçbir kanıt yok. söz konusu Emsisoft güvenlik firmasında tehdit analisti olan Brett Callow.

Tarihsel olarak, kötü amaçlı yazılım yazarları, pazar penetrasyonları göz önüne alındığında Windows’a ve daha az ölçüde Linux’a odaklandılar. Mac kötü amaçlı yazılımı ara sıra ortaya çıksa da, genellikle daha çok bir yenilik (güvenlik araştırmacıları için bir şey) ve kurumsal kullanıcılar veya tüketiciler için bir baş belası olarak görülüyor.

Bunun nedeni kısmen, Apple’ın kötü amaçlı yazılımları Ventura adıyla bilinen 13.3 sürümünü ve işletim sisteminin önceki sürümlerini çalıştıran sistemlerden uzak tutmak için tasarlanmış bir dizi koruma eklemesidir. Buna, güvenilmeyen uygulamaların açık kullanıcı onayı olmadan yürütülmesini önleyen GateKeeper dahildir; şeffaflık, izin ve kontrol – TCC olarak da bilinir – uygulamaların açık izin olmadan temel işletim sistemine ve belge dosyalarına erişmesini engelleyen korumalar; ve yetkisiz kodun yürütülmesini engelleyen sistem bütünlüğü koruması veya SIP.

Şu Anda Risk Altında Olan Elma Yok

LockBit’in mevcut Mac hedefli kötü amaçlı yazılımının karşılaştığı birincil sorun basittir: Çalışmıyor.

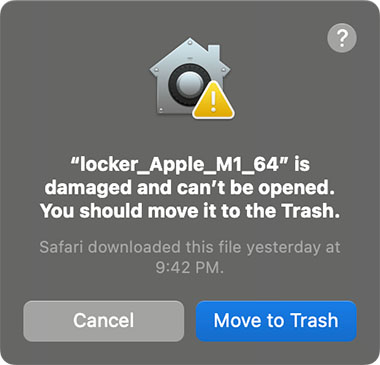

Mac güvenlik araştırmacısı Patrick Wardle, LockBit geliştiricilerinin Windows, Linux veya VMware ESXi işletim sistemlerini çalıştıran cihazları hedeflemek için tasarlanmış mevcut fidye yazılımlarının sürümlerini veya modüllerini kusurlu sonuçlarla yeniden derlediğini söyledi. Özellikle, incelediği son örnek o kadar bozuk ki arabellek taşmaları nedeniyle düzenli olarak çöküyor. Ayrıca, kodun imzasız olduğunu, yani kolayca çalıştırılamayacağını ve GateKeeper’ı veya TCC veya SIP korumalarını alt etme yeteneğinin olmadığını, yani birçok dosyayı şifreleyemeyeceğini söyledi.

Wardle bir blog gönderisinde “Bu örnek, prime time için hazır olmaktan çok uzak” dedi.

Teknik eksikliklere rağmen, incelediği örnek grubun sarsılma mesajını çoktan yayınlanmaya hazır hale getirmişti. Kısmen, “Fidyeyi ödemezseniz, veriler TOR darknet sitelerimizde yayınlanacak” diyor. “Fidyeyi ne kadar erken öderseniz, şirketiniz o kadar çabuk güvende olur.”

Veri hırsızlığı iddialarının sadece palavra olmadığını varsayarsak, yukarıda belirtilen korumalar göz önüne alındığında, LockBit kullanan saldırganların macOS sistemlerinden verileri nasıl sızdırabileceği de belirsizliğini koruyor.

Gerçek Testler mi, Halkla İlişkiler Hareketi mi?

Yine de LockBit, sistemlere kurbanların çözemeyeceği şekilde hızlı bir şekilde bulaşmak için tasarlanmış karmaşık kötü amaçlı yazılımlar oluşturma konusunda teknik açıdan bir üne sahiptir. Grup, yeni iştirakleri veya iş ortaklarını çekme teklifinde, mallarının sözde hızını ve güvenilirliğini düzenli olarak duyuruyor.

Aynı zamanda ve diğer birçok büyük isim grubu gibi, LockBit’in de, genellikle grubun halka açık LockBitSupp kişiliği aracılığıyla, yaygın bir kendi kendini tanıtma tercihi vardır. Grup, kısmen kurbanları hızlı ve sessizce ödemeye zorlamak için kendisini rakiplerinden daha büyük ve daha kötü göstermeye çalışırken, yarı gerçeklere veya yüz yüze kolaylık manevralarına yabancı değil.

LockBitSupp Pazar günü Bleeping Computer’a grubun Mac şifreleyicisinin “aktif olarak geliştirildiğini” söyledi.

MacOS testlerinin yarım yamalak bir deneyden mi yoksa boş bir PR hamlesinden mi daha fazlası olduğu belirsizliğini koruyor.

Wardle, görevin bu tür kötü amaçlı kod geliştirmeye daha fazla hazırlanmak olduğunu söyledi. “Büyük bir fidye yazılımı çetesinin – LockBit – görünüşe göre gözünü macOS’a dikmiş olması hepimizi endişelendirmeli… daha büyük risk oluşturuyor” dedi.