LockBit çetesi, kolluk kuvvetlerinin sunucularını hacklemesinden bir haftadan kısa bir süre sonra yeni bir altyapı üzerinde fidye yazılımı operasyonunu yeniden başlatıyor ve saldırılarının daha fazlasını hükümet sektörüne odaklamakla tehdit ediyor.

Sahte FBI sızıntısı altındaki bir mesajda, özellikle dikkat çekmek amacıyla çete, ihlali mümkün kılan ihmalleri ve ileriye dönük operasyon planları hakkında uzun bir mesaj yayınladı.

LockBit fidye yazılımı saldırılara devam ediyor

Cumartesi günü LockBit, fidye yazılımı işine devam ettiğini duyurdu ve “kişisel ihmal ve sorumsuzluğun” kolluk kuvvetlerinin Cronos Operasyonu’ndaki faaliyetlerini kesintiye uğratmasına yol açtığını kabul ederek hasar kontrol iletişimi yayınladı.

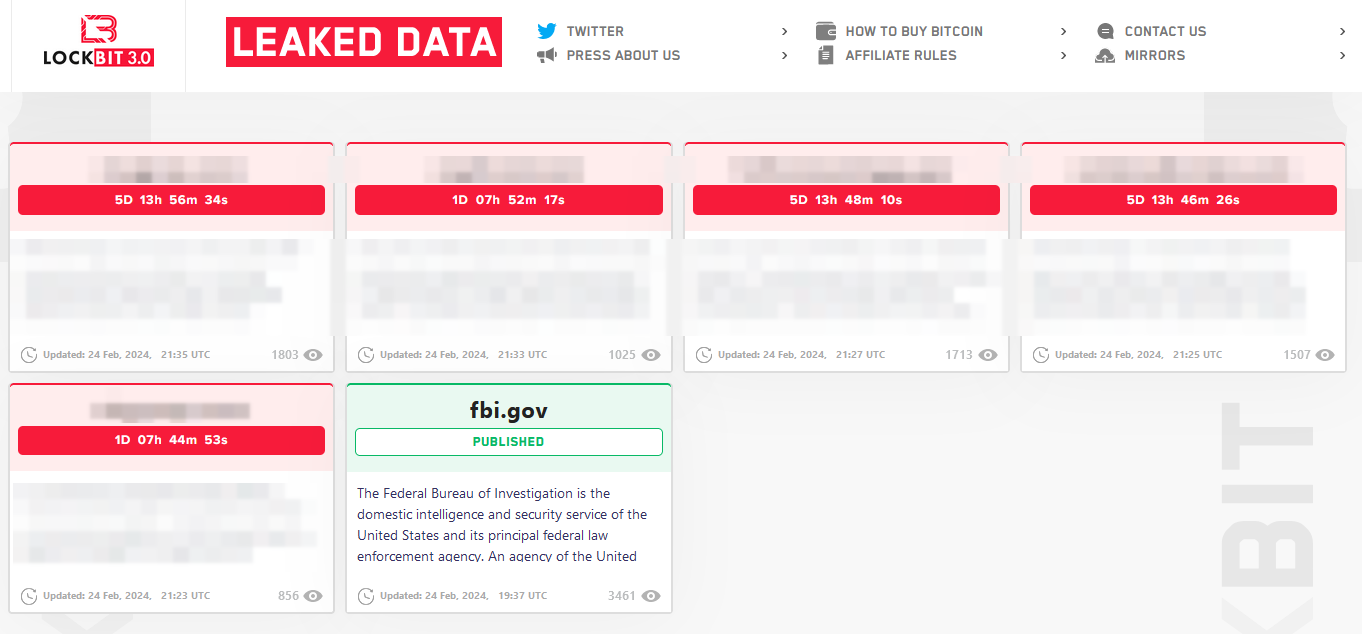

Çete, marka adını korudu ve veri sızıntısı sitesini, çalınan bilgilerin yayınlanması için geri sayım sayaçlarına sahip beş kurbanın listelendiği yeni bir .onion adresine taşıdı.

kaynak: BleepingComputer

19 Şubat’ta yetkililer, veri sızıntısı web sitesini ve onun aynalarını barındıran 34 sunucuyu, kurbanlardan çalınan verileri, kripto para birimi adreslerini, şifre çözme anahtarlarını ve ortaklık panelini içeren LockBit’in altyapısını çökertti.

Ekip, kaldırmanın hemen ardından, yalnızca PHP çalıştıran sunucuları kaybettiklerini ve PHP’siz yedekleme sistemlerine dokunulmadığını söyleyerek ihlali doğruladı.

Beş gün sonra LockBit geri döndü ve ihlal hakkında ayrıntılı bilgi verdi ve altyapının hacklenmesini zorlaştırmak için işi nasıl yürüteceklerini açıkladı.

Eski PHP sunucusu

LockBit, topluca FBI olarak adlandırdıkları kolluk kuvvetlerinin iki ana sunucuyu ihlal ettiğini söylüyor çünkü “5 yıl boyunca para içinde yüzdüğüm için çok tembelleştim.”

“Kişisel ihmalim ve sorumsuzluğum nedeniyle rahatladım ve PHP’yi zamanında güncellemedim.” Tehdit aktörü, kurbanın yönetici ve sohbet paneli sunucusu ile blog sunucusunun PHP 8.1.2 çalıştırdığını ve muhtemelen CVE-2023-3824 olarak izlenen kritik bir güvenlik açığı kullanılarak saldırıya uğradığını söylüyor.

LockBit, PHP sunucusunu güncellediklerini ve son sürümde bir güvenlik açığı bulan herkesi ödüllendireceklerini duyurduklarını söyledi.

“FBI’nın” altyapılarını hacklemesinin nedeni hakkında spekülasyon yapan siber suçlu, bunun Ocak ayında Fulton County’ye yapılan fidye yazılımı saldırısı nedeniyle olduğunu ve bu saldırının “birçok ilginç şey ve Donald Trump’ın davalarını etkileyebilecek” bilgi sızıntısı riski taşıdığını söylüyor. Yaklaşan ABD seçimlerini etkileyebilir.”

Bu, LockBit’in “.gov sektörüne daha sık” saldırarak “FBI’yı” çeteye saldırma yeteneğine sahip olup olmadığını göstermeye zorlayacağına inanmasına neden oldu.

Tehdit aktörü, kolluk kuvvetlerinin “iddia ettikleri gibi kaynak olmayan bir veritabanı, web paneli kaynakları, soyunma koçanları ve korumasız şifre çözücülerin küçük bir kısmını ele geçirdiğini” söylüyor.

Merkezi olmayan ortaklık panelleri

Cronos Operasyonu sırasında yetkililer 1.000’den fazla şifre çözme anahtarı topladı. LockBit, polisin anahtarları “korunmasız şifre çözücülerden” aldığını ve sunucuda neredeyse 20.000 şifre çözücü bulunduğunu, yani operasyonun tüm ömrü boyunca üretilen yaklaşık 40.000 şifre çözücünün yaklaşık yarısının bulunduğunu iddia ediyor.

Tehdit aktörü, “korunmasız şifre çözücüleri”, “maksimum şifre çözme koruması” özelliğinin etkin olmadığı, genellikle yalnızca 2.000 ABD doları gibi daha küçük fidyeler alan düşük düzeyli bağlı kuruluşlar tarafından kullanılan, dosya şifreleyen kötü amaçlı yazılım yapıları olarak tanımlıyor.

LockBit, altyapısının güvenliğini yükseltmeyi ve şifre çözücüleri ve deneme dosyası şifre çözme işlemlerini manuel olarak yayınlamaya geçmeyi, ayrıca ortaklık panelini birden fazla sunucuda barındırmayı ve ortaklarına güven düzeyine göre farklı kopyalara erişim sağlamayı planlıyor.

“Panelin ayrılması ve daha fazla merkeziyetsizlik nedeniyle, otomatik modda deneme şifre çözme işlemlerinin bulunmaması, her şirket için şifre çözücülerin maksimum korunması nedeniyle, bilgisayar korsanlığı şansı önemli ölçüde azalacaktır” – LockBit

LockBit’ten gelen uzun mesaj, hasar kontrolüne ve lekelenmiş bir itibarın güvenilirliğini geri kazanma girişimine benziyor.

Çete ağır bir darbe aldı ve sunucuları geri yüklemeyi başarsa bile, bağlı kuruluşların güvenmemek için iyi bir nedeni var.