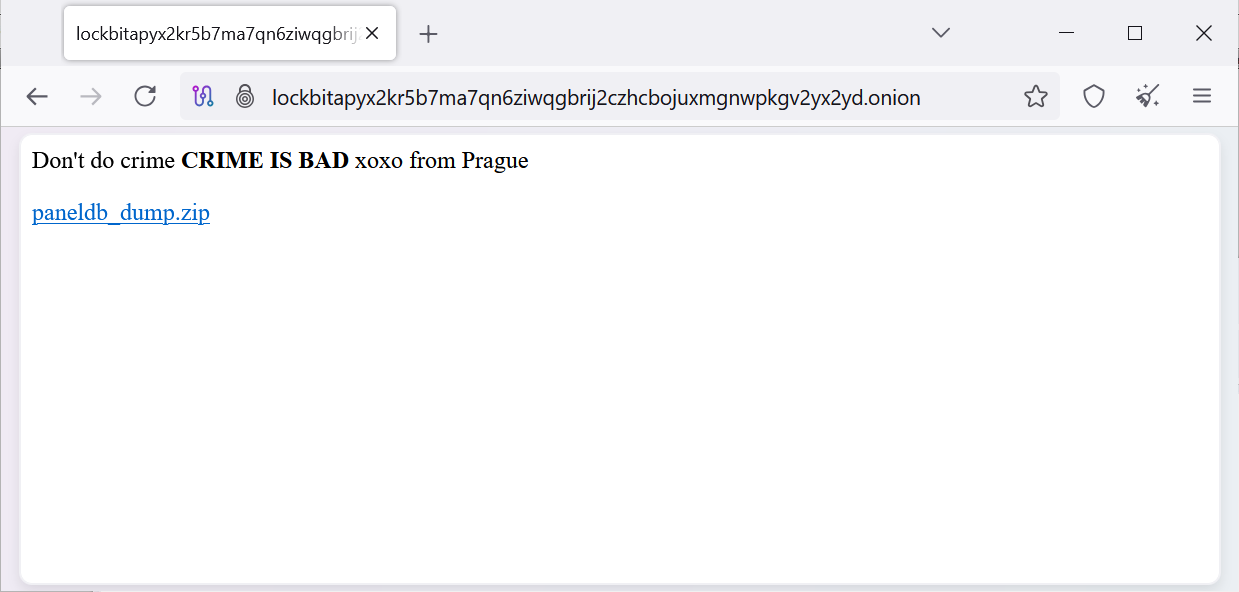

Lockbit fidye yazılımı çetesi, karanlık web ortağı panelleri tahrif edildikten ve bir MySQL veritabanı dökümüne bağlanan bir mesajla değiştirildikten sonra bir veri ihlali yaşadı.

Fidye yazılımı çetesinin tüm yönetici panelleri şimdi belirtiyor. “Suç yapma Suç Kötü Prag’dan Xoxo, “Paneldb_dump.zip” indirmek için bir bağlantı ile.

Tehdit oyuncusu Rey tarafından ilk tespit edilen bu arşiv, site bağlı kuruluş panelinin MySQL veritabanından atılan bir SQL dosyası içeriyor.

BleepingComputer’ın analizinden bu veritabanı, diğerlerinden daha ilginç olan yirmi tablo içerir:

- A ‘btc_addresses59.975 benzersiz Bitcoin adresi içeren masa.

- A ‘yapı‘Tablo, bağlı kuruluşlar tarafından saldırılar için oluşturulan bireysel yapıları içerir. Tablo satırları genel tuşları içerir, ancak maalesef özel anahtarlar yoktur. Hedeflenen şirketlerin isimleri de bazı yapılar için listelenmiştir.

- A ‘Builds_configurations‘Tablo, her bir yapı için kullanılan farklı yapılandırmaları içerir, örneğin ESXI sunucularının atlayacağı veya şifrelemek için dosyalar.

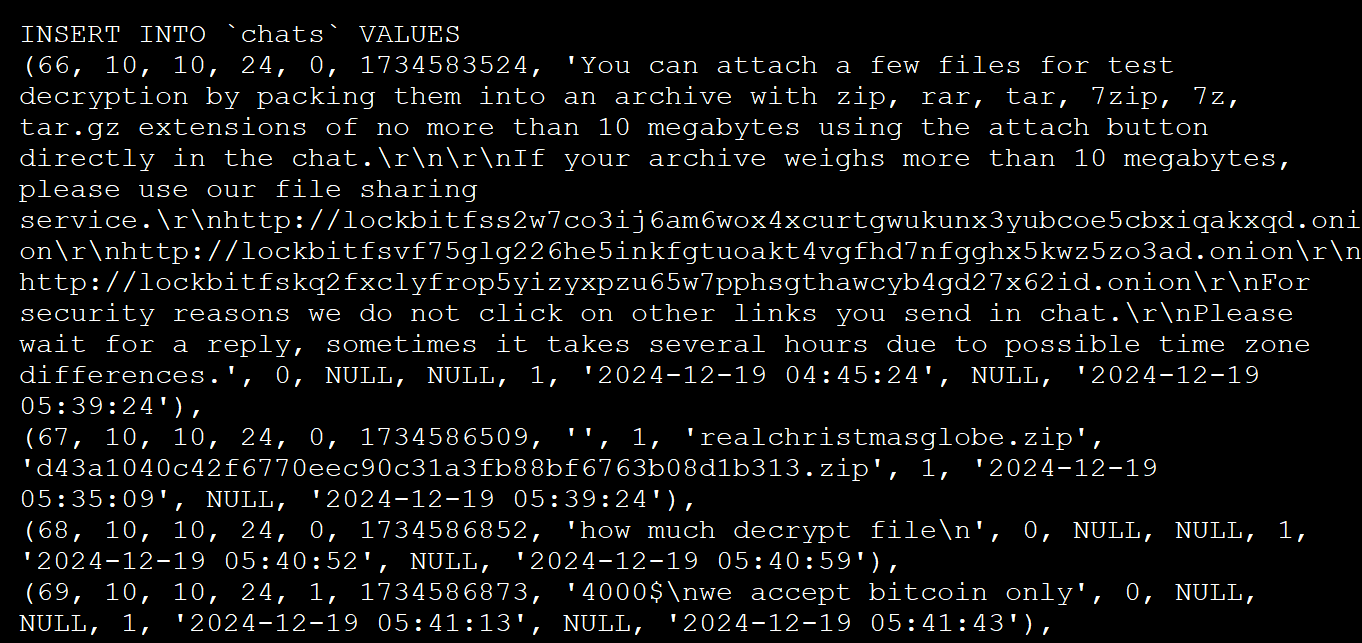

- A ‘sohbetler‘Masa, fidye yazılımı operasyonu ile 19 Aralık – 29 Nisan tarihleri arasında kurbanlar arasında 4.442 müzakere mesajı içerdiğinden çok ilginç.

Satış Ortağı Paneli ‘Sohbetler’ Tablosu - A ‘kullanıcılar‘Tablo, bağlı kuruluş paneline erişimi olan 75 yöneticiyi ve bağlı kuruluşları listeler ve Michael Gillespie şifrelerin düz metin halinde saklandığını tespit eder. Bazı düz metin şifrelerine örnek olarak ‘WeekendLover69,’ MovingBricks69420 ‘ve’ LockbitProud231 ‘.

Rey ile bir Tox konuşmasında, ‘Lockbitsupp’ olarak bilinen kilitbit operatörü ihlali doğruladı ve hiçbir özel anahtarın sızdırılmadığını veya verilerin kaybolmadığını belirtti.

MySQL döküm üretim süresine ve müzakere sohbetleri tablosundaki son tarih kaydına dayanarak, veritabanı 29 Nisan 2025’te bir noktada atılmış gibi görünüyor.

İhlali kimin gerçekleştirdiği ve nasıl yapıldığı belirsizdir, ancak defans mesajı Everest fidye yazılımının karanlık web sitesinin yakın zamanda ihlalinde kullanılanla eşleşir ve olası bir bağlantı önerir.

Ayrıca, PHPMyAdmin SQL dökümü, sunucunun, sunucularda uzaktan kod yürütülmesi için kullanılabilecek CVE-2024-4577 olarak izlenen kritik ve aktif olarak sömürülen güvenlik açığı PHP 8.1.2 çalıştırdığını göstermektedir.

2024 yılında, Cronos Operasyonu adı verilen bir kolluk operasyonu, veri sızıntısı web sitesini ve aynalarını barındıran 34 sunucu, kurbanlardan çalınan veriler, kripto para birimi adresleri, 1.000 şifre çözme anahtarı ve bağlı panel dahil olmak üzere Lockbit’in altyapısını devraldı.

Lockbit, yayından kaldırıldıktan sonra operasyonları yeniden inşa etmeyi ve devam ettirmeyi başarsa da, bu son ihlal zaten hasar görmüş itibarına daha fazla bir darbe vuruyor.

Bu ek itibar vuruşunun fidye yazılımı çetesi için tabutun son çivisi olup olmayacağını söylemek için çok erken.

Benzer sızıntılar yaşayan diğer fidye yazılımı grupları arasında Conti, Black Basta ve Everest bulunmaktadır.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.