Ransomware Linux’u Hedef Alıyor! Yeni Varyant, Prolific Puma Ties ile ESXi’ye Saldırıyor. Kuruluşunuzu sanal ortamları hedef alan bu gelişen tehditten nasıl koruyacağınızı öğrenin.

Trend Micro araştırmacıları, giderek genişleyen fidye yazılımı cephaneliğinde endişe verici bir gelişmeyi ortaya çıkardı: ESXi ortamlarını hedef alan Play fidye yazılımı grubunun yeni bir Linux sürümü.

Trend Micro’nun tehdit avcıları, Play fidye yazılımının bu yeni türünün, diğer adıyla Balloonfly ve PlayCrypt’in yalnızca VMware ESXi ortamlarında şifreleme yaptığını bildiriyor. Bu da grubun saldırılarını Linux platformuna yayabileceği ve potansiyel olarak “kurban havuzunun genişlemesine ve daha başarılı fidye pazarlıklarına” yol açabileceği anlamına geliyor. Saldırıların etkisini en üst düzeye çıkarmayı ve sanallaştırılmış ortamlara yoğun şekilde bağımlı kuruluşları hedef almayı amaçlıyor.

İşletmelerin birden fazla sanal makine, kritik uygulama ve veri barındırmak için kullandığı ESXi ortamları, tehlikeye atıldığında işlemleri aksatabilir, yedeklemeleri şifreleyebilir ve veri kurtarma yeteneklerini azaltabilir. Play fidye yazılımı, ESXi ana bilgisayarlarına saldırarak bir kuruluşun tüm sanal altyapısını potansiyel olarak çökertebilir.

Grup ilk olarak Haziran 2022’de tespit edildi ve çift gasp taktikleri, kaçınma teknikleri ve Latin Amerika örgütleri üzerindeki etkisiyle tanınıyor. Ekim 2023 itibarıyla yaklaşık 300 örgüt Play tarafından hedef alındı ve bu yıl daha çok ABD’ye odaklanıyor.

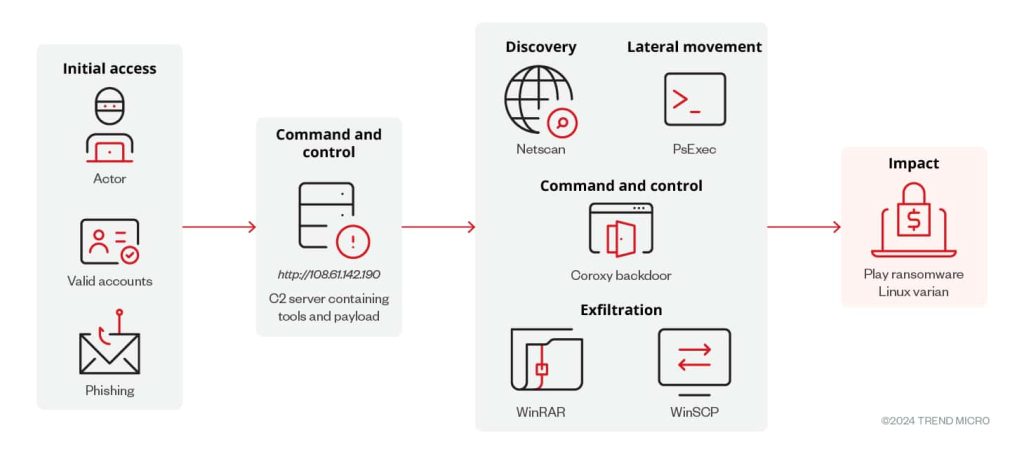

Trend Micro’nun raporuna göre, yeni keşfedilen Linux varyantı, Play’in önceki fidye yazılımı saldırılarıyla tutarlı bir davranış sergiliyor. Linux varyantı, PsExec, NetScan, WinSCP, WinRAR ve Coroxy arka kapısı dahil olmak üzere Play’in önceki saldırılarında kullanılan araçları içeren bir IP adresinde barındırılan bir RAR arşiv dosyasında sıkıştırılmış.

Araştırmacılar, Linux varyantının benzer taktikler, teknikler ve prosedürler (TTP’ler) kullanabileceğine inanıyor. Fidye yazılımı örneği, VM diski, yapılandırma ve meta veri dosyaları dahil olmak üzere sanal makine dosyalarını şifrelemeden ve kök dizine bir fidye notu bırakmadan önce bir ESXi ortamında çalışmayı garanti ediyor. Analiz, yük teslimi ve yürütme için özel bir kabuk betiğinin kullanıldığını ortaya koydu.

Kayıtlı Alan Adı Oluşturma Algoritmasının (RDGA) Kötüye Kullanımı

Daha da şaşırtıcı olanı, Play fidye yazılımı grubunun, başka bir kötü şöhretli tehdit aktörü olan Prolific Puma’ya bağlı bir Kayıtlı Alan Adı Oluşturma Algoritması (RDGA) mekanizması kullanmasıdır. RDGA’lar, kötü amaçlı yazılımlar tarafından komuta ve kontrol (C2) sunucu adreslerini dinamik olarak oluşturmak için kullanılan bir taktiktir ve bunların tespit edilmesini ve engellenmesini zorlaştırır. Prolific Puma’nın RDGA sisteminin ortak kullanımı, iki grup arasındaki olası iş birliği hakkında soruları gündeme getiriyor.

Hackread.com, geçen hafta Infoblox’taki siber güvenlik araştırmacılarının, kimliği belirsiz bir tehdit unsuru olan “Revolver Rabbit”in 500.000 adet .Bond TLD’sini (Üst Düzey Alan Adı) kaydetmek için RDGA kullandığının tespit edildiğini bildirmesinin ardından RDGA kötüye kullanımı konusunda uyarıda bulunmuştu.

Bu nedenle, kuruluşlar işletim sistemlerinden bağımsız olarak fidye yazılımı saldırılarına karşı dikkatli olmalıdır. Temel adımlar arasında ESXi ana bilgisayarlarını derhal yamalamak ve güncellemek, güçlü erişim kontrolleri ve segmentasyon uygulamak, verileri düzenli olarak yedeklemek ve uç nokta algılama ve yanıt (EDR) çözümlerine yatırım yapmak yer alır.

Sectigo Ürün Kıdemli Başkan Yardımcısı Jason Soroko, son gelişme hakkında şu yorumu yaptı: “Bir ESXi sunucusunun tehlikeye atılması, tek bir saldırının aynı anda birden fazla sanal makineyi devre dışı bırakarak temel iş operasyonlarını ve hizmetlerini etkilemesi nedeniyle yaygın bir kesintiye yol açabilir.”

“Play’in verileri şifrelemeyi ve dışarı sızdırmayı içeren çift gasp taktikleri, kurbanlar üzerinde fidye ödeme baskısını artırıyor. Yaygın olarak kullanılan yanal hareket ve ısrar araçlarının dahil edilmesi, tehdidin gücünü vurguluyor,” diye açıkladı Jason.

İLGİLİ KONULAR

- Yeni Cylance Fidye Yazılımı Linux ve Windows’u Hedefliyor

- Volcano Demon Fidye Yazılımı Fidye İçin Telefon Aramaları Yapıyor

- No More Ransom Ücretsiz LockerGoga Ransomware Şifre Çözücü Sunuyor

- Yeni AcidRain Linux Kötü Amaçlı Yazılım Varyantı “AcidPour” Ukrayna’yı Hedefliyor

- Eldorado Fidye Yazılımı Yeni Kötü Amaçlı Yazılımla Windows ve Linux’u Hedef Alıyor